Все темы сайта (страница 69)

Почему рекордная прибыль Meta не спасла акции компании от падения из-за расходов на ИИ?

Джесмайн в разделе «Бизнес и менеджмент» Падение акций Meta Platforms Inc. на 7,7% несмотря на рекордную выручку в $51,42 миллиарда за третий квартал. Причиной реакции инвесторов стал прогноз о значительном росте расходов на инфраструктуру искусственного интеллекта и компенсации сотрудникам в 2026 году.

Почему кельтское племя, построенное на материнских линиях, приносило в жертву женщин?

Грэкила в разделе «История» Археологическая находка в Дорсете: скелет девочки-подростка, принесенной в жертву кельтским племенем дуротригов 2000 лет назад, раскрывает парадокс общества, построенного на материнских линиях, но практикующего систематические жертвоприношения женщин.

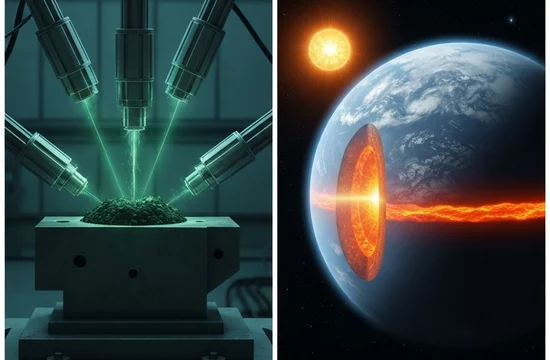

Что, если для появления океанов планетам не нужны кометы?

Джилберто в разделе «Космос и астрономия» Механизм самостоятельной генерации воды на экзопланетах с богатой водородом атмосферой в результате реакции с кислородом из скалистых недр. Лабораторные эксперименты с оливином и алмазной наковальней подтверждают теорию формирования гикеанских миров и наличие двух резервуаров воды на ранней Земле.

Сабля аварского всадника раскрывает тайны степной империи

Ричардайн в разделе «История» Обнаружение в Венгрии разграбленной гробницы паннонского аварского воина 670-690 гг. н.э. с редкой железной саблей, наконечниками стрел, серебряными украшениями и позолоченными орнаментами для волос; история Аварского каганата, его происхождение и распад.

Ботнеты нового поколения: от DDoS-атак к краже цифровых личностей

Бенигно в разделе «Информационная безопасность» Рост атак ботнетов Mirai, Gafgyt и Mozi на PHP-серверы и IoT-устройства с эксплуатацией уязвимостей CVE-2017-9841, CVE-2021-3129 и CVE-2022-22947 для кражи цифровых личностей. Эволюция ботнетов от DDoS к password spraying, credential stuffing и использование нового ботнета AISURU (TurboMirai) как сервиса резидентных прокси.

Станут ли новые ИИ-агенты оружием в руках злоумышленников?

Гвендолин в разделе «Информационная безопасность» Агентные веб-браузеры на базе ИИ уязвимы для атаки AI-targeted cloaking, которая отравляет контекст и распространяет дезинформацию, а также не имеют базовой защиты, что позволяет агентам OpenAI ChatGPT Atlas, Gemini и Perplexity выполнять SQL-инъекции, сброс паролей и захват учетных записей.

Смогут ли антитела лам спасти тысячи жизней от яда змей?

Плакайд в разделе «Медицина и здоровье» Разработка нового противоядия на основе нанотел, полученных из антител лам и альпак, для борьбы с ядами змей семейства Elapidae в Африке. Препарат показал высокую эффективность на мышах, превзошел коммерческий аналог Inoserp PAN-AFRICA и может применяться превентивно благодаря низкой иммуногенности. Главным препятствием для клинических испытаний на людях является проблема финансирования.

Может ли ген на Х-хромосоме объяснить предрасположенность женщин к рассеянному склерозу?

Энкарнасьон в разделе «Медицина и здоровье» Исследование на мышах показало, что ген KDM6A на Х-хромосоме усиливает воспаление в мозге, объясняя большую предрасположенность женщин к рассеянному склерозу и атаке на миелин. Препарат метформин подавлял этот процесс у самок.

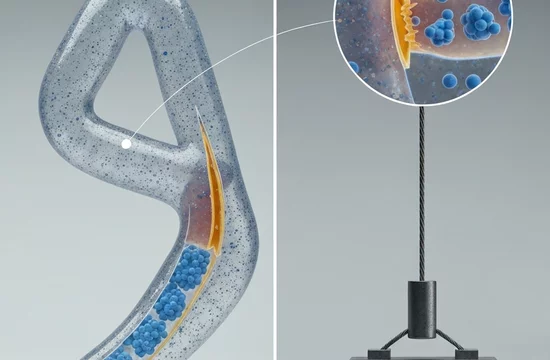

Искусственная мышца для роботов поднимает вес в 4400 раз больше собственного

Роксана в разделе «Робототехника» Искусственная мышца для роботов из Южной Кореи, поднимающая вес в 4400 раз больше собственного, на основе полимера с магнитными микрочастицами NdFeB, обладает управляемой жёсткостью, совмещая гибкость и прочность.

Собственный свет глаз: наука о том, что мы видим в темноте

Хилдеберт в разделе «Наука» Научное объяснение собственного света глаз: почему в темноте возникают фосфены, визуализации и темно-серый оттенок Eigengrau. Роль активности сетчатки, визуального шума зрительного нерва и обострения проприоцепции при отсутствии света.

Гонка за будущим: Uber запускает глобальную сеть роботакси

Джейден в разделе «Бизнес и менеджмент» Uber запускает глобальную сеть роботакси в партнерстве с Lucid, Nuro, Stellantis и Nvidia. Беспилотные такси на базе Lucid Gravity появятся в Сан-Франциско к 2026 году, также сервис запущен с WeRide в Саудовской Аравии и тестируется с Waymo в Остине.

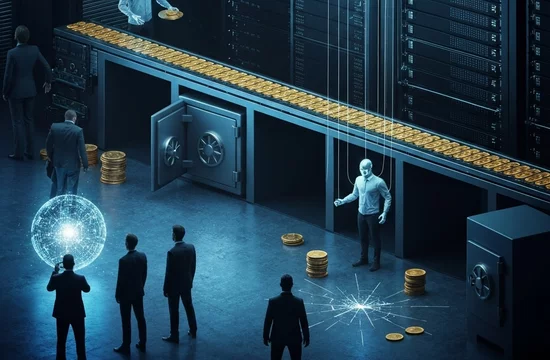

Как цифровая личность станет главной мишенью кибератак в 2026 году?

Джервэйса в разделе «Информационная безопасность» Прогноз киберугроз на 2026 год, где главной мишенью станет цифровая личность через атаки на агентивный ИИ, финансовое мошенничество через "отравление учетных записей", обнаружение "цифровых призраков" и эксплуатацию уязвимостей VPN.

Революция в палеонтологии: найдены первые копытные динозавры

Мариамн в разделе «Животные и растения» В Вайоминге обнаружены две мумии утконосых динозавров Edmontosaurus annectens возрастом 66 миллионов лет, которые являются первым доказательством наличия копыт у пресмыкающихся и меняют представление об анатомии динозавров.

Парадокс CVS Health: рекордный рост на фоне многомиллиардных убытков

Гислэйн в разделе «Бизнес и менеджмент» Финансовые результаты CVS Health за третий квартал: рекордная выручка в $102,9 млрд на фоне чистого убытка в $4 млрд из-за списания активов клиник Oak Street Health и повышение годового прогноза по прибыли.

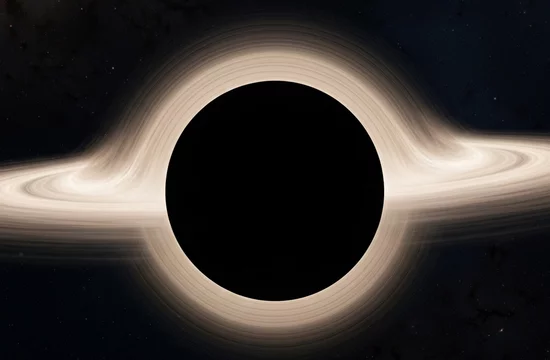

Может ли тонкий ореол света стать неопровержимым доказательством существования черных дыр?

Корнели в разделе «Космос и астрономия» Фотонное кольцо как неопровержимое доказательство существования черных дыр согласно общей теории относительности Эйнштейна. Проект Black Hole Explorer под руководством Алекса Лупсаски для наблюдения ореола света и создания фильмов о черных дырах.

Искусственный интеллект в GRC: революция эффективности и новые риски

Северайн в разделе «Информационная безопасность» Использование искусственного интеллекта в GRC для ускорения аудитов и выявления рисков, а также сопутствующие вызовы: системные предубеждения и пробелы в законодательстве. Анонс бесплатного вебинара о будущем ИИ в комплаенсе, реальных примерах, агентивном ИИ и стратегиях смягчения последствий.

Схватка немецких титанов: новый BMW X3 против Mercedes-Benz GLC

Модестайн в разделе «Бизнес и менеджмент» Сравнение BMW X3 2025 и Mercedes-Benz GLC по версии Edmunds. Анализ двигателей, управляемости, интерьера, технологий и цен. Победа BMW X3 за счет баланса спортивных качеств и практичности, в то время как GLC предлагает больше роскоши и комфорта.

Почему от годовалого ребенка пахло гниющей рыбой?

Вилфрид в разделе «Медицина и здоровье» Клинический случай годовалого мальчика из Португалии с запахом гниющей рыбы после еды, у которого диагностировали временную форму триметиламинурии из-за мутации гена FMO3 и физиологической незрелости метаболической системы, прошедшую к трем годам.

Как одна установка npm-пакета может привести к полной компрометации корпоративной сети?

Деифилия в разделе «Информационная безопасность» Анализ кибератаки с использованием 10 вредоносных npm-пакетов и метода тайпсквоттинга для развертывания многоступенчатого похитителя информации. Вредоносное ПО извлекает учетные данные VPN, SSH-ключи, пароли и токены из системного хранилища ключей на Windows, macOS и Linux, используя библиотеку `keyring`.

Какие новые атаки заставили CISA выпустить срочное предупреждение для федеральных агентств?

Киневард в разделе «Информационная безопасность» CISA предупреждает об активной эксплуатации уязвимостей CVE-2025-6204 и CVE-2025-6205 в DELMIA Apriso и CVE-2025-24893 в XWiki, которые добавлены в каталог KEV. Атаки на XWiki нацелены на развертывание криптомайнеров, а бреши в Apriso позволяют выполнять код и повышать привилегии.

Новое на сайте

Острова как политический побег: от Атлантиды до плавучих государств Питера Тиля

Острова как политический побег: от Атлантиды до плавучих государств Питера Тиля  Яйца, которые спасли предков млекопитающих от худшего апокалипсиса на Земле?

Яйца, которые спасли предков млекопитающих от худшего апокалипсиса на Земле?  Могут ли омары чувствовать боль, и почему учёные требуют запретить варить их живыми?

Могут ли омары чувствовать боль, и почему учёные требуют запретить варить их живыми?  Премия в $3 млн за первое CRISPR-лечение серповидноклеточной анемии

Премия в $3 млн за первое CRISPR-лечение серповидноклеточной анемии  Почему сотрудники игнорируют корпоративное обучение и как это исправить

Почему сотрудники игнорируют корпоративное обучение и как это исправить  Тинтагель: место силы Артура или красивая легенда?

Тинтагель: место силы Артура или красивая легенда?  Голоса в голове сказали правду: что происходит, когда галлюцинации ставят диагноз точнее...

Голоса в голове сказали правду: что происходит, когда галлюцинации ставят диагноз точнее...  Куда исчезает информация из чёрных дыр, если они вообще исчезают?

Куда исчезает информация из чёрных дыр, если они вообще исчезают?  Чёрная дыра лебедь Х-1 бросает джеты со скоростью света — но кто ими управляет?

Чёрная дыра лебедь Х-1 бросает джеты со скоростью света — но кто ими управляет?  Что увидели фотографы над замком Линдисфарн — и почему они закричали?

Что увидели фотографы над замком Линдисфарн — и почему они закричали?  Почему антисептики в больницах могут создавать устойчивых к ним микробов?

Почему антисептики в больницах могут создавать устойчивых к ним микробов?  Правда ли, что курица может жить без головы?

Правда ли, что курица может жить без головы?  Как Оскар Уайльд использовал причёску как оружие против викторианской морали?

Как Оскар Уайльд использовал причёску как оружие против викторианской морали?  Назальный спрей против всех вирусов: как далеко зашла наука

Назальный спрей против всех вирусов: как далеко зашла наука  «Я ещё не осознал, что мы только что сделали»: первая пресс-конференция экипажа Artemis II

«Я ещё не осознал, что мы только что сделали»: первая пресс-конференция экипажа Artemis II