Все темы сайта (страница 8)

Почему корь снова распространяется по США, хотя её победили ещё в 2000 году?

Хендерсон в разделе «Медицина и здоровье» Корь вернулась в США после ликвидации в 2000 году из-за падения охвата вакцинацией под влиянием антипрививочного движения и дезинформации в соцсетях, разрушив коллективный иммунитет.

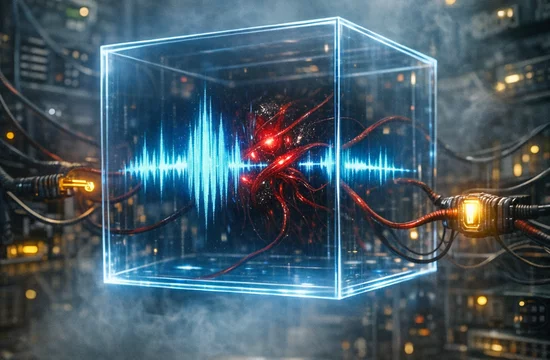

Цифровые «спящие агенты» в телеком-сетях: как группировка Red Menshen годами шпионит через BPFDoor

Брунхилд в разделе «Информационная безопасность» Китайская группировка Red Menshen использует бэкдор BPFDoor уровня ядра Linux для многолетнего скрытого шпионажа в телеком-сетях Азии и Ближнего Востока без открытых портов и видимого C2-трафика.

Что скрывает золотой кулон, найденный в земле с металлоискателем в 2019 году?

Ойстахиус в разделе «История» Золотой кулон «Сердце Тюдоров», найденный в 2019 году металлоискателем в Англии, связывают с Генрихом VIII и Екатериной Арагонской — редкий артефакт эпохи Возрождения с англо-французским каламбуром в дизайне.

Как хакеры научились подделывать реальность по методам великого арт-фальсификатора

Брендон в разделе «Информационная безопасность» Как хакеры используют тактику LotL, агентный ИИ и поддельную инфраструктуру для атак без вредоносного ПО — и почему NDR-системы стали главным инструментом обнаружения таких угроз.

Кампания FAUXELEVATE: фальшивые резюме, 25 секунд на кражу и майнинг прямо на рабочем месте

Эбенезер в разделе «Информационная безопасность» Кампания FAUXELEVATE: атака через поддельное резюме на VBScript за 25 секунд крадёт учётные данные браузеров, файлы с рабочего стола и запускает майнинг Monero в корпоративных сетях.

Что случится с Землёй, если солнце внезапно исчезнет?

Фридерика в разделе «Окружающая среда» Что произойдёт с Землёй, климатом и жизнью на планете, если Солнце внезапно исчезнет: от темноты и потери орбиты до замерзания атмосферы и выживания глубоководных экосистем.

Почему у животных зрачки настолько разной формы?

Соледад в разделе «Животные и растения» Почему форма зрачка у животных различается: вертикальные щели у кошек, горизонтальные прямоугольники у коз и овец, W-образный зрачок каракатицы и круглый у крупных хищников — и как каждая форма связана с экологической нишей и способом охоты или защиты от хищников.

Тасманийские тигры жили в Австралии дольше, чем считалось?

Каталина в разделе «История» Наскальный рисунок тасманийского тигра, обнаруженный среди образцов искусства коренных народов Австралии и восстановленный с помощью цифровой обработки, ставит под сомнение датировку вымирания тилацина на материке 2000-3000 лет назад.

Подбородок: случайный подарок эволюции, доставшийся только людям

Арчибалд в разделе «Психология» Почему подбородок есть только у людей и как он появился как случайный побочный продукт уменьшения лицевого скелета Homo sapiens, а не в результате эволюционного отбора.

Неделя науки: Гольфстрим на грани, солнце в бегах и нефть на смертном одре

Гвеннет в разделе «История» Научные открытия недели: угроза коллапса AMOC, галактическая миграция Солнца, рекордно маленький QR-код, пик нефти и новые археологические находки.

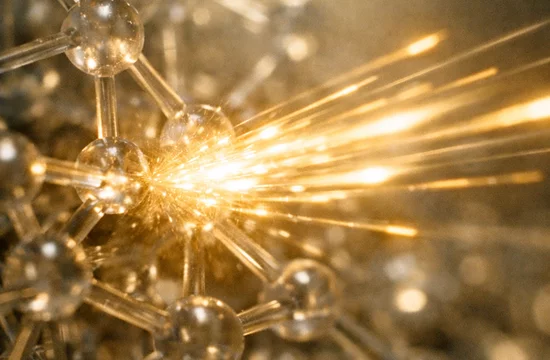

Электронная катапульта: физики разогнали частицы за квадриллионные доли секунды

Эммерик в разделе «Физика» Физики открыли механизм «электронной катапульты» в солнечном материале: колебания кристаллической решётки разгоняют электроны за фемтосекунды, что может повысить КПД фотоэлектрических преобразователей за счёт снижения потерь при переносе заряда.

Может ли нейросеть генерировать картинки за 4 шага прямо на вашем смартфоне?

Перонэль в разделе «Искусственный интеллект» Модель SD3.5-Flash генерирует изображения за 4 шага на смартфоне и ноутбуке без облачных серверов — разбор технологии и её отличий от Stable Diffusion, DALL-E и Midjourney.

Ваш AI-стек уже слил ключи от инфраструктуры: что случилось с litellm

Адаминна в разделе «Другое» Взлом Python-пакета litellm в марте 2026 года через угон аккаунта мейнтейнера: вредоносный.pth-файл автоматически запускался при старте Python, похищал ключи AWS/GCP/Azure, токены Kubernetes и устанавливал бэкдоры на хост-узлы через 95 миллионов скомпрометированных установок.

Летающие такси могут начать перевозить пассажиров уже в 2026 году

Леонард в разделе «Транспорт» Летающие такси на основе eVTOL могут выйти на коммерческие маршруты в 2026 году: состояние сертификации, реальные ограничения и перспективы первых рейсов между аэропортом и городом.

Как утечка конфигов Spring Boot привела к краже данных из SharePoint в обход MFA?

Росцислав в разделе «Другое» Как утечка конфигов Spring Boot Actuator через открытые эндпоинты /env и /configprops позволила получить Microsoft Graph токен через ROPC OAuth 2.0 и похитить данные из SharePoint Online в обход MFA без вредоносного ПО.

Стилер в WAV-файле: как хакеры TeamPCP отравили популярный Python-пакет Telnyx

Казимира в разделе «Информационная безопасность» Атака TeamPCP на PyPI-пакет telnyx версий 4.87.1 и 4.87.2: стилер скрытый в WAV-файлах через аудиостеганографию, кража токенов, латеральное перемещение в Kubernetes и связь с цепочкой компрометаций через litellm.

Почему кибербезопасность ломается на ровном месте, несмотря на армии узких специалистов?

Алджернон в разделе «Информационная безопасность» Узкая специализация в кибербезопасности без понимания общей инфраструктуры приводит к системным провалам: неверным приоритетам рисков, покупке ненужных инструментов и разрыву между безопасниками и бизнесом.

Почему ваши средства защиты могут не сработать при реальной атаке

Рачаэль в разделе «Информационная безопасность» Вебинар Жермен Нжеманзе и Себастьен Мигель о непрерывной валидации средств защиты: почему зелёный дашборд SOC не означает реальную защищённость и как тестировать контроли на основе актуальных техник атакующих.

Сколько углерода прячет бразильская саванна, которую почти никто не защищает?

Амэнкайо в разделе «Экология» Бразильская саванна Серрадо хранит углерод, эквивалентный 20% запасов Амазонии, преимущественно в подземных корневых системах и почве, однако биом почти не защищён и стремительно теряет территории под сою и пастбища.

Зачем человечество считает триллионы знаков числа пи?

Лабберт в разделе «Математика» Почему вычисление триллионов знаков числа пи продолжается, хотя практической необходимости в этом нет — от проверки оборудования до гипотезы о нормальности числа пи.

Новое на сайте

Метеорный поток, рождённый из умирающего астероида

Метеорный поток, рождённый из умирающего астероида  Когда робот пишет за тебя прощальную смс

Когда робот пишет за тебя прощальную смс  Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?

Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?  Какие снимки Artemis II уже стали иконами лунной программы?

Какие снимки Artemis II уже стали иконами лунной программы?  Кто на самом деле хочет сладкого — вы или ваши бактерии?

Кто на самом деле хочет сладкого — вы или ваши бактерии?  Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?

Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?  Экипаж Artemis II вернулся на землю после десяти дней в космосе

Экипаж Artemis II вернулся на землю после десяти дней в космосе  Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте

Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте  Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника

Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника  Выжить внутри торнадо: каково это — когда тебя засасывает в воронку

Выжить внутри торнадо: каково это — когда тебя засасывает в воронку  Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла

Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла  Танец льва на краю Канады: как диаспора переизобретает традицию

Танец льва на краю Канады: как диаспора переизобретает традицию  Одна буква в днк превратила самок мышей в самцов

Одна буква в днк превратила самок мышей в самцов  Аошима: крошечный японский остров, захваченный кошками

Аошима: крошечный японский остров, захваченный кошками  Уязвимость в Marimo начали эксплуатировать меньше чем через 10 часов после публикации

Уязвимость в Marimo начали эксплуатировать меньше чем через 10 часов после публикации