Все темы сайта (страница 7)

Взлом Axios: как украденный токен открыл хакерам доступ к 100 миллионам проектов

Мелестина в разделе «Другое» Взлом npm-аккаунта мейнтейнера Axios 30 марта 2026 года: украденный токен, публикация вредоносных версий 1.14.1 и 0.30.4, фантомная зависимость plain-crypto-js с кросс-платформенным RAT-трояном для macOS, Windows и Linux, инфраструктура C&C на sfrclak.com и хронология реагирования npm.

Что скрывала затопленная пещера в Техасе от учёных тысячи лет?

Филиберт в разделе «Животные и растения» Затопленная водой пещера в Техасе хранила окаменелости ледникового периода — кости гигантского наземного ленивца, броненосца размером со льва и гигантской черепахи. Карстовая полость с грунтовыми водами законсервировала целую экосистему плейстоцена, позволяя реконструировать пищевые цепочки и климат прохладной саванны юга Северной Америки.

Как китайская борьба со смогом ударила по Арктике

Хедвика в разделе «Экология» Сокращение аэрозольного загрязнения в Китае привело к ослаблению охлаждающего эффекта частиц в атмосфере, что усилило потепление в Арктике — таяние льдов и деградацию вечной мерзлоты. Парадокс: чистый воздух в китайских городах обостряет климатические проблемы полярного региона.

Почему Google заставляет разработчиков Android раскрывать личность, а Apple ужесточает правила для носимых устройств?

Бартолоум в разделе «Информационная безопасность» Google вводит обязательную верификацию разработчиков Android с 24-часовым периодом ожидания при установке незарегистрированных приложений — сначала в Бразилии, Индонезии, Сингапуре и Таиланде, затем по всему миру. Apple обновляет лицензионное соглашение, запрещая сторонним производителям носимых устройств использовать уведомления для рекламы, профилирования и облачного хранения.

Ахиллесова пята смертельных супербактерий

Аббигейль в разделе «Медицина и здоровье» Учёные обнаружили уязвимость супербактерии Acinetobacter baumannii, устойчивой к антибиотикам последнего резерва. Найденное слабое звено может стать мишенью для препаратов нового типа, способных обойти механизмы резистентности и изменить подход к лечению внутрибольничных инфекций.

Когда код пишет машина: скрытая цена вайбкодинга

Перпетуа в разделе «Другое» Вайбкодинг ускоряет разработку через ИИ-генерацию кода по текстовым промптам, но создаёт неконтролируемые изменения в софте, размывает ответственность и накапливает техдолг по безопасности. Как встроить защиту в CI/CD-пайплайны и масштабировать безопасность вместе с ИИ.

Почему красный чадор пугает больше, чем чёрный?

Фабаянн в разделе «Дизайн» Перформанс «Красный чадор» Аниды Йоу Али: красный чадор с тесаком в Париже, Хартфорде и Вашингтоне как сатира на исламофобию и колониализм, реакции публики в разных странах.

Как ИИ-агент в Google Cloud превращается в инсайдерскую угрозу?

Адалхеидис в разделе «Информационная безопасность» Уязвимость в Google Cloud Vertex AI: ИИ-агент через механизм P4SA получает избыточные права по умолчанию, что позволяет атакующему похитить учётные данные, обойти изоляцию проекта и получить доступ к Cloud Storage, Artifact Registry и внутренней цепочке поставок Google.

ИИ против ИИ: как изменился смысл кибербезопасности

Кортней в разделе «Информационная безопасность» Как ИИ меняет кибербезопасность: автоматизированные атаки, полиморфное ПО, агентный ИИ в пентестинге и платформа PlexTrac с Unified Exposure Management для сокращения MTTR и проактивной защиты.

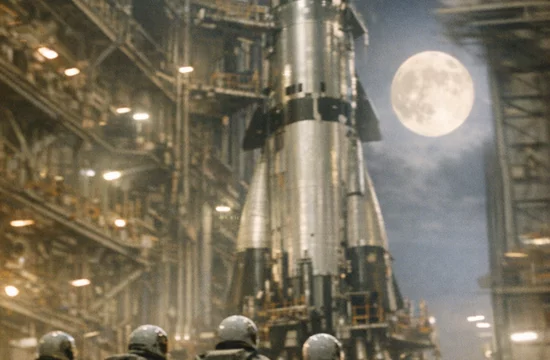

Artemis II: наса готовится запустить экипаж к луне

Светлана в разделе «Космос и астрономия» НАСА готовится к запуску Artemis II 25 февраля 2026 года: четыре астронавта совершат облёт Луны на корабле Orion с ракетой SLS — первый пилотируемый лунный полёт с 1972 года.

Почему Silver Fox атакует финансистов и менеджеров по всей Азии?

Олбрект в разделе «Информационная безопасность» Китайская киберпреступная группа Silver Fox атакует китайскоязычных финансистов и менеджеров по всей Азии с помощью трояна AtlasCross RAT на базе Gh0st RAT с фреймворком PowerChell, шифрованием ChaCha20 и инфраструктурой из 11 поддельных доменов.

Гора аркану: магматическая шапка над кольцами древних художников

Арсенио в разделе «Другое» Гора Аркану в Сахаре: концентрические скальные кольца с наскальными рисунками и магматическая интрузия над осадочными породами шириной более 15 миль.

Пресная вода под солёным озером

Модесто в разделе «Окружающая среда» Под дном Большого Солёного озера в Юте обнаружен пресноводный резервуар, выявленный методом воздушной электромагнитной съёмки. Запасы предположительно связаны с озером Бонневилль и могут повлиять на стратегии водопользования в регионе.

Что скрывал тысячелетний алтарь империи тольтеков в мексиканской Туле?

Парзифаль в разделе «Другое» В древней Туле — столице тольтеков в штате Идальго — найден тысячелетний алтарь с фрагментами человеческих останков, подтверждающий практику жертвоприношений в X–XI веках нашей эры.

Женщина против леопарда на арене: что скрывала римская мозаика, найденная в 1860 году?

Джэссика в разделе «История» Римская мозаика 1860 года с изображением женщины-бестиария в схватке с леопардом на арене: анализ находки Лорике и её значение для понимания римских зрелищ.

Как хакеры используют ИИ-агентов: что показал RSAC 2026

Теобальд в разделе «Другое» На RSAC 2026 TrendAI™ представила доклады об агентном ИИ в киберпреступности и уязвимостях зарядной инфраструктуры электромобилей: архитектура преступных ИИ-агентов, автоматизация вымогательских кампаний и дыры в EVSE-оборудовании по данным Pwn2Own Automotive.

Гартнер впервые описал рынок защиты ИИ-агентов — и вот что из этого следует

Фалберт в разделе «Информационная безопасность» Gartner выпустил первый Market Guide по Guardian Agents на фоне того, что 70% крупных компаний уже используют ИИ-агентов в продакшене, а риски Identity Dark Matter, ленивых LLM и неуправляемых привилегий нарастают быстрее, чем корпоративные IAM-системы успевают реагировать.

Meta и Google оштрафованы за то, что подсаживают людей на соцсети

Катрайн в разделе «Другое» Meta и Google оштрафованы судом за формирование зависимости от социальных сетей через алгоритмы удержания внимания — бесконечную ленту, уведомления и персонализированный контент. Прецедент может изменить бизнес-модели всей платформенной индустрии.

Переговоры по реке Колорадо зашли в тупик: семь штатов не могут поделить тающую воду

Жиральд в разделе «Окружающая среда» Переговоры семи штатов США о распределении воды реки Колорадо зашли в тупик на фоне многолетней засухи, обмеления водохранилищ Мид и Пауэлл и истечения временных норм водопользования.

Правительство США верит в нло, но мешает тем, кто их изучает

Илдвайн в разделе «Другое» Правительство США фиксирует НЛО над военными объектами десятилетиями, но блокирует независимые исследования — парадокс на примере инцидента у базы Холломан в 1957 году.

Новое на сайте

Метеорный поток, рождённый из умирающего астероида

Метеорный поток, рождённый из умирающего астероида  Когда робот пишет за тебя прощальную смс

Когда робот пишет за тебя прощальную смс  Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?

Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?  Какие снимки Artemis II уже стали иконами лунной программы?

Какие снимки Artemis II уже стали иконами лунной программы?  Кто на самом деле хочет сладкого — вы или ваши бактерии?

Кто на самом деле хочет сладкого — вы или ваши бактерии?  Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?

Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?  Экипаж Artemis II вернулся на землю после десяти дней в космосе

Экипаж Artemis II вернулся на землю после десяти дней в космосе  Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте

Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте  Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника

Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника  Выжить внутри торнадо: каково это — когда тебя засасывает в воронку

Выжить внутри торнадо: каково это — когда тебя засасывает в воронку  Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла

Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла  Танец льва на краю Канады: как диаспора переизобретает традицию

Танец льва на краю Канады: как диаспора переизобретает традицию  Одна буква в днк превратила самок мышей в самцов

Одна буква в днк превратила самок мышей в самцов  Аошима: крошечный японский остров, захваченный кошками

Аошима: крошечный японский остров, захваченный кошками  Уязвимость в Marimo начали эксплуатировать меньше чем через 10 часов после публикации

Уязвимость в Marimo начали эксплуатировать меньше чем через 10 часов после публикации