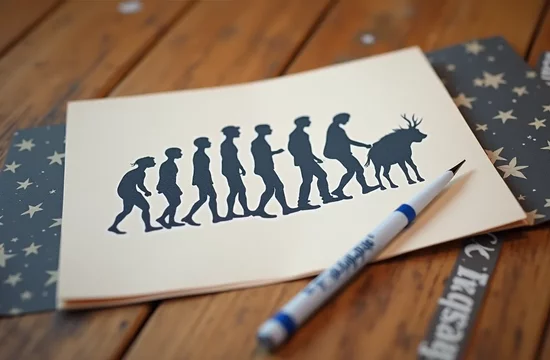

Идея создания открытки-трансформера, где за секунду показана метаморфоза, отлично подойдет для брендов, отмечающих юбилей, или для демонстрации эволюции компании. Трансформация «Тогда vs Сейчас» – это всегда эффектно.

Открытки DIY, предлагающие создать что-то своими руками, например, оригами-птичку, увлекают процессом и ценностью результата. Возможно дополнение в виде QR-кода с аудиозаписью, что делает подарок оригинальным и аутентичным.

Набор почтовых открыток, соединенных в ленту с перфорацией, возвращает к традиции отправки бумажных писем, напоминая о теплых человеческих связях. Подобный набор будет уместен для компаний, имеющих филиалы в разных городах, подчеркивая единство коллектива.

С учетом современных технологий AR (дополненной реальности) и QR-кодов, открытки могут получить дополнительный интерактивный слой, делая их еще более привлекательными и запоминающимися.

Изображение носит иллюстративный характер

Открытки DIY, предлагающие создать что-то своими руками, например, оригами-птичку, увлекают процессом и ценностью результата. Возможно дополнение в виде QR-кода с аудиозаписью, что делает подарок оригинальным и аутентичным.

Набор почтовых открыток, соединенных в ленту с перфорацией, возвращает к традиции отправки бумажных писем, напоминая о теплых человеческих связях. Подобный набор будет уместен для компаний, имеющих филиалы в разных городах, подчеркивая единство коллектива.

С учетом современных технологий AR (дополненной реальности) и QR-кодов, открытки могут получить дополнительный интерактивный слой, делая их еще более привлекательными и запоминающимися.