Все темы сайта (страница 116)

Сможет ли шведский финтех-гигант Klarna покорить американский рынок после IPO на $15 миллиардов?

Глориана в разделе «Бизнес и менеджмент» Шведская BNPL-компания Klarna провела IPO на Нью-Йоркской фондовой бирже с оценкой в $15 миллиардов при цене $40 за акцию, стремясь покорить американский рынок и конкурировать с Affirm.

SessionReaper: критическая уязвимость в Adobe Commerce угрожает аккаунтам

Джиннот в разделе «Информационная безопасность» Критическая уязвимость SessionReaper (CVE-2025-54236) в Adobe Commerce и Magento Open Source с оценкой CVSS 9.1, позволяющая захватывать учетные записи через REST API. Описаны уязвимые версии, метод атаки и исправление, а также уязвимость Path Traversal CVE-2025-54261 в Adobe ColdFusion.

Почему астероид, некогда угрожавший земле, станет главным научным событием века?

Кларимондт в разделе «Космос и астрономия» Исторический пролёт потенциально опасного астероида 99942 Апофис 13 апреля 2029 года на высоте 30 000 км от Земли, который будет виден невооруженным глазом. Изучение влияния гравитации на орбиту и вращение объекта миссиями OSIRIS-APEX и RAMSES.

Как ваше имя может отправиться в полет вокруг луны?

Джеральдина в разделе «Наука» Возможность от NASA отправить свое имя в полет вокруг Луны на корабле Orion в рамках миссии Artemis II, запланированной на апрель 2026 года. Экипаж из четырех астронавтов совершит 10-дневный испытательный облет для проверки систем жизнеобеспечения.

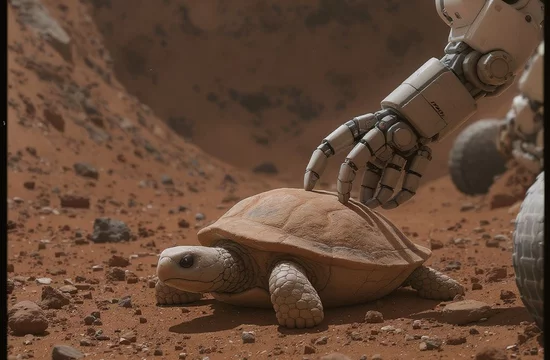

Марсианские иллюзии: как вездеход Perseverance обнаружил каменную черепаху

Лукинда в разделе «Космос и астрономия» Марсоход NASA Perseverance сфотографировал в кратере Езеро скалу в форме черепахи, изучив ее приборами SHERLOC и WATSON. Находка является примером парейдолии — психологического феномена, объясняющего восприятие знакомых образов на Марсе.

Комары предпочитают любителей пива и секса

Мордехай в разделе «Окружающая среда» Исследование "Mosquito Magnet Trial" показало, что комаров больше привлекают люди, употреблявшие пиво и занимавшиеся сексом, и меньше — те, кто использовал солнцезащитный крем или мыл руки.

Можно ли обратить вспять клеточное старение, вызванное космосом?

Афанасий в разделе «Космос и астрономия» Исследование влияния космоса на гемопоэтические стволовые клетки выявило их ускоренное старение из-за микрогравитации и радиации, а также обратимость этого процесса при возвращении клеток в здоровую тканевую среду.

Природная катапульта: как язык хамелеона научит роботов ловить тромбы и космический мусор

Аезелвалфинг в разделе «Окружающая среда» Единая механическая модель баллистического языка хамелеонов и саламандр, работающая по принципу рогатки для захвата добычи, может быть использована для создания роботов, ловящих тромбы в сосудах и космический мусор на орбите.

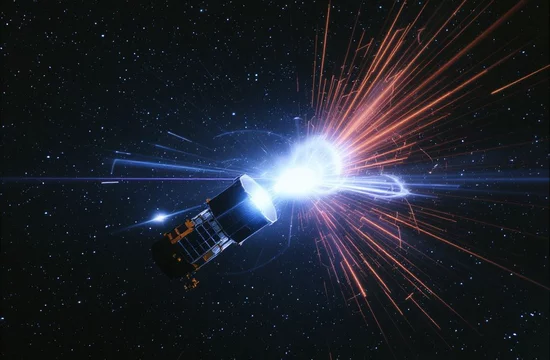

Космическая загадка: зафиксирован невиданный гамма-всплеск

Корнелия в разделе «Наука» Зафиксирован аномально продолжительный гамма-всплеск за пределами галактики, генерировавший повторяющиеся вспышки в течение целого дня. Событие, изученное телескопом Хаббл, не объясняется стандартными моделями коллапса звезд и остается космической загадкой.

Чем грозит земле гигантская буква «S» на солнце?

Аврелия в разделе «Космос и астрономия» Гигантская магнитная структура в форме перевернутой буквы «S» на Солнце 4 сентября вызвала вспышку М-класса и корональный выброс массы. Этот «темный выброс» достиг Земли 7 сентября, спровоцировав незначительную геомагнитную бурю G1. Такие сигмоидальные выбросы являются предвестниками взрывов в период солнечного максимума.

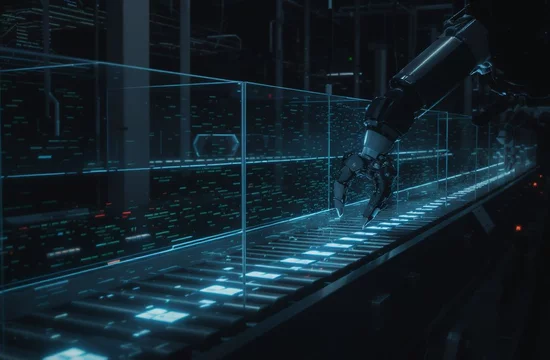

Фишинговый конвейер: Axios и Direct Send как ключ к сетям Microsoft

Пэкуито в разделе «Информационная безопасность» Киберпреступники используют HTTP-клиент Axios и функцию Microsoft Direct Send для фишинговых атак на Microsoft 365. Схема с QR-кодами в PDF-файлах ведет на поддельную страницу входа на Google Firebase для похищения учетных данных и обхода многофакторной аутентификации (MFA).

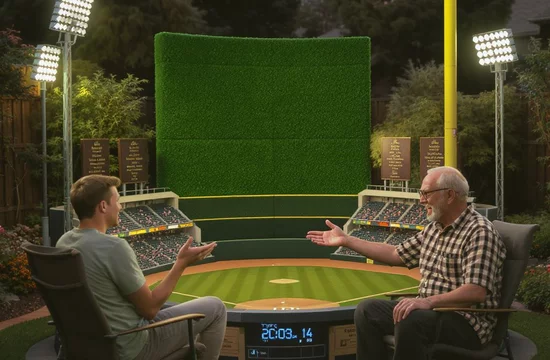

Что заставило фаната «Янкиз» построить точную копию стадиона «ред сокс» для своего отца?

Витольд в разделе «Искусственный интеллект» Фанат «Янкиз» Майкл Бизоно построил во дворе копию стадиона «Фенуэй-парк» для своего отца, болельщика «Ред Сокс», после его сердечного приступа. Проект в Род-Айленде включает «Зеленого монстра», реплики вывесок Citgo и Fenway Park, табло и личные семейные номера.

Многоликий троян RatOn опустошает банковские счета и криптокошельки

Вячеслав в разделе «Информационная безопасность» Новый Android-троян RatOn использует наложения, ретрансляционные NFC-атаки (NFSkate) и систему автоматизированных переводов (ATS) для кражи денег из приложения George Česko и хищения криптовалюты из кошельков MetaMask, Trust и Phantom путем перехвата seed-фразы.

Почему расчет сна по 90-минутным циклам может оказаться бесполезным?

Павсикакий в разделе «Медицина и здоровье» Критика метода планирования сна по 90-минутным циклам из-за вариативности их продолжительности у разных людей и в течение ночи, незначительной вероятности пробуждения из глубокого сна утром и важности стабильного режима.

В чем секрет успешного портфеля, даже если он не идеален?

Мелизент в разделе «Бизнес и менеджмент» Четыре принципа долгосрочного финансового успеха Кристин Бенц из Morningstar, позволившие достичь целей несмотря на недостатки портфеля: высокая норма сбережений, ставка на фондовый рынок, минимизация издержек и простота инвестиций.

Шахматная доска Айдахо: рукотворный узор на снимке с мкс

Гарольд в разделе «Окружающая среда» Снимок с МКС гигантского шахматного узора в заснеженном лесу северного Айдахо вдоль реки Прист, созданного системой устойчивой лесозаготовки на основе сеточной разметки и циклической вырубки квадратов.

Является ли свобода в интернете главной жертвой государственной безопасности?

Милфорд в разделе «Бизнес и менеджмент» Блокировка правительством Непала социальных сетей Facebook, X и YouTube из-за отказа в регистрации, вызвавшая протесты и жертвы. Глобальное снижение свободы в интернете, законодательные меры контроля в Индии и Пакистане, оправдания властей и критика со стороны Freedom House.

Почему саргассум становится смертельной полосой препятствий для морских черепах?

Марисса в разделе «Окружающая среда» Гигантские скопления бурых водорослей саргассум на пляжах Южной Флориды становятся физическим барьером для новорожденных морских черепах, задерживая их путь к океану и повышая риски обезвоживания, перегрева и нападения хищников.

Сможет ли стихотворение указать путь к миллиону долларов, спрятанному в Канаде?

Херминия в разделе «Наука» В Канаде проходит охота за сокровищами "The Great Canadian Treasure Hunt" с призом в миллион долларов золотом. Для поиска сундука с кодом на общедоступной земле участникам необходимо разгадать 13-строфную поэму и ежемесячные подсказки до 31 декабря 2026 года.

Действительно ли шпионская кампания Salt Typhoon началась на годы раньше, чем предполагалось?

Джаккуи в разделе «Информационная безопасность» Исследование Silent Push выявило 45 доменов, доказывающих, что кибершпионская кампания китайской группировки Salt Typhoon против телеком-провайдеров США началась значительно раньше, чем предполагалось, с использованием инфраструктуры, созданной в 2020 году, и пересекающейся с группой UNC4841.

Новое на сайте

Зачем древние египтяне строили круглые храмы?

Зачем древние египтяне строили круглые храмы?  Планета, на которой вы живёте, но почти не знаете

Планета, на которой вы живёте, но почти не знаете  Может ли анализ крови остановить рак печени ещё до его начала?

Может ли анализ крови остановить рак печени ещё до его начала?  Кто такие GopherWhisper и зачем им монгольские чиновники?

Кто такие GopherWhisper и зачем им монгольские чиновники?  «Вояджер-1» готовится к манёвру «большой взрыв»: NASA отключает приборы ради выживания

«Вояджер-1» готовится к манёвру «большой взрыв»: NASA отключает приборы ради выживания  Почему вокруг Чатемских островов появилось светящееся кольцо из планктона?

Почему вокруг Чатемских островов появилось светящееся кольцо из планктона?  Как взлом Vercel начался с Roblox-скрипта на чужом компьютере

Как взлом Vercel начался с Roblox-скрипта на чужом компьютере  Кто лежит в шотландских гробницах каменного века?

Кто лежит в шотландских гробницах каменного века?  Почему две англосаксонские сестра и брат были похоронены в объятиях 1400 лет назад?

Почему две англосаксонские сестра и брат были похоронены в объятиях 1400 лет назад?  Гормон GDF15: найдена причина мучительного токсикоза у беременных

Гормон GDF15: найдена причина мучительного токсикоза у беременных  Почему хакеры Harvester прячут вредоносный код в папке «Zomato Pizza»?

Почему хакеры Harvester прячут вредоносный код в папке «Zomato Pizza»?  Робот-гуманоид Panther от UniX AI претендует на место в каждом доме

Робот-гуманоид Panther от UniX AI претендует на место в каждом доме  Artemis застряла на земле: NASA не может лететь на луну без новых скафандров

Artemis застряла на земле: NASA не может лететь на луну без новых скафандров  Почему 20 000 промышленных устройств по всему миру оказались под угрозой взлома?

Почему 20 000 промышленных устройств по всему миру оказались под угрозой взлома?  Зачем египетская мумия «проглотила» «Илиаду»?

Зачем египетская мумия «проглотила» «Илиаду»?