Все темы сайта (страница 117)

Бронзовый свидетель конца первой пунической войны

Манфред в разделе «История» Обнаружение у побережья Сицилии римского военного шлема типа "Монтефортино" в исключительном состоянии с прикрепленными нащечниками. Находка, сделанная в августе 2024 года, связывается с битвой при Эгадских островах 241 года до н. э. — финальным морским сражением Первой Пунической войны между Римом и Карфагеном.

Готовы ли вы поднять качество звука в видео на новый уровень за 109 долларов?

Коринна в разделе «Компьютерная техника и электронника» Беспроводная петличная система DJI Mic Mini по цене 109 долларов со скидкой, в комплекте с двумя передатчиками, приемником и зарядным кейсом, дальностью связи до 400 метров, функцией шумоподавления и автономной работой до 48 часов для качественной аудиозаписи.

Что скрывает межзвездная комета 3I/ATLAS в своем растущем хвосте?

Асселина в разделе «Космос и астрономия» Детальный снимок растущего хвоста межзвездной кометы 3I/ATLAS, полученный телескопом Gemini South. Характеристики объекта: состав с высоким содержанием воды и углекислого газа, диаметр ядра 11 км, скорость свыше 210 000 км/ч, траектория сближения с Солнцем и Землей.

Технологичные кормушки для птиц по рекордно низким ценам

Зигмунд в разделе «Компьютерная техника и электронника» Осенние скидки на Amazon на кормушки для птиц: металлическая WeeFeet с защитой от белок за $24 и умная модель Akasumer с 5МП камерой на солнечной энергии по цене $60 в рамках "Молниеносной сделки".

Что объединяет демократию Афин, терапию рака и атомные часы?

Хардинг в разделе «Наука» Лауреатами премии швейцарского фонда Бальцана за 2025 год стали Джозайя Обер за исследование афинской демократии, Карл Джун за разработку CAR-T клеточной терапии, Розалинд Краусс за вклад в историю современного искусства и Кристоф Саломон за применение ультрахолодных атомов в атомных часах.

Взлом GitHub Salesloft спровоцировал масштабную цепную атаку

Анджелия в разделе «Информационная безопасность» Взлом GitHub-аккаунта Salesloft злоумышленником UNC6395 привел к цепной атаке, в ходе которой через приложение Drift и AWS-среду были похищены OAuth-токены интеграции клиентов, что затронуло 22 компании.

Видим ли мы все красный цвет одинаково?

Поликрат в разделе «Психология» Нейробиологическое исследование показало, что физическая активность мозга при виде красного цвета одинакова у разных людей, подтверждая существование универсального нейронного кода для восприятия цвета, но не объясняя субъективное переживание.

Кровавая луна над четырьмя континентами

Бартолд в разделе «Космос и астрономия» Полное лунное затмение 7-8 сентября в Европе, Африке, Азии и Австралии, ставшее самым продолжительным с 2022 года. Объяснение эффекта «кровавой Луны» из-за атмосферы Земли и фотографии события из Цзюцзяна, Пекина, Эйндховена, Берлина и Афин.

Как инвазивный сом стал новым высшим хищником в реках Пенсильвании?

Амалрик в разделе «Окружающая среда» Инвазивный плоскоголовый сом (Pylodictis olivaris) стал высшим хищником в реках восточной Пенсильвании, изменяя пищевую цепь и вытесняя местные виды, такие как малоротый окунь и канальный сомик, что подтверждено исследованием Университета штата Пенсильвания с использованием стабильно-изотопного анализа.

Почему снимок с мкс стал уникальным свидетельством пика солнечной активности?

Беренгари в разделе «Космос и астрономия» Уникальный снимок с МКС от 19 марта, зафиксировавший северное сияние, восход Луны и огни городов США и Канады как свидетельство пика солнечной активности в октябре 2024 года в рамках Солнечного цикла 25.

Как пчелы видят невидимый компас в небе?

Джеррит в разделе «Окружающая среда» Пчелы ориентируются в пространстве с помощью дорсальных омматидиев, воспринимающих поляризацию солнечного света. Этот небесный компас работает даже в облачную погоду благодаря механизму «суммирования», который объединяет данные от соседних омматидиев, сглаживая визуальные помехи. Технология применяется для создания автономной навигации дронов и автомобилей.

Велнес-обман в стакане: научная правда о хлорофилловой воде

Ондржей в разделе «Медицина и здоровье» "Хлорофилловая вода" из соцсетей содержит натрий-медный хлорофиллин (SCC), а не натуральный хлорофилл. Научный разбор заявлений о пользе для кожи, дыхания и защиты от рака при пероральном приеме, отличие от местного применения и исследования по связыванию афлатоксина. Рассмотрены риски токсичности меди и нерегулируемого рынка добавок.

Почему Илон Маск платит EchoStar 17 миллиардов долларов за радиочастоты?

Аурелиано в разделе «Бизнес и менеджмент» SpaceX Илона Маска приобретает у EchoStar лицензии на радиочастотный спектр AWS-4 и H-block за 17 миллиардов долларов для расширения сети Starlink и запуска услуги Direct to Cell. Сделка, включающая оплату акциями и наличными, также поможет EchoStar урегулировать вопросы с FCC.

Действительно ли ваш новый сотрудник — тот, за кого себя выдает?

Людвика в разделе «Информационная безопасность» Киберугроза через отдел кадров: злоумышленники проникают в компании под видом удаленных сотрудников, используя дипфейки и поддельные личности. Для защиты от инсайдерских атак применяется концепция нулевых постоянных привилегий (ZSP) с предоставлением доступа Just-in-Time.

Серебряная загадка Элама: ритуальный бык, который не мог стоять

Торвальд в разделе «История» Серебряная статуэтка «Коленопреклоненный бык» протоэламской культуры, гибрид человека и животного без плоского основания. Описание артефакта, его состав с камешками внутри, и теории использования в качестве ритуальной погремушки или фундаментной фигурки.

Превратит ли искусственный интеллект оператора колл-центра в элитного специалиста?

Сигьюерд в разделе «Бизнес и менеджмент» Трансформация работы операторов колл-центров под влиянием искусственного интеллекта на примере сотрудника TTEC, опыт внедрения чат-ботов компанией Klarna, гибридная модель будущего и законопроект о сохранении рабочих мест в США.

Откуда на самом деле взялась идея безусловного базового дохода?

Темпест в разделе «Бизнес и менеджмент» Исторические корни идеи безусловного базового дохода от «Утопии» Томаса Мора до XVIII века. Анализ проектов Томаса Пейна («Аграрная справедливость») с выплатами за счет налога на наследство и Томаса Спенса («Права младенцев»), основанного на распределении земельной ренты внутри общины.

Достаточно ли стандартных редакторов для ваших мобильных фотографий?

Агриппа в разделе «Искусственный интеллект» Обзор и сравнение специализированных приложений для редактирования мобильных фотографий Pixlr, Snapseed, Afterlight, Adobe Photoshop, VSCO и Luminar с их функциями, инструментами, интерфейсом и стоимостью подписки для Android и iOS.

Может ли искривленный диск «Звезды-бабочки» объяснить рождение планетных систем?

Джаббар в разделе «Космос и астрономия» Новое изображение молодой звездной системы IRAS 04302+2247 («Звезда-бабочка»), полученное телескопами «Джеймс Уэбб» и «Хаббл», показывает массивный протопланетный диск, видимый с ребра. Обнаруженное искривление диска может объяснять формирование планетных систем.

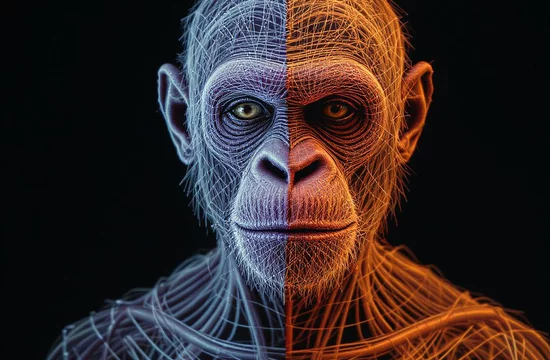

Больше чем один процент: истинное генетическое различие человека и шимпанзе

Франкет в разделе «Психология» Опровержение мифа о 98.8% сходстве геномов человека и шимпанзе. Реальное генетическое различие составляет 5-15% из-за вставок, делеций и различий в некодирующей ДНК, которая содержит регуляторные участки, управляющие активностью генов и формированием фенотипа.

Новое на сайте

Зачем древние египтяне строили круглые храмы?

Зачем древние египтяне строили круглые храмы?  Планета, на которой вы живёте, но почти не знаете

Планета, на которой вы живёте, но почти не знаете  Может ли анализ крови остановить рак печени ещё до его начала?

Может ли анализ крови остановить рак печени ещё до его начала?  Кто такие GopherWhisper и зачем им монгольские чиновники?

Кто такие GopherWhisper и зачем им монгольские чиновники?  «Вояджер-1» готовится к манёвру «большой взрыв»: NASA отключает приборы ради выживания

«Вояджер-1» готовится к манёвру «большой взрыв»: NASA отключает приборы ради выживания  Почему вокруг Чатемских островов появилось светящееся кольцо из планктона?

Почему вокруг Чатемских островов появилось светящееся кольцо из планктона?  Как взлом Vercel начался с Roblox-скрипта на чужом компьютере

Как взлом Vercel начался с Roblox-скрипта на чужом компьютере  Кто лежит в шотландских гробницах каменного века?

Кто лежит в шотландских гробницах каменного века?  Почему две англосаксонские сестра и брат были похоронены в объятиях 1400 лет назад?

Почему две англосаксонские сестра и брат были похоронены в объятиях 1400 лет назад?  Гормон GDF15: найдена причина мучительного токсикоза у беременных

Гормон GDF15: найдена причина мучительного токсикоза у беременных  Почему хакеры Harvester прячут вредоносный код в папке «Zomato Pizza»?

Почему хакеры Harvester прячут вредоносный код в папке «Zomato Pizza»?  Робот-гуманоид Panther от UniX AI претендует на место в каждом доме

Робот-гуманоид Panther от UniX AI претендует на место в каждом доме  Artemis застряла на земле: NASA не может лететь на луну без новых скафандров

Artemis застряла на земле: NASA не может лететь на луну без новых скафандров  Почему 20 000 промышленных устройств по всему миру оказались под угрозой взлома?

Почему 20 000 промышленных устройств по всему миру оказались под угрозой взлома?  Зачем египетская мумия «проглотила» «Илиаду»?

Зачем египетская мумия «проглотила» «Илиаду»?