Все темы сайта (страница 112)

Способна ли наука породить апокалипсис в зеркальном отражении?

Гервазий в разделе «История» Анализ образцов с астероида Бенну как катализатор предупреждения о создании искусственной зеркальной жизни на основе хиральности, способной нанести необратимый вред биосфере; рассмотрение исторических страхов научного апокалипсиса: от идей Луи Пастера до концепций льда-девять и серой слизи.

Какой часовой пояс наиболее полезен для здоровья человека?

Марселино в разделе «Медицина и здоровье» Исследование Stanford Medicine о влиянии часовых поясов на здоровье доказывает, что постоянное стандартное время является наилучшим вариантом для циркадных ритмов, способствуя снижению рисков ожирения и инсульта по сравнению с сезонным переводом часов или постоянным летним временем.

Китайский USB-червь атакует исключительно Таиланд

Истислав в разделе «Информационная безопасность» Китайская хакерская группировка Mustang Panda развертывает новый USB-червь SnakeDisk с геофенсингом для атак исключительно на Таиланд, доставляя бэкдор Yokai для установки обратной оболочки на зараженных системах.

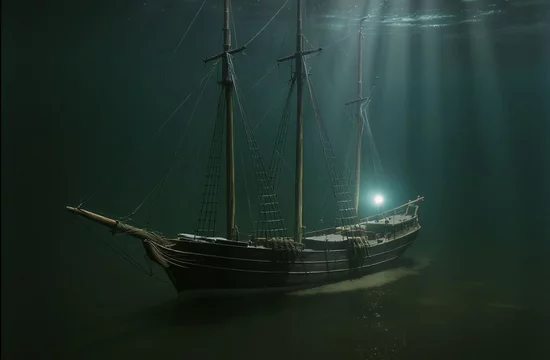

Как отчет смотрителя маяка раскрыл тайну 140-летнего корабля-призрака?

Мадонна в разделе «Наука» Обнаружение в озере Мичиган трехмачтовой шхуны F.J. King, затонувшей в 1886 году с грузом железной руды. Обломки корабля-призрака найдены благодаря отчету смотрителя маяка Уильяма Сандерсона у побережья Бейлис-Харбор.

Бюджетный убийца Garmin с фатальным недостатком

Вацлава в разделе «Компьютерная техника и электронника» Обзор фитнес-часов Suunto Run с OLED-дисплеем, навигацией по GPX-файлам и встроенной музыкой. Основной недостаток – неточная работа датчика сердечного ритма при беге и силовых тренировках. Сравнение с Garmin Forerunner 165 Music и Coros Pace 3.

Главный миф инноваций и как его разрушить

Аквилий в разделе «Искусственный интеллект» Алекс Остервальдер разрушает миф об инновациях как о технологиях, определяя их как создание ценности для бизнеса и клиентов новыми способами, а не улучшение существующих бизнес-моделей. Рассматриваются Business Model Canvas, важность упрощения идей, опора на факты, "ловушка эффективности" в корпорациях и эксперименты с ИИ.

Женщина, установившая истинный состав вселенной

Белинда в разделе «Космос и астрономия» Докторская диссертация Сесилии Пейн-Гапошкиной 1925 года, установившая, что звезды состоят из водорода и гелия, на основе применения уравнения ионизации Саха к анализу звездных спектров, вопреки научному консенсусу и мнению Генри Норриса Рассела.

Почему веб-браузер стал главной лазейкой для кибератак?

Милберн в разделе «Информационная безопасность» Почему веб-браузер стал главной точкой входа для кибератак на SaaS-сервисы, включая эволюцию фишинга с AitM-инструментами, техники ClickFix, фишинг согласия через OAuth, вредоносные расширения и эксплуатацию уязвимостей MFA.

Что скрывает Звёздная карта пауни: астрономические знания или миф о рождении мира?

Сиглинд в разделе «История» Исследование Звёздной карты пауни на лосиной коже, созданной народом скири около 1625 года: споры о назначении артефакта – точное астрономическое изображение (гипотеза Ральфа Бакстаффа) или концептуальная карта для ритуалов и пересказа мифа о сотворении мира (теории Вона Дель Чемберлена и Дугласа Паркса).

Скрывает ли экзопланета TRAPPIST-1e пригодную для жизни атмосферу?

Казимир в разделе «Космос и астрономия» Космический телескоп «Джеймс Уэбб» получил данные о возможном наличии вторичной атмосферы у экзопланеты TRAPPIST-1e в обитаемой зоне красного карлика. Исследование методом транзитной спектроскопии осложняется звёздным загрязнением, окончательные результаты ожидаются к концу 2025 года.

Последнее пристанище королевы Боудикки: тайна без разгадки

Адрианна в разделе «История» Тайна захоронения королевы Боудикки, предводительницы восстания иценов против Рима 60-61 годов н.э. Рассмотрение версий о месте погребения: вокзал Кингс-Кросс, Парламентский холм, Стоунхендж, и причина, по которой римляне скрыли ее могилу.

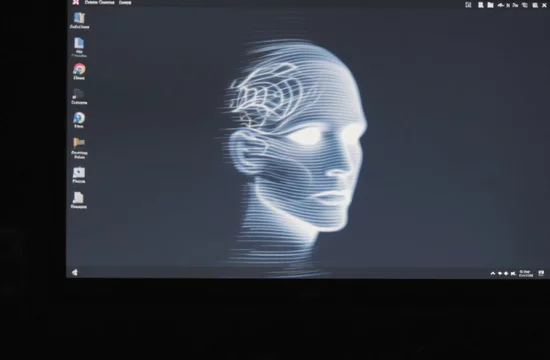

Невидимые команды: как обои для рабочего стола взламывают AI-агентов

Эльмира в разделе «Искусственный интеллект» Исследование Оксфордского университета о взломе AI-агентов с помощью скрытых команд, встроенных в пиксели изображений. Уязвимость позволяет через обои рабочего стола заставить ИИ выполнить вредоносные действия, украсть данные или запустить самораспространение.

Как человечество превратило клещей в глобальную угрозу?

Клинтон в разделе «Медицина и здоровье» Влияние человеческой деятельности, включая вырубку лесов, фрагментацию среды обитания и изменения в землепользовании, на рост популяций клещей и распространение заболеваний, таких как болезнь Лайма, техасская лихорадка и крымско-конголезская геморрагическая лихорадка в США и Османской империи.

Цифровой переезд: как перенести медиатеку в Apple Music

Варнава в разделе «Искусственный интеллект» Перенос медиатеки из Spotify, Amazon Music и YouTube в Apple Music через встроенную функцию на базе SongShift. Процесс миграции на iOS, Android и в веб-версии, а также обзор сторонних сервисов TuneMyMusic и Soundiiz для переноса плейлистов, альбомов и песен.

Найден ли способ восстановить разорванный спинной мозг?

Тахмина в разделе «Медицина и здоровье» Исследователи создали 3D-печатный органоидный каркас со стволовыми клетками (sNPCs) для восстановления полностью разорванного спинного мозга у крыс, что привело к функциональному восстановлению за счет направленного роста новых нейронов и их интеграции с существующей тканью.

Может ли отсутствие цвета раскрыть истинную сущность мира?

Марджери в разделе «Окружающая среда» Победители конкурса Black and White Photo Awards 2025 в категориях «Флора и Фауна» и «Пейзаж»: снимок «Прыжок леопарда моно» Виллема Крюгера, «Знаковый слон у знаковой горы» Раджарши Банерджи, «Супружеские скалы» Роберта Болтона и другие работы финалистов.

Что скрывает звездная горная вершина в туманности Омара?

Изидора в разделе «Космос и астрономия» Изображение от телескопа Джеймс Уэбб звездного скопления Pismis 24 в туманности Омара, показывающее шпиль из газа и пыли высотой 5,4 световых года и раскрывающее природу Pismis 24-1 как двойной системы из двух массивных звезд.

Какую энергетическую цену скрывает каждый ваш запрос к искусственному интеллекту?

Войцеха в разделе «Искусственный интеллект» Энергетическая цена запросов к искусственному интеллекту: рост энергопотребления центров обработки данных из-за ChatGPT, процессы обучения моделей и инференса, затраты на GPT-4 и проблема непрозрачности данных от Google, Microsoft, Meta.

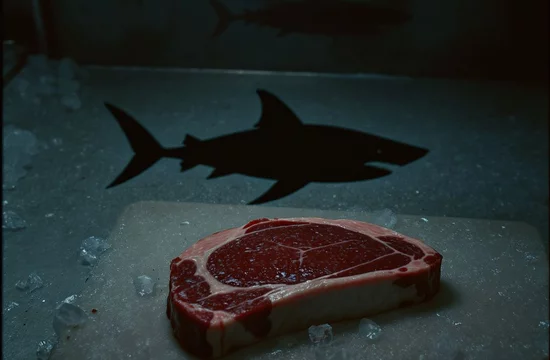

Какую цену мы платим за стейк из вымирающей акулы?

Рейнгольд в разделе «Окружающая среда» Исследование с помощью ДНК-анализа выявило продажу мяса вымирающих видов акул, таких как большая молотоголовая и мако, в американских магазинах. Продукты маркируются обобщенно как «акула», скрывая видовое происхождение, риски накопления тяжелых металлов (ртуть, мышьяк) и фальсификацию на этикетках.

Зачем геологи йеллоустоуна вылавливают из гейзеров мусор стоимостью в тысячи долларов?

Светлюз в разделе «Окружающая среда» Геологи Службы национальных парков извлекают из гидротермальных источников Йеллоустоуна шляпы, коробки из-под пиццы и другой мусор для защиты уникальных геологических объектов от необратимого повреждения, которое может изменить температуру, цвет и эруптивную активность гейзеров.

Новое на сайте

Зачем древние египтяне строили круглые храмы?

Зачем древние египтяне строили круглые храмы?  Планета, на которой вы живёте, но почти не знаете

Планета, на которой вы живёте, но почти не знаете  Может ли анализ крови остановить рак печени ещё до его начала?

Может ли анализ крови остановить рак печени ещё до его начала?  Кто такие GopherWhisper и зачем им монгольские чиновники?

Кто такие GopherWhisper и зачем им монгольские чиновники?  «Вояджер-1» готовится к манёвру «большой взрыв»: NASA отключает приборы ради выживания

«Вояджер-1» готовится к манёвру «большой взрыв»: NASA отключает приборы ради выживания  Почему вокруг Чатемских островов появилось светящееся кольцо из планктона?

Почему вокруг Чатемских островов появилось светящееся кольцо из планктона?  Как взлом Vercel начался с Roblox-скрипта на чужом компьютере

Как взлом Vercel начался с Roblox-скрипта на чужом компьютере  Кто лежит в шотландских гробницах каменного века?

Кто лежит в шотландских гробницах каменного века?  Почему две англосаксонские сестра и брат были похоронены в объятиях 1400 лет назад?

Почему две англосаксонские сестра и брат были похоронены в объятиях 1400 лет назад?  Гормон GDF15: найдена причина мучительного токсикоза у беременных

Гормон GDF15: найдена причина мучительного токсикоза у беременных  Почему хакеры Harvester прячут вредоносный код в папке «Zomato Pizza»?

Почему хакеры Harvester прячут вредоносный код в папке «Zomato Pizza»?  Робот-гуманоид Panther от UniX AI претендует на место в каждом доме

Робот-гуманоид Panther от UniX AI претендует на место в каждом доме  Artemis застряла на земле: NASA не может лететь на луну без новых скафандров

Artemis застряла на земле: NASA не может лететь на луну без новых скафандров  Почему 20 000 промышленных устройств по всему миру оказались под угрозой взлома?

Почему 20 000 промышленных устройств по всему миру оказались под угрозой взлома?  Зачем египетская мумия «проглотила» «Илиаду»?

Зачем египетская мумия «проглотила» «Илиаду»?