МРТ предоставляет широкие возможности для анализа, особенно в задачах, связанных с анализом изображений для медицинской диагностики. Серии МРТ делятся на анатомические (для детальной визуализации тканей) и функциональные (для выявления патологий), различаясь параметрами сканирования и контрастностью.

Ключевые анатомические серии включают T1W, T2W и PdW, каждая из которых акцентирует внимание на различных свойствах тканей: времени релаксации (T1 и T2) и протонной плотности. Выбор параметров TR и TE позволяет усилить контраст необходимых тканей для конкретной задачи.

Диффузионно-взвешенные изображения (DWI) и карты ИКД (ADC) – это функциональные методы, оценивающие диффузию молекул воды, что важно для диагностики, например, опухолей. DWI чувствительны к клеточной плотности, а ADC снижают влияние T2 на контраст. Синтез DWI с высоким b-фактором может улучшить качество изображения и снизить шум, что полезно для обучения нейронных сетей.

Динамическое контрастное усиление (DCE) использует контрастные вещества для оценки скорости накопления и вымывания в тканях, что помогает в идентификации патологий. DCE создает серию 3D-объемов, отражающих динамику сигнала, что сложно для обработки нейронными сетями из-за большого количества переменных параметров. Использование информации о контрастных веществах, хранящейся в DICOM-тэгах, может упростить отделение контрастных серий от других.

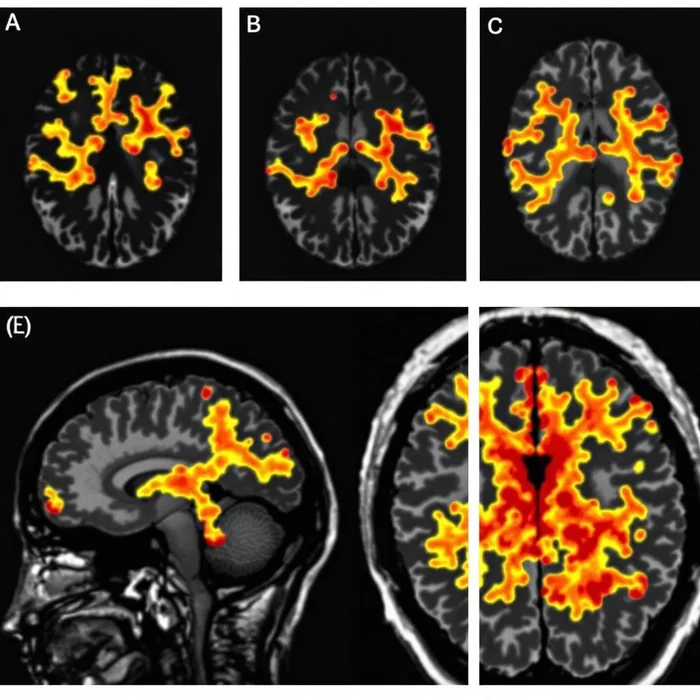

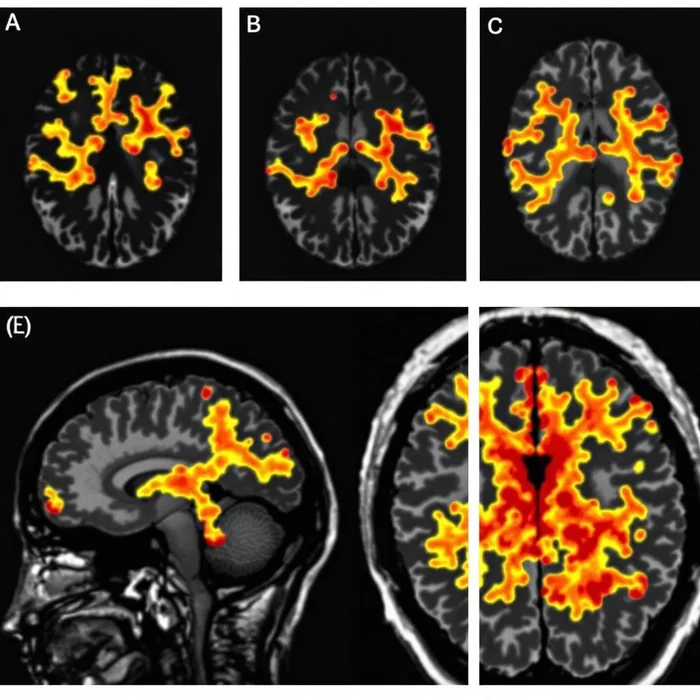

Изображение носит иллюстративный характер

Ключевые анатомические серии включают T1W, T2W и PdW, каждая из которых акцентирует внимание на различных свойствах тканей: времени релаксации (T1 и T2) и протонной плотности. Выбор параметров TR и TE позволяет усилить контраст необходимых тканей для конкретной задачи.

Диффузионно-взвешенные изображения (DWI) и карты ИКД (ADC) – это функциональные методы, оценивающие диффузию молекул воды, что важно для диагностики, например, опухолей. DWI чувствительны к клеточной плотности, а ADC снижают влияние T2 на контраст. Синтез DWI с высоким b-фактором может улучшить качество изображения и снизить шум, что полезно для обучения нейронных сетей.

Динамическое контрастное усиление (DCE) использует контрастные вещества для оценки скорости накопления и вымывания в тканях, что помогает в идентификации патологий. DCE создает серию 3D-объемов, отражающих динамику сигнала, что сложно для обработки нейронными сетями из-за большого количества переменных параметров. Использование информации о контрастных веществах, хранящейся в DICOM-тэгах, может упростить отделение контрастных серий от других.