Все темы сайта (страница 3)

Почему четыре уязвимости в SimpleHelp, Samsung и D-Link стали обязательными к устранению для федеральных агентств США?

Доменик в разделе «Информационная безопасность» CISA добавила в каталог KEV четыре уязвимости SimpleHelp (CVE-2024-57726, CVE-2024-57728), Samsung MagicINFO 9 (CVE-2024-7399) и D-Link DIR-823X (CVE-2025-29635): федеральные агентства США обязаны устранить их или отказаться от уязвимых устройств до 8 мая 2026 года.

Малярия управляла нашими предками: куда пускали комары, туда и шли люди?

Таддеус в разделе «Психология» Малярия как невидимый барьер в доисторических миграциях Homo sapiens по Африке: роль Plasmodium falciparum в формировании маршрутов расселения и генетических адаптаций древних людей.

Как выжить в чужой сети: вирус FIRESTARTER, который не уничтожить перезагрузкой?

Сантьяго в разделе «Информационная безопасность» Разбор кибератаки на Cisco Firepower с применением вредоносного ПО FIRESTARTER и LINE VIPER через уязвимости CVE-2025-20333 и CVE-2025-20362 в государственных сетях США.

Дамба через Берингов пролив спасёт океанские течения?

Эофорхерд в разделе «Окружающая среда» Проект строительства дамбы через Берингов пролив для предотвращения коллапса системы океанских течений AMOC и стабилизации климата в Европе и Северной Атлантике.

Чья кружка потерялась в Испании почти два тысячелетия назад?

Марсело в разделе «История» Кубок из Берланги — римский сосуд II века с изображением Стены Адриана, найденный в Испании разбитым на четыре фрагмента и свидетельствующий о перемещениях людей внутри Римской империи.

Почему ваш зелёный дашборд лжёт вам о реальной безопасности?

Ярослав в разделе «Информационная безопасность» Анализ системных ошибок в управлении уязвимостями, классификация платформ exposure management и методология выявления реальных путей атак через choke points в гибридных инфраструктурах.

Уязвимость в Microsoft Entra ID позволяла захватить любой сервисный принципал

Адонсия в разделе «Информационная безопасность» Уязвимость в роли Agent ID Administrator в Microsoft Entra ID позволяла захватывать произвольные сервисные принципалы и повышать привилегии через злоупотребление владением без дополнительных прав.

Дыра в роботе: как Hugging Face проигнорировала собственный урок безопасности

Осбеорн в разделе «Информационная безопасность» Критическая уязвимость CVE-2026-25874 в LeRobot 0.4.3 от Hugging Face: небезопасная десериализация pickle.loads() в PolicyServer позволяет выполнять произвольный код без аутентификации через открытые gRPC-каналы без TLS.

Чернобыль унёс мир на край пропасти — что мы знаем спустя десятилетия?

Онндреа в разделе «Энергетика» Катастрофа на Чернобыльской АЭС 26 апреля 1986 года: взрыв реактора РБМК-1000, запоздалая эвакуация Припяти, гибель пожарных от лучевой болезни, работа 600 000 ликвидаторов и долгосрочные последствия для Советского Союза и мировой атомной энергетики.

Зачем чат-ботам нужно в шесть раз меньше памяти, если качество не страдает?

Малазинта в разделе «Искусственный интеллект» Технология Google TurboQuant обеспечивает шестикратное сжатие рабочей памяти чат-ботов без потери качества работы, снижая затраты на серверную инфраструктуру и позволяя языковым моделям удерживать длинный контекст диалога.

Почему музыка будущего звучит как прошлое?

Гвенаел в разделе «Музыка» Почему музыка будущего и инопланетных миров в кино неизбежно звучит как артефакт своей эпохи, тогда как литература сохраняет свободу звуковой неопределённости.

Как ректальный осмотр остановил аритмию: что это говорит о медицине?

Экгберкт в разделе «Другое» Случай нормализации аритмии после ректального осмотра: анализ вероятной связи через парасимпатическую нервную систему и блуждающий нерв.

Почему Орион зимой на севере, а летом на юге?

Гаетэйн в разделе «Космос и астрономия» Орион зимой виден в Северном полушарии, а летом в Южном — из-за орбитального движения Земли; при этом в Южном полушарии созвездие выглядит перевёрнутым вверх ногами.

Может ли Wegovy вызвать «инсульт глаза»?

Бургунди в разделе «Медицина и здоровье» Анализ связи препарата Wegovy с риском развития передней ишемической нейропатии зрительного нерва и внезапной потерей зрения на фоне приема семаглутида для снижения веса.

Живое колено: почему имплант, который становится частью тебя, меняет всё?

Кристоф в разделе «Другое» Надин Шахин и Кларк Хунг разрабатывают биологический коленный имплант, способный полностью интегрироваться в ткани организма и устранить необходимость повторных операций по замене сустава.

Как сассафрас прошёл путь от панацеи до «вероятного канцерогена»?

Митчелл в разделе «Животные и растения» История дерева сассафрас: от универсального лекарства в колониальной Америке и компонента корневого пива до классификации сафрола как вероятного канцерогена FDA.

Точки невозврата работают в обе стороны — так почему мы не используем их для восстановления природы?

Валентайн в разделе «Окружающая среда» Концепция позитивных точек опрокидывания Тима Лентона: как механизм деградации экосистем работает в обратную сторону и позволяет запускать каскадное восстановление природы через точечное вмешательство.

Хирургия в утробе: можно ли спасти ребёнка ещё до его рождения?

Мэнолито в разделе «Другое» Фетальная хирургия на 25 неделе беременности: операция на плоде с лёгочным расстройством, двойной риск для матери и ребёнка, история Кейшеры и Кассиана.

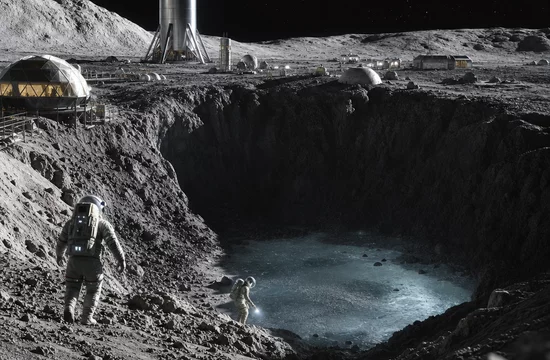

Лунная база за 10 лет: реально ли то, что обещают NASA и SpaceX?

Милутин в разделе «Космос и астрономия» NASA и SpaceX заявляют о постоянной лунной базе в ближайшее десятилетие — разбор реальных технических, финансовых и организационных препятствий на пути к этой цели.

Новое на сайте

Китайские хакерские группы атакуют правительства и журналистов по всему миру

Китайские хакерские группы атакуют правительства и журналистов по всему миру  Как 30 000 аккаунтов Facebook оказались в руках вьетнамских хакеров?

Как 30 000 аккаунтов Facebook оказались в руках вьетнамских хакеров?  LofyGang вернулась: как бразильские хакеры охотятся на геймеров через поддельные читы

LofyGang вернулась: как бразильские хакеры охотятся на геймеров через поддельные читы  Автономная проверка защиты: как не отстать от ИИ-атак

Автономная проверка защиты: как не отстать от ИИ-атак  Взлом Trellix: хакеры добрались до исходного кода одной из ведущих компаний по...

Взлом Trellix: хакеры добрались до исходного кода одной из ведущих компаний по...  Почему почти 3000 монет в норвежском поле перевернули представление о викингах?

Почему почти 3000 монет в норвежском поле перевернули представление о викингах?  Как поддельная CAPTCHA опустошает ваш счёт и крадёт криптовалюту?

Как поддельная CAPTCHA опустошает ваш счёт и крадёт криптовалюту?  Слежка за каждым шагом: как ИИ превращает государство в машину тотального контроля

Слежка за каждым шагом: как ИИ превращает государство в машину тотального контроля  Как хакеры грабят компании через звонок в «техподдержку»

Как хакеры грабят компании через звонок в «техподдержку»  Почему именно Нью-Йорк стал самым уязвимым городом восточного побережья перед...

Почему именно Нью-Йорк стал самым уязвимым городом восточного побережья перед...  Как одна команда git push открывала доступ к миллионам репозиториев

Как одна команда git push открывала доступ к миллионам репозиториев  Зачем древние народы убивали ножами и мечами: оружие как основа власти

Зачем древние народы убивали ножами и мечами: оружие как основа власти  Как Python-бэкдор DEEPDOOR крадёт ваши облачные пароли незаметно?

Как Python-бэкдор DEEPDOOR крадёт ваши облачные пароли незаметно?  Послание в бутылке: математика невозможного

Послание в бутылке: математика невозможного  Почему ИИ-инфраструктура стала новой целью хакеров быстрее, чем ждали все?

Почему ИИ-инфраструктура стала новой целью хакеров быстрее, чем ждали все?