Все темы сайта (страница 11)

Почему США запретили продажу иностранных роутеров и при чём тут кибершпионаж Китая?

Карлманн в разделе «Информационная безопасность» FCC запретила импорт и продажу новых роутеров иностранного производства в США из-за китайского кибершпионажа: атак Volt Typhoon, Salt Typhoon, ботнета CovertNetwork-1658 и взломов критической инфраструктуры.

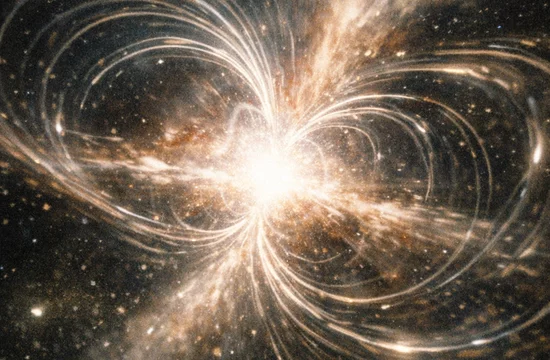

Астрономы впервые увидели рождение магнитара

Аннамей в разделе «Космос и астрономия» Астрономы впервые наблюдали рождение магнитара в реальном времени — момент формирования нейтронной звезды с магнитным полем в 300 триллионов раз сильнее земного, зафиксированный благодаря гравитационному линзированию по общей теории относительности Эйнштейна.

Citrix призывает срочно закрыть критическую брешь в NetScaler, позволяющую красть данные без авторизации

Сильвен в разделе «Информационная безопасность» Citrix выпустила экстренные патчи для критических уязвимостей CVE-2026-3055 (CVSS 9.3) и CVE-2026-4368 (CVSS 7.7) в NetScaler ADC и NetScaler Gateway, допускающих кражу данных из памяти без авторизации и подмену пользовательских сессий.

Как северокорейские хакеры превратили VS Code в оружие против криптоиндустрии?

Частити в разделе «Информационная безопасность» Северокорейская группировка WaterPlum использует tasks.json в VS Code для атак на криптостартапы: стилеры StoatWaffle, BeaverTail, бэкдоры FlexibleFerret и OtterCookie, фейковые собеседования через LinkedIn и компрометация Neutralinojs.

Дженсен Хуанг заявил об AGI, а учёные приблизились к воскрешению после смерти

Аполония в разделе «Другое» Дженсен Хуанг заявил о приближении эры AGI, пока учёные сообщают о прорыве в реанимации после биологической смерти — обе границы, казавшиеся незыблемыми, сдвигаются одновременно.

Как компрометация одного CI/CD-пайплайна поставила под удар треть облачных сред планеты?

Горацио в разделе «Информационная безопасность» Атака TeamPCP на PyPI-пакет litellm версий 1.82.7 и 1.82.8 через взломанный CI/CD Trivy: трёхэтапный пейлоад с кражей SSH-ключей, захватом Kubernetes-кластеров и персистентностью через systemd, затронувший 36% облачных сред.

Зачем римляне построили форт в Шотландии далеко за Адриановым валом?

Редклифф в разделе «История» Римский фортлет к северу от Адрианова вала в Шотландии: цифровая реконструкция раскрыла стратегическую роль наблюдательного поста за пределами официальной границы империи.

Три процессных ошибки в SOC, которые убивают продуктивность аналитиков первой линии

Аббигейл в разделе «Информационная безопасность» Три процессных ошибки в SOC, снижающие продуктивность аналитиков Tier 1: переключение между инструментами, анализ статических индикаторов вместо поведения угрозы и эскалации без структурированных доказательств — и как их устранить с помощью кроссплатформенной песочницы с автоматической интерактивностью.

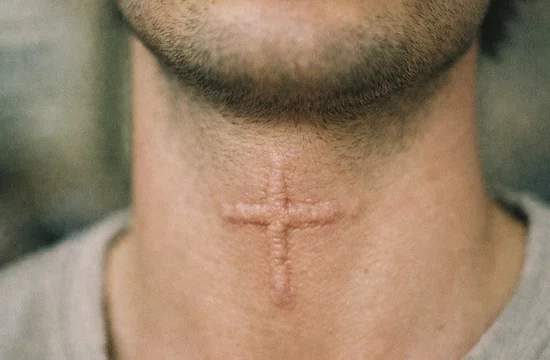

Татуировка-крест на шее исчезла, убив кожу под собой

Кэридэд в разделе «Медицина и здоровье» Случай татуировочного некроза на шее у 25-летнего мужчины: кожа под крестом погибла, пигмент отслоился вместе с мёртвой тканью, а на месте рисунка остался рубец в форме татуировки.

Могут ли бобры спасти планету от углеродных выбросов?

Адельберт в разделе «Животные и растения» Евразийский бобр и его плотины как природный резервуар углерода: новый анализ пересматривает роль Castor fiber в поглощении CO₂ из атмосферы.

Почему на земле 9 миллиардов именно людей, а не шимпанзе

Серджио в разделе «Психология» Исследователь Понцер изучил народ хадза в Танзании и пришёл к выводу, что адаптивность — ключевая причина, почему именно люди достигли численности 9 миллиардов, тогда как шимпанзе и другие приматы остались привязаны к узким экологическим нишам.

Может ли днк, рассеянная в воздухе и воде, рассказать о здоровье планеты в режиме реального времени?

Ксандер в разделе «Окружающая среда» Средовая ДНК (eDNA) как инструмент мониторинга биоразнообразия в реальном времени: возможности считывания генетических следов из воды, воздуха и почвы, проблемы интерпретации данных и перспективы глобальной генетической сети наблюдений.

Как одно лишнее разрешение в AWS Bedrock открывает злоумышленникам путь ко всей инфраструктуре?

Мадалин в разделе «Информационная безопасность» Восемь векторов атак на AWS Bedrock через разрешения IAM: от перехвата логов вызовов моделей и кражи SaaS-учётных данных до подмены промптов и отключения Guardrails без повторного развёртывания приложения.

Астронавты как подопытные: почему учёные призывают не торопиться с колонизацией луны?

Даниэла в разделе «Космос и астрономия» Почему учёные предупреждают об опасности длительного пребывания людей на Луне: лунная пыль, радиация и неизученные риски для астронавтов в программе NASA по возвращению на Луну.

Хакеры уже захватывают серверы через дыру в Quest KACE — вы всё ещё не закрыли её?

Джиневра в разделе «Информационная безопасность» Активная эксплуатация CVE-2025-32975 в Quest KACE SMA (CVSS 10.0): обход аутентификации, захват Active Directory, использование Mimikatz и runkbot.exe — атаки зафиксированы Arctic Wolf с марта 2026 года против непропатченных систем.

Эндометриоз бьёт по иммунитету и расшатывает весь организм

Бернард в разделе «Другое» Эндометриоз как системное заболевание: влияние на иммунную систему, хроническое воспаление и последствия для всего организма, а не только репродуктивных органов.

На свинцовой пуле возрастом 2000 лет нашли угрозу врагу на древнегреческом

Флемминг в разделе «Другое» Свинцовый снаряд для пращи возрастом 2000 лет с древнегреческой надписью ΜΑΘΟΥ («Учись») найден на Святой Земле — пример психологической войны античности эпохи Римской республики.

Как в Darktrace за два года обучили 75% менеджеров с нуля

Инглеберт в разделе «Другое» Как Darktrace за 20 когорт менее чем за два года обучила 75% глобальных менеджеров через четырёхуровневую программу Manager Excellence, Essentials, Energize и Elite — опыт руководителя L&D Сары Брайт.

Почему CVE-2026-3055 с оценкой CVSS 9.3 заставляет администраторов NetScaler бросать всё и ставить патчи?

Вилберн в разделе «Информационная безопасность» Уязвимость CVE-2026-3055 в Citrix NetScaler ADC и Gateway (CVSS 9.3): memory overread через SAML IDP, утечка памяти через cookie NSC_TASS, активная эксплуатация с марта 2026 года и требование CISA установить патчи до 2 апреля 2026 года.

Кампания Ghost: как поддельные npm-пакеты и фальшивые репозитории крадут криптокошельки разработчиков

Реджинальд в разделе «Информационная безопасность» Кампания Ghost (GhostLoader/GhostClaw) — вредоносные npm-пакеты под псевдонимом mikilanjillo, крадущие криптокошельки, SSH-ключи и облачные конфиги разработчиков на macOS и Linux через фейковые React-утилиты, поддельный Coinbase SDK и «спящие» GitHub-репозитории с накрученными звёздами.

Новое на сайте

Метеорный поток, рождённый из умирающего астероида

Метеорный поток, рождённый из умирающего астероида  Когда робот пишет за тебя прощальную смс

Когда робот пишет за тебя прощальную смс  Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?

Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?  Какие снимки Artemis II уже стали иконами лунной программы?

Какие снимки Artemis II уже стали иконами лунной программы?  Кто на самом деле хочет сладкого — вы или ваши бактерии?

Кто на самом деле хочет сладкого — вы или ваши бактерии?  Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?

Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?  Экипаж Artemis II вернулся на землю после десяти дней в космосе

Экипаж Artemis II вернулся на землю после десяти дней в космосе  Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте

Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте  Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника

Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника  Выжить внутри торнадо: каково это — когда тебя засасывает в воронку

Выжить внутри торнадо: каково это — когда тебя засасывает в воронку  Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла

Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла  Танец льва на краю Канады: как диаспора переизобретает традицию

Танец льва на краю Канады: как диаспора переизобретает традицию  Одна буква в днк превратила самок мышей в самцов

Одна буква в днк превратила самок мышей в самцов  Аошима: крошечный японский остров, захваченный кошками

Аошима: крошечный японский остров, захваченный кошками  Уязвимость в Marimo начали эксплуатировать меньше чем через 10 часов после публикации

Уязвимость в Marimo начали эксплуатировать меньше чем через 10 часов после публикации