Все темы сайта (страница 22)

Почему крошечная орешниковая соня способна управлять температурой собственного тела?

Орабэль в разделе «Животные и растения» Орешниковая соня регулирует метаболизм и температуру тела с помощью гибернации и торпора для экономии энергии и выживания в разные сезоны.

Как специфические генетические варианты матери впервые связали с риском потери беременности?

Нельсон в разделе «Другое» Научное исследование установило прямую связь между специфическими генетическими вариантами матери, возникновением хромосомных аномалий и риском самопроизвольного прерывания беременности.

Тысячи американских плотин на грани разрушения

Бонифак в разделе «Окружающая среда» Критическое состояние тысяч американских плотин из-за износа и экстремальных осадков создает угрозу масштабных наводнений. Ситуация на плотине Ливингстон в Техасе демонстрирует неспособность старой инфраструктуры США выдерживать климатические нагрузки без дорогостоящей модернизации.

Почему самый молодой крупный кратер земли прятался в китайском лесу?

Ксзавир в разделе «Другое» Обнаружение в лесах Малого Хингана кратера Илань шириной 1,85 км и возрастом 46 000 лет, являющегося самой молодой крупной ударной структурой планеты.

Костяные орудия возрастом 14 000 лет из Аляски приоткрывают тайну заселения Америки

Ройстон в разделе «Другое» Находка орудий из бивня мамонта возрастом 14 000 лет на стоянке Хольцман на Аляске раскрывает детали миграции предков культуры Кловис и функционирования древней косторезной мастерской в Берингии.

Скрытые изменения: что происходит с психикой и нейронными связями при менопаузе

Делайла в разделе «Другое» Анализ физиологических перестроек в тканях мозга и нейронных связях в период менопаузы, их влияние на когнитивные функции, эмоциональный фон и актуальные пробелы в нейробиологических исследованиях.

Может ли ядро земли скрывать крупнейший на планете запас водорода?

Рохесия в разделе «Другое» Научная гипотеза о наличии колоссальных запасов водорода в железном ядре Земли, механизмах его захвата расплавленным металлом и методах исследования состава глубоких недр.

Учёные проникли в сны добровольцев с помощью музыки, чтобы усилить их креативность

Феликайт в разделе «Медицина и здоровье» Научное исследование воздействия музыкальных сигналов на сновидения добровольцев с целью повышения уровня творческого мышления и программирования образов во сне.

Учёные проверяют способность ИИ к командной работе с людьми через Dungeons & Dragons

Магистриан в разделе «Искусственный интеллект» Исследователи из Ванкувера тестируют способность искусственного интеллекта к импровизации и командному взаимодействию с людьми в непредсказуемой среде настольной игры Dungeons & Dragons.

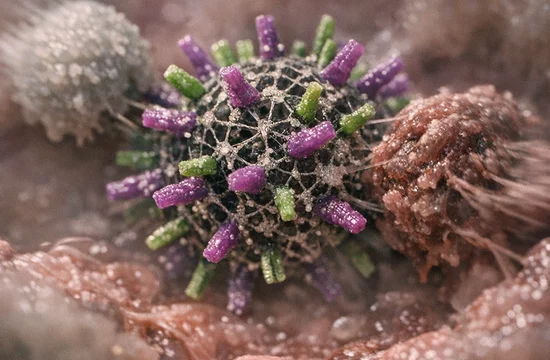

Сможет ли экспериментальная нановакцина с пурпурными и зелеными белками победить ВПЧ-зависимый рак горла?

Эвелайн в разделе «Медицина и здоровье» Исследование экспериментальной нановакцины на основе наночастиц с пурпурными и зелеными белковыми фрагментами для подавления ВПЧ-ассоциированных опухолей горла и стимуляции иммунного ответа.

Почему кроссовки скрипят: учёные обнаружили миниатюрные молнии под подошвой

Радослав в разделе «Физика» Научное исследование объясняет возникновение скрипа баскетбольных кроссовок на паркете через трибоэлектрический эффект и появление микроскопических электрических разрядов под подошвой.

Слоновья кость из-под Кордовы: след армии Ганнибала?

Беренджер в разделе «История» Археологическая находка кости слона под Кордовой свидетельствует о возможном присутствии армии Ганнибала и боевых животных карфагенян на территории Испании в период Второй Пунической войны.

Почему новая формула минерального солнцезащитного крема больше не оставляет на коже белых следов?

Донован в разделе «Медицина и здоровье» Новая формула минерального солнцезащитного крема устраняет белый налет на коже за счет изменения химической структуры компонентов и повышения стабильности состава.

Луч мегамазера: земные приборы поймали сигнал из глубины вселенной

Тобайас в разделе «Космос и астрономия» Астрофизики зафиксировали мощный микроволновый сигнал мегамазера из далеких галактик на расстоянии 8 миллиардов световых лет, обнаруженный методом гравитационного линзирования.

Почему млекопитающие так тускло окрашены

Маркеллин в разделе «Животные и растения» Причины отсутствия ярких цветов в окрасе млекопитающих, роль эумеланина и феомеланина, отсутствие структурной окраски меха и влияние ночного образа жизни предков на биологию современных зверей.

Муравьи без рабочих: вид-паразит, в котором каждая особь — королева

Винонна в разделе «Животные и растения» Уникальная биология социального паразита Temnothorax kinomurai, состоящего исключительно из королев-клонов и захватывающего гнезда Temnothorax makora для эксплуатации чужих рабочих.

Почему только определённые упражнения для мозга снижают риск деменции?

Кресзентия в разделе «Другое» Результаты крупного рандомизированного исследования доказывают неэффективность обычных кроссвордов и судоку для профилактики деменции, выделяя критическую важность выбора конкретных типов когнитивных нагрузок.

Почему гигантский «мега-сгусток» под Гавайями оказался твёрдым, а не расплавленным?

Октавиан в разделе «Другое» Исследование структуры «мега-сгустка» под Гавайями показало, что он состоит из твердой железистой породы, а не расплава, что меняет научное представление о механизме питания горячей точки.

Почему полярные медведи спят в грязи посреди канадского лета?

Джакинда в разделе «Другое» Белые медведи в Канаде спасаются от перегрева в жидкой грязи из-за аномально жаркого лета и стремительного таяния арктических льдов. Фотография Кристофера Паеткау «Семейный отдых» демонстрирует критическое влияние потепления климата на энергетические запасы и выживание медведицы с детёнышами.

Что за странная магнитная аномалия в форме Австралии прячется под северной территорией?

Лудивайн в разделе «Другое» Магнитная аномалия под Северной территорией Австралии в точности повторяет контуры континента, создавая эффект «Австралии внутри Австралии». Геофизические данные магнитометрии указывают на необычные структуры в древних породах и границах кратона.

Новое на сайте

В Луксоре нашли стелу с римским императором в образе фараона

В Луксоре нашли стелу с римским императором в образе фараона  Экипаж Artemis II о моменте, когда земля исчезла за луной

Экипаж Artemis II о моменте, когда земля исчезла за луной  Почему луна выглядит по-разному в разных точках земли?

Почему луна выглядит по-разному в разных точках земли?  Adobe экстренно закрыла опасную дыру в Acrobat Reader, которую хакеры использовали с...

Adobe экстренно закрыла опасную дыру в Acrobat Reader, которую хакеры использовали с...  Метеорный поток, рождённый из умирающего астероида

Метеорный поток, рождённый из умирающего астероида  Когда робот пишет за тебя прощальную смс

Когда робот пишет за тебя прощальную смс  Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?

Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?  Какие снимки Artemis II уже стали иконами лунной программы?

Какие снимки Artemis II уже стали иконами лунной программы?  Кто на самом деле хочет сладкого — вы или ваши бактерии?

Кто на самом деле хочет сладкого — вы или ваши бактерии?  Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?

Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?  Экипаж Artemis II вернулся на землю после десяти дней в космосе

Экипаж Artemis II вернулся на землю после десяти дней в космосе  Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте

Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте  Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника

Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника  Выжить внутри торнадо: каково это — когда тебя засасывает в воронку

Выжить внутри торнадо: каково это — когда тебя засасывает в воронку  Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла

Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла