Все темы сайта (страница 21)

Жрицы элевсинских мистерий могли намеренно изменять грибы для создания галлюциногенов

Марилоу в разделе «История» Гипотеза о химической модификации грибов жрицами Элевсинских мистерий для усиления галлюциногенного эффекта кикеона и влияния древнегреческой психофармакологии на античные религиозные обряды.

Как Китаю удалось превратить мёртвую пустыню Такламакан в поглотитель углерода?

Аллисса в разделе «Животные и растения» Опыт Китая по превращению границ пустыни Такламакан в эффективный углеродный сток посредством создания лесного пояса вдоль русла реки Тарим для фиксации атмосферного CO2 и сдерживания песков.

Роботов научили плавать по лабиринтам с помощью теории относительности Эйнштейна

Гавриил в разделе «Физика» Ученые применили принципы общей теории относительности Эйнштейна для навигации роботов в лабиринтах через моделирование искусственного искривленного пространства-времени.

Олень, несущий оторванную голову соперника, — что стоит за шокирующим снимком?

Штефани в разделе «Животные и растения» История снимка Кохэя Нагиры «Бесконечная борьба», на котором запечатлен пятнистый олень с оторванной головой погибшего соперника на сцепленных рогах после поединка в период гона.

Какой аспирант умудрился дважды найти крестоносный меч у берегов Израиля?

Хлодовик в разделе «История» Аспирант нашел у берегов Израиля второй меч крестоносцев XII века, который исследовали методом компьютерной томографии в больнице для бесконтактного анализа структуры клинка и рукояти.

Может ли лиса охотиться на волчонка?

Драхомира в разделе «Животные и растения» Видеокамеры в итальянском поместье Кастельпорциано зафиксировали редкое нападение рыжей лисицы на волчонка, предоставив первое документальное свидетельство нетипичного хищничества в дикой природе.

Сумчатые призраки: как животные, «вымершие» 6 000 лет назад, оказались живы в лесах новой Гвинеи?

Делинда в разделе «Животные и растения» В лесах Новой Гвинеи найдены карликовый длиннопалый поссум Dactylonax kambuayai и еще один вид сумчатых, считавшиеся вымершими 6 000 лет назад. Обнаружение живых особей в труднодоступных горных массивах ставит под сомнение палеозоологические методы оценки исчезновения редких лесных видов.

Предсмертная агония кометы C/2025 K1 в объективах земной оптики

Кэтэрина в разделе «Космос и астрономия» Астрономы зафиксировали на снимках телескопа Gemini North процесс распада и гибели кометы C/2025 K1 (ATLAS) с ноября по декабрь 2025 года, показав дезинтеграцию ядра на фрагменты и формирование рассеянного шлейфа.

Сандалии Тутанхамона: фараон, который топтал врагов при каждом шаге

Джослин в разделе «История» История сандалий Тутанхамона с изображениями врагов на подошвах как символ магической власти, ритуального попрания противников и сакрального порядка Древнего Египта.

Почему автоматизация продовольственных цепочек порождает горы отходов вместо экономии?

Дидерич в разделе «Искусственный интеллект» Анализ причин роста объемов пищевых отходов при автоматизации логистики продовольствия. Ошибки алгоритмов ИИ при управлении поставками скоропортящихся продуктов, замена человеческого контроля машинным и системные сбои в цепочках поставок.

Гробница «людей облаков», рои ботов в соцсетях и прорыв в лечении рака — что произошло в науке за неделю?

Зерафим в разделе «Другое» В Мексике обнаружена древняя гробница сапотеков «людей облаков», ученые достигли прорыва в терапии рака поджелудочной железы на мышах, выявлена угроза роев автономных ИИ-чатботов в соцсетях и проблема износа плотин в США.

Младенцы, которых не должны были оплакивать: гипсовые захоронения Римской империи перевернули представления учёных

Пруденсио в разделе «История» Археологические находки римских захоронений в жидком гипсе и результаты 3D-сканирования опровергают теорию о равнодушии к смерти младенцев в Римской империи, демонстрируя интимные ритуалы и заботу о погребении.

Почему на Северном склоне Аляски бушуют пожары, каких не было 3000 лет?

Жоффруа в разделе «Другое» Ученые связывают аномальные пожары на Северном склоне Аляски с таянием вечной мерзлоты и «шрабификацией» тундры, фиксируя уникальную смену пожарного режима за последние три тысячи лет.

Утрата Y-хромосомы у стареющих мужчин сокращает продолжительность жизни

Богуслава в разделе «Медицина и здоровье» Исследование биологической связи утраты Y-хромосомы у стареющих мужчин с сокращением жизни и визуализация структуры половых хромосом с маркировкой теломер.

Доказательство запугиванием: когда ИИ решает задачи, которые математики не в силах проверить

Волфганг в разделе «Математика» Анализ проблемы верификации математических доказательств, созданных искусственным интеллектом, и этического кризиса «доказательства запугиванием», когда люди не способны проверить решения машин.

Неужели люди и птицы в Мозамбике действительно разговаривают на одном языке?

Амброзин в разделе «Животные и растения» Охотники за мёдом и дикие птицы медоуказчики в Мозамбике используют уникальные региональные диалекты и звуковые сигналы для совместного поиска пчелиных гнёзд в заповеднике Ниасса.

Добирались ли викинги до побережья Мэна?

Розалинда в разделе «История» Исследование вероятности плавания викингов к побережью Мэна на драккарах, анализ соответствия саг о Винланде флоре Новой Англии и оценка достоверности археологических артефактов в Северной Америке.

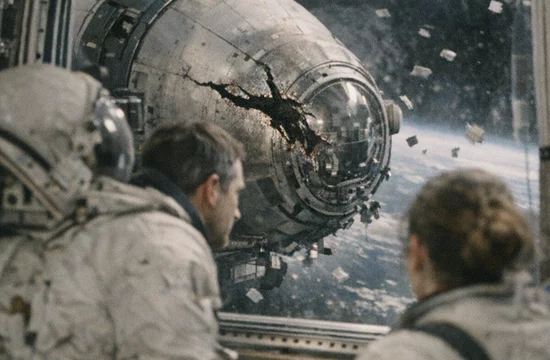

Почему экипаж корабля «Шэньчжоу-20» застрял на орбите из-за трещины в капсуле?

Лилиана в разделе «Космос и астрономия» Экипаж китайского корабля «Шэньчжоу-20» в составе Ван Цзе, Чэнь Чжунжуя и Чэнь Дуна застрял на станции «Тяньгун» из-за трещины в возвращаемой капсуле, возникшей в результате столкновения с космическим мусором.

Как один врач нашел причину отсутствия зубов у пяти поколений своей семьи?

Лэйташа в разделе «Медицина и здоровье» Врач выявил специфическую генетическую мутацию, ставшую причиной врожденного отсутствия зубов у представителей пяти поколений его семьи в результате многолетнего анализа ДНК.

Зачем люди веками уродовали собственные тела?

Кадваллон в разделе «История» Исследование исторических практик радикальной модификации тела: бинтования стоп, искусственной деформации черепа и кастрации ради социального статуса и эстетических идеалов прошлого.

Новое на сайте

В Луксоре нашли стелу с римским императором в образе фараона

В Луксоре нашли стелу с римским императором в образе фараона  Экипаж Artemis II о моменте, когда земля исчезла за луной

Экипаж Artemis II о моменте, когда земля исчезла за луной  Почему луна выглядит по-разному в разных точках земли?

Почему луна выглядит по-разному в разных точках земли?  Adobe экстренно закрыла опасную дыру в Acrobat Reader, которую хакеры использовали с...

Adobe экстренно закрыла опасную дыру в Acrobat Reader, которую хакеры использовали с...  Метеорный поток, рождённый из умирающего астероида

Метеорный поток, рождённый из умирающего астероида  Когда робот пишет за тебя прощальную смс

Когда робот пишет за тебя прощальную смс  Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?

Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?  Какие снимки Artemis II уже стали иконами лунной программы?

Какие снимки Artemis II уже стали иконами лунной программы?  Кто на самом деле хочет сладкого — вы или ваши бактерии?

Кто на самом деле хочет сладкого — вы или ваши бактерии?  Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?

Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?  Экипаж Artemis II вернулся на землю после десяти дней в космосе

Экипаж Artemis II вернулся на землю после десяти дней в космосе  Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте

Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте  Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника

Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника  Выжить внутри торнадо: каково это — когда тебя засасывает в воронку

Выжить внутри торнадо: каково это — когда тебя засасывает в воронку  Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла

Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла