CIC-фильтры, несмотря на рекурсивную структуру, обладают конечной импульсной характеристикой (КИХ), что ставит под сомнение их классификацию как БИХ. Ключевое различие между БИХ и КИХ заключается в конечности импульсного отклика, а не в наличии рекурсивных элементов в структуре.

Некоторые алгоритмы, такие как скользящее среднее, могут быть реализованы как с помощью свертки (классический КИХ подход), так и с помощью вычитания задержанного сигнала, что делает структуру не определяющим фактором. Несмотря на разные реализации, внешние характеристики (АЧХ, ФЧХ, ИХ) фильтров могут быть эквивалентны, что является важным аспектом.

При работе с CIC-фильтрами важно помнить о потенциальном накоплении ошибок и переполнении разрядной сетки при длительной обработке, что требует дополнительных мер предосторожности. Это связано с рекурсивным накоплением данных в структуре фильтра, что может сказаться на точности.

Несмотря на кажущуюся простоту, использование ИИ в технических вопросах требует осторожности, поскольку боты могут давать ошибочные ответы, будучи уверенными в своей правоте. Необходимо валидировать ответы ИИ с помощью экспертов и других моделей, чтобы избежать ошибок, вызванных неверной интерпретацией данных.

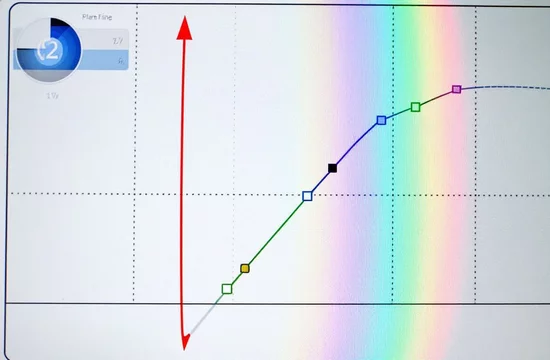

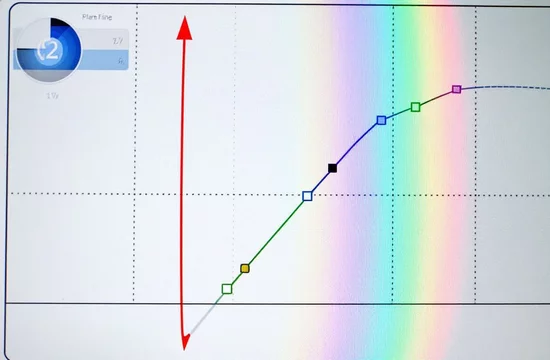

Изображение носит иллюстративный характер

Некоторые алгоритмы, такие как скользящее среднее, могут быть реализованы как с помощью свертки (классический КИХ подход), так и с помощью вычитания задержанного сигнала, что делает структуру не определяющим фактором. Несмотря на разные реализации, внешние характеристики (АЧХ, ФЧХ, ИХ) фильтров могут быть эквивалентны, что является важным аспектом.

При работе с CIC-фильтрами важно помнить о потенциальном накоплении ошибок и переполнении разрядной сетки при длительной обработке, что требует дополнительных мер предосторожности. Это связано с рекурсивным накоплением данных в структуре фильтра, что может сказаться на точности.

Несмотря на кажущуюся простоту, использование ИИ в технических вопросах требует осторожности, поскольку боты могут давать ошибочные ответы, будучи уверенными в своей правоте. Необходимо валидировать ответы ИИ с помощью экспертов и других моделей, чтобы избежать ошибок, вызванных неверной интерпретацией данных.