Можно ли описать архитектуру приложения, используя его собственный код? Традиционный подход подразумевает ручное ведение документации, которая быстро устаревает и требует постоянной поддержки. В качестве альтернативы можно внедрить автоматизацию документирования, основанную на анализе кода.

Один из вариантов – использование структурной документации, когда метаданные об архитектурных компонентах внедряются непосредственно в исходный код. Это достигается путем анализа кода с помощью рефлексии или макросов. Такой подход позволяет автоматически извлекать информацию о зависимостях между компонентами и их типах. Однако, использование компиляторного плагина представляет более гибкий способ, позволяя анализировать код на стадии компиляции, не требуя изменений в рантайме.

Компиляторный плагин позволяет обрабатывать весь код и находить классы, аннотированные как части архитектуры приложения, сохраняя информацию о них в промежуточную структуру данных. Затем, плагин находит места, где эта информация используется, и заменяет вызовы API для доступа к архитектурным данным на статически сформированный объект, содержащий всю информацию. Такой подход обеспечивает извлечение данных о структуре кода, включая типы, зависимости и их параметры, что позволяет создавать UML-диаграммы и генерировать метрики.

Реализация такого решения состоит из нескольких частей: компиляторного плагина, обрабатывающего AST-дерево, аннотаций для разметки архитектурных компонентов и API для доступа к собранным метаданным. В результате, на этапе компиляции собирается архитектурная схема приложения, позволяя в дальнейшем автоматически генерировать документацию и визуализировать зависимости между компонентами.

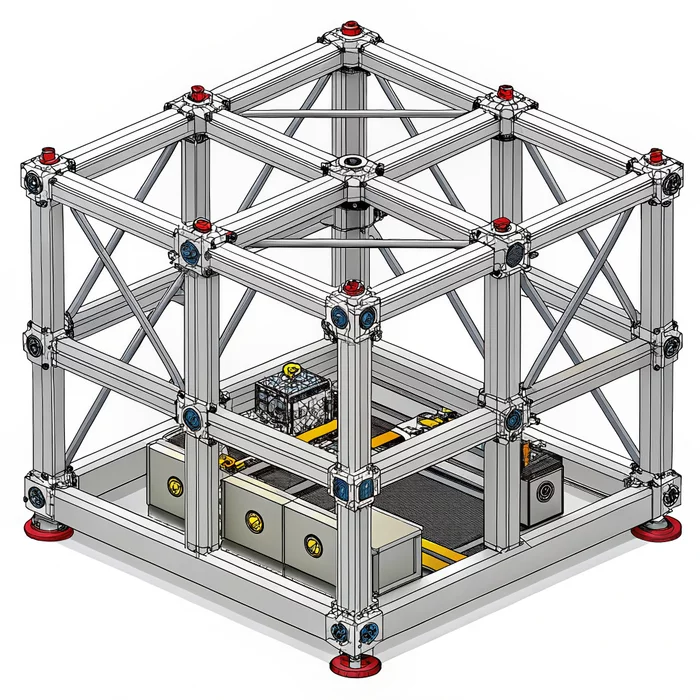

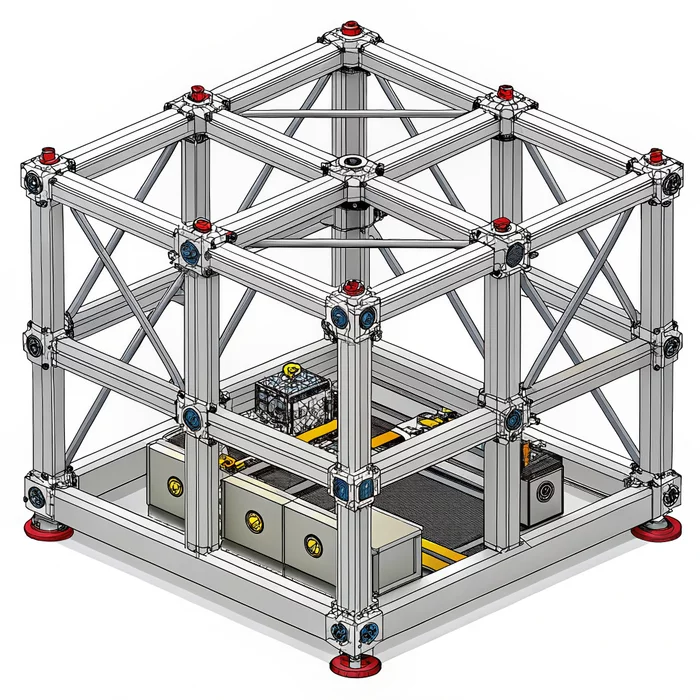

Изображение носит иллюстративный характер

Один из вариантов – использование структурной документации, когда метаданные об архитектурных компонентах внедряются непосредственно в исходный код. Это достигается путем анализа кода с помощью рефлексии или макросов. Такой подход позволяет автоматически извлекать информацию о зависимостях между компонентами и их типах. Однако, использование компиляторного плагина представляет более гибкий способ, позволяя анализировать код на стадии компиляции, не требуя изменений в рантайме.

Компиляторный плагин позволяет обрабатывать весь код и находить классы, аннотированные как части архитектуры приложения, сохраняя информацию о них в промежуточную структуру данных. Затем, плагин находит места, где эта информация используется, и заменяет вызовы API для доступа к архитектурным данным на статически сформированный объект, содержащий всю информацию. Такой подход обеспечивает извлечение данных о структуре кода, включая типы, зависимости и их параметры, что позволяет создавать UML-диаграммы и генерировать метрики.

Реализация такого решения состоит из нескольких частей: компиляторного плагина, обрабатывающего AST-дерево, аннотаций для разметки архитектурных компонентов и API для доступа к собранным метаданным. В результате, на этапе компиляции собирается архитектурная схема приложения, позволяя в дальнейшем автоматически генерировать документацию и визуализировать зависимости между компонентами.