Для захвата видео с камеры на STM32F4xx, используется DCMI (интерфейс цифровой камеры) в связке с SDRAM для хранения кадров. Инициализация SDRAM включает настройку таймингов, таких как задержки загрузки, выхода из самообновления и циклов строк, которые должны соответствовать спецификациям памяти. После инициализации SDRAM, DCMI настраивается на непрерывный захват кадров в DMA режиме.

Процесс захвата кадра включает проверку статуса передачи и, если кадр не отправлен, запуск DMA-захвата в SDRAM. По завершении захвата всей высоты кадра через прерывание, DMA останавливается. Для управления процессом используются флаги, указывающие на готовность кадра к передаче и завершение захвата. Камера настраивается по UART с использованием команд для включения режима синхронизации и цифрового видеовыхода, где выбран непрерывный режим синхронизации.

Используется протокол BT.656 с 8-битным параллельным интерфейсом и внутренней синхронизацией по сигналам горизонтальной и вертикальной развертки. Коды синхронизации для начала и конца кадра и строки настраиваются в соответствии с форматом BT.656. Для корректной работы DCMI необходимо правильно настроить соответствующие регистры.

Данные, захваченные камерой через DCMI, далее передаются через USB с использованием протоколов CDC (виртуальный COM-порт) и UVC (видеоустройство USB). Настройка USB в статье не освещается, но в целом подразумевается, что захваченные кадры передаются по UVC. Программа управления должна корректно обрабатывать полученные данные и передавать их на хост-компьютер.

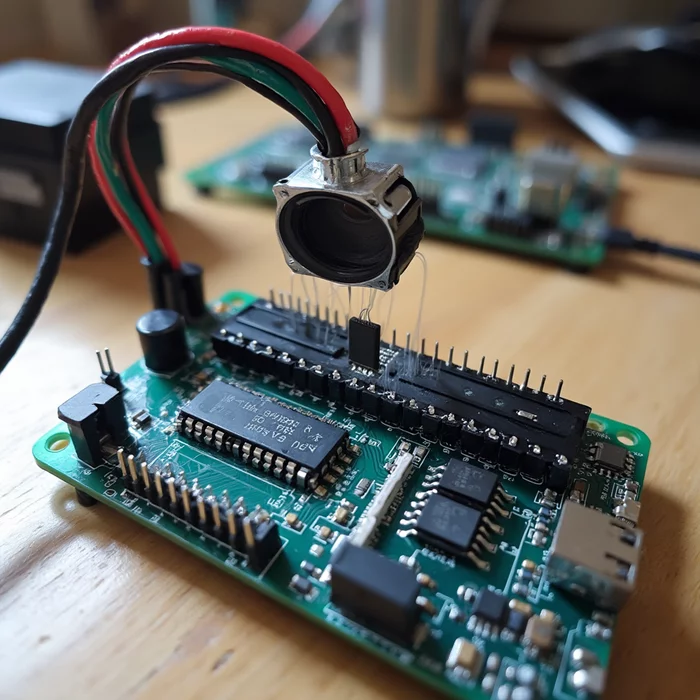

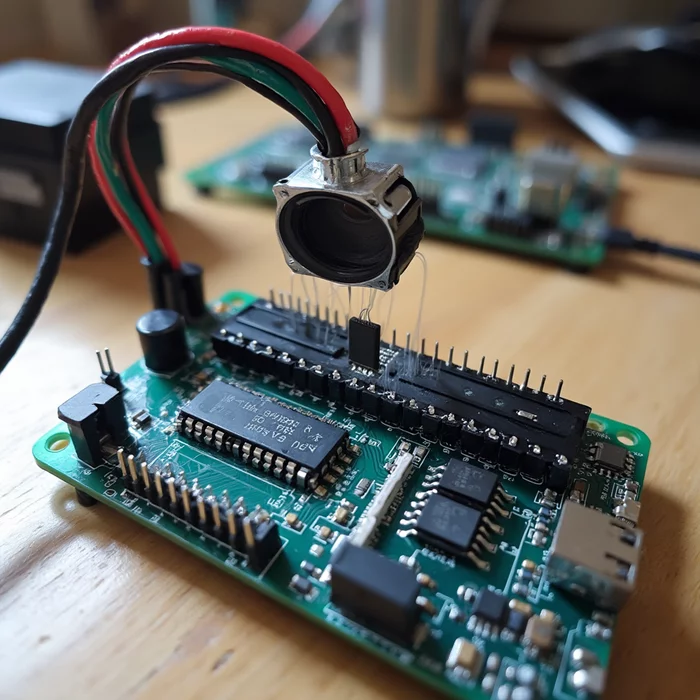

Изображение носит иллюстративный характер

Процесс захвата кадра включает проверку статуса передачи и, если кадр не отправлен, запуск DMA-захвата в SDRAM. По завершении захвата всей высоты кадра через прерывание, DMA останавливается. Для управления процессом используются флаги, указывающие на готовность кадра к передаче и завершение захвата. Камера настраивается по UART с использованием команд для включения режима синхронизации и цифрового видеовыхода, где выбран непрерывный режим синхронизации.

Используется протокол BT.656 с 8-битным параллельным интерфейсом и внутренней синхронизацией по сигналам горизонтальной и вертикальной развертки. Коды синхронизации для начала и конца кадра и строки настраиваются в соответствии с форматом BT.656. Для корректной работы DCMI необходимо правильно настроить соответствующие регистры.

Данные, захваченные камерой через DCMI, далее передаются через USB с использованием протоколов CDC (виртуальный COM-порт) и UVC (видеоустройство USB). Настройка USB в статье не освещается, но в целом подразумевается, что захваченные кадры передаются по UVC. Программа управления должна корректно обрабатывать полученные данные и передавать их на хост-компьютер.