Для создания аналогового дисторшна, формирующего четные гармоники, можно использовать диод, работающий в области перегиба вольт-амперной характеристики. Это упрощает оригинальную схему на оптроне, где сложно контролировать рабочую точку транзистора и требуется два источника питания. Рабочая точка диода выбирается так, чтобы сигнал не клипировался, а искажался несимметрично, создавая чётные гармоники.

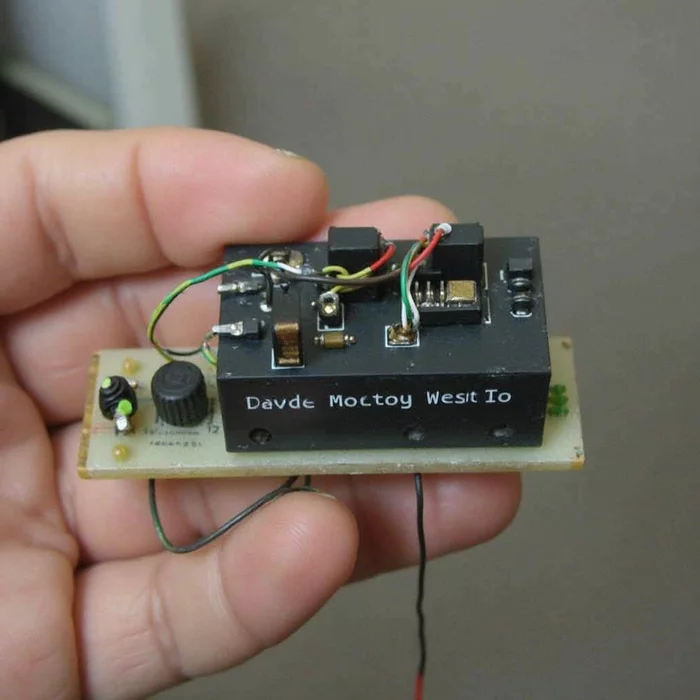

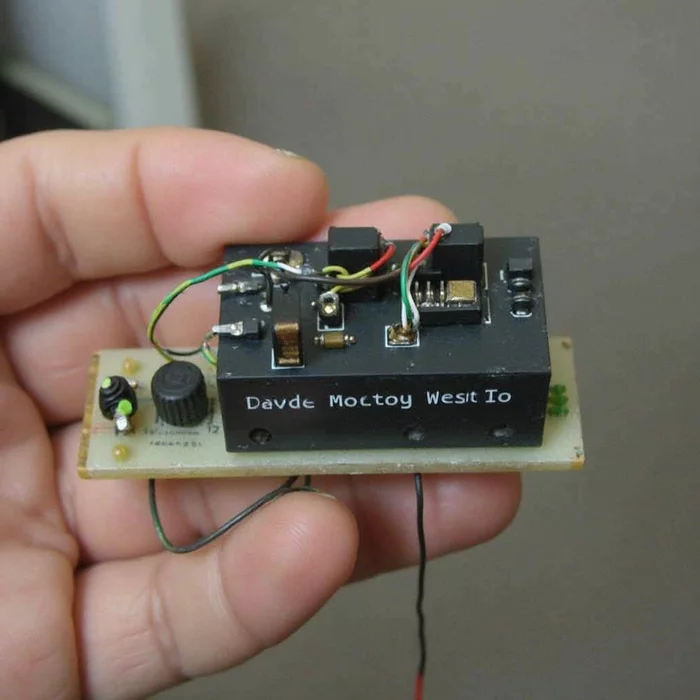

Для экспериментов можно использовать макетную плату, обеспечивающую надежный контакт элементов. Развязывающие конденсаторы ставятся на вход и выход, если источник сигнала (например, звукосниматель гитары) не имеет развязывающего конденсатора. При работе с аудиосигналом важно разделять понятия амплитуды и размаха, а также использовать точные измерительные приборы для фиксации напряжения и тока.

В ходе экспериментов с аудиокартой возникают сложности с настройками драйверов и программным обеспечением для записи, которые приводят к артефактам в виде щелчков и нестабильности частоты. Использование портативного плеера в качестве источника сигнала позволяет избежать некоторых проблем, однако может вносить помехи и искажения в сигнал. Для корректного измерения и анализа сигнала важно использовать специализированное оборудование.

Эксперименты показали, что диодная схема способна создавать гармоники, обогащая звук. Визуальный анализ спектрограмм и формы сигнала показывает наличие четных гармоник, особенно заметных при использовании синусоидального сигнала. Для будущих экспериментов необходимо стремиться к более точным измерениям и улучшению технической базы, включая переход на батарейное питание и оптическую передачу сигнала.

Изображение носит иллюстративный характер

Для экспериментов можно использовать макетную плату, обеспечивающую надежный контакт элементов. Развязывающие конденсаторы ставятся на вход и выход, если источник сигнала (например, звукосниматель гитары) не имеет развязывающего конденсатора. При работе с аудиосигналом важно разделять понятия амплитуды и размаха, а также использовать точные измерительные приборы для фиксации напряжения и тока.

В ходе экспериментов с аудиокартой возникают сложности с настройками драйверов и программным обеспечением для записи, которые приводят к артефактам в виде щелчков и нестабильности частоты. Использование портативного плеера в качестве источника сигнала позволяет избежать некоторых проблем, однако может вносить помехи и искажения в сигнал. Для корректного измерения и анализа сигнала важно использовать специализированное оборудование.

Эксперименты показали, что диодная схема способна создавать гармоники, обогащая звук. Визуальный анализ спектрограмм и формы сигнала показывает наличие четных гармоник, особенно заметных при использовании синусоидального сигнала. Для будущих экспериментов необходимо стремиться к более точным измерениям и улучшению технической базы, включая переход на батарейное питание и оптическую передачу сигнала.