Все темы сайта (страница 92)

Стоит ли покупать самую умную зубную щетку по ее рекордно низкой цене?

Джиссел в разделе «Медицина и здоровье» Снижение цены на электрическую зубную щетку Oral-B iO Series 9 до $180.95 на Amazon в рамках распродажи Prime Day. Обзор характеристик модели: ИИ-технология, 7 режимов, цветной дисплей, датчик давления, сравнение с Oral-B iO Series 10 и альтернативой Philips Sonicare ProtectiveClean 5300.

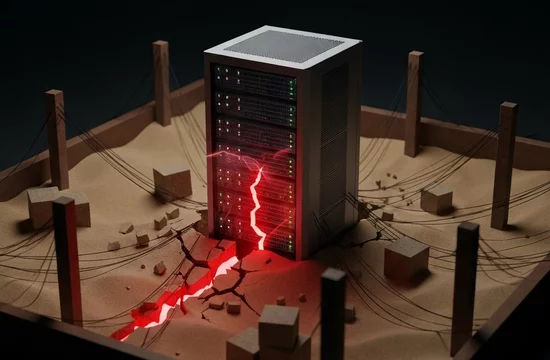

Как 13-летняя уязвимость в Redis поставила под угрозу сотни тысяч серверов?

Климако в разделе «Информационная безопасность» Критическая уязвимость RediShell (CVE-2025-49844) с оценкой CVSS 10.0 в Redis позволяет выполнить удаленный код через скрипты Lua из-за ошибки use-after-free, предоставляя полный доступ к хост-системе. Для устранения выпущены безопасные версии 6.2.20, 7.2.11, 7.4.6, 8.0.4, 8.2.2.

Возможно ли оборудовать дом полной системой видеонаблюдения по самой низкой цене в году?

Фабрицио в разделе «Компьютерная техника и электронника» Рекордно низкие цены на системы видеонаблюдения Arlo в рамках распродажи Amazon Prime Big Deal Days: видеодомофон 2K за $79.99, комплект Arlo Pro 6-го поколения за $229.99, камера-прожектор 2K за $99.99, а также системы Arlo Ultra 4K и бюджетная серия Essential.

Технологии заботы о себе: главные скидки HoMedics на Amazon

Джерфрид в разделе «Компьютерная техника и электронника» Распродажа Prime Big Deal Days на Amazon: скидки на товары HoMedics, включая массажер для стоп и голеней Luxe Comfort, ультратонкую накидку Ultra Slim Shiatsu, гидромассажную ванночку Bubble Mate, тонометры, генераторы белого шума SoundSleep, увлажнители воздуха и умные весы.

Полет над 1300-километровым каньоном древнего Марса

Цецилия в разделе «Космос и астрономия» Видео полета над 1300-километровым каньоном Шалбатана-Валлис на Марсе, созданное ЕКА на основе данных аппарата Mars Express. Визуализация демонстрирует канал стока от высокогорья Ксанте-Терра до низменности Равнина Хриса и крупный ударный кратер.

Рекордные скидки на устройства Amazon: гид по главной осенней распродаже

Викторайн в разделе «Компьютерная техника и электронника» Осенняя распродажа Amazon Prime Big Deal Days со скидками на Kindle, Echo, Fire TV, планшеты Fire, камеры Blink, очки Echo Frames, телевизоры Omni QLED и аксессуары, включая восстановленные устройства "Like-New".

Эра аккумуляторной техники: большая распродажа Greenworks

Эмилиэна в разделе «Компьютерная техника и электронника» Распродажа аккумуляторной садовой техники и электроинструментов Greenworks на Amazon в рамках «Prime Big Deal Days». Скидки на мойки высокого давления, газонокосилки, воздуходувки, цепные пилы, триммеры и кусторезы с взаимозаменяемыми аккумуляторами 24V, 40V, 60V и 80V.

Почему сейчас лучшее время для покупки автомобильного аварийного оборудования?

Орабель в разделе «Компьютерная техника и электронника» Распродажа автомобильного аварийного оборудования NOCO на Amazon Prime Big Deal Days со скидками до 40% в преддверии зимы. Акционные цены на портативные пусковые устройства Boost, умные зарядные устройства GENIUS, воздушные компрессоры AIR и литиевые аккумуляторы Powersport.

Распродажа года: Amazon снижает цены на всю периферию Logitech

Лехослав в разделе «Компьютерная техника и электронника» Распродажа Logitech на Amazon 7-8 октября в рамках Prime Big Deal Days: скидки на мышь MX Master 3S ($84.99), веб-камеру C920x HD Pro ($54.99), микрофон Blue Yeti ($99.99), клавиатуры ERGO K860, MX Keys Mini, игровую гарнитуру G435 и оборудование для симуляторов.

Как распродажа Amazon превращает обязательную замену фильтров в умную экономию?

Винсент в разделе «Компьютерная техника и электронника» Скидки до 73% на воздушные фильтры для печей Filtrete и системы фильтрации воды на распродаже Amazon Prime Big Deal Days. В наличии фильтры с рейтингом MPR 700-1900 (MERV 8-13), нестандартные Deep-pleat фильтры 4-5 дюймов для систем Trion, Carrier, Lennox, Honeywell, Aprilaire и системы очистки воды под раковину и для всего дома.

Максимальные скидки года на умное освещение GE Cync от Amazon

Серафима в разделе «Компьютерная техника и электронника» Скидки до 70% на умное освещение GE Cync, лампы с датчиками, аккумулятором, сетевые фильтры и товары для дома GE на распродаже Amazon Prime Big Deal Days.

Звук класса люкс от Sennheiser со скидкой до 60%

Ландульф в разделе «Компьютерная техника и электронника» Скидки до 60% на аудиотехнику Sennheiser 7 и 8 октября в рамках распродажи Amazon Prime Big Deal Days, включая беспроводные наушники Momentum 4, Accentum, проводные аудиофильские модели HD 660S2, HD 560S, HD 599 и беспроводные системы для ТВ.

Прочность и звук: аудиотехника Treblab на распродаже Amazon

Даегманд в разделе «Компьютерная техника и электронника» Скидки на аудиотехнику Treblab на распродаже Amazon Prime Big Deal Days 7-8 октября. Ударопрочная Bluetooth-колонка TREBLAB HD77 с 30% скидкой, 360-градусным звуком, защитой IPX6 и автономной работой до 20 часов.

Инструменты DeWalt на Amazon со скидками до 43%

Экхардт в разделе «Компьютерная техника и электронника» Скидки до 43% на инструменты DeWalt в рамках распродажи Amazon Prime Big Deal Days: акционные предложения на бесщеточные наборы 20V MAX, лазерные уровни, механические наборы, полировальные машины, пильные диски, сверла и защитную экипировку.

Настало ли лучшее время для покупки аккумуляторной техники Ego?

Тимотеа в разделе «Компьютерная техника и электронника» Распродажа аккумуляторной садовой техники Ego на Amazon в рамках "Prime Big Deal Days" со скидками до 40%. Сниженные цены на триммеры ST1511T, снегоуборщики SNT2405, воздуходувки LB7654, газонокосилки, высоторезы, кусторезы и цепные пилы.

Компактный кинотеатр Sonos с Dolby Atmos по редкой скидке

Папиллайон в разделе «Компьютерная техника и электронника» Скидка на саундбар Sonos Beam Gen 2 с Dolby Atmos в рамках распродажи Amazon Prime Big Deal Days 7-8 октября по цене 369 долларов. Компактное устройство с подключением по HDMI eARC обеспечивает трехмерную звуковую сцену и четкость диалогов.

Как сделать зимнее небо ближе благодаря крупнейшей распродаже Celestron?

Роджелайо в разделе «Компьютерная техника и электронника» Распродажа оптического оборудования Celestron на Amazon Prime Big Deal Days: скидки на телескопы StarSense Explorer, NexStar, AstroMaster, бинокли SkyMaster, зрительные трубы Ultima и адаптеры для астрофотографии NexYZ.

Как приобрести экипировку CamelBak по самой низкой цене в году?

Джазмайн в разделе «Компьютерная техника и электронника» Распродажа продукции CamelBak в рамках Amazon Prime Big Deal Days: гидратационные рюкзаки, питьевая посуда, детские бутылки и термокружки для мужчин, женщин и детей со скидками до 59% на модели Fourteener 24, Mini M.U.L.E., M.U.L.E. Pro 14, Eddy+ и Thrive.

Новое оружие вымогателей: критическая уязвимость в Oracle под ударом Cl0p

Пэскуэла в разделе «Информационная безопасность» Критическая уязвимость CVE-2025-61882 в Oracle E-Business Suite, позволяющая удаленно выполнять код, эксплуатируется рансомварной группировкой Cl0p (Graceful Spider) для кражи данных и вымогательства. Атака использует цепочку из пяти ошибок, обходя аутентификацию через SyncServlet и загружая вредоносный XSLT-шаблон для получения контроля над системой.

Распродажа De’Longhi как разумная инвестиция против цен на кофе

Софронайо в разделе «Компьютерная техника и электронника» Распродажа кофемашин De'Longhi на Amazon Prime Big Deal Days со скидками до 47.06% как экономия на кофе навынос. Обзор моделей Magnifica Evo, Eletta Explore с Cold Brew, Magnifica Start, Rivelia, La Specialista, Dedica Duo, Stilosa, а также аэрофритюрниц и тостер-печей.

Новое на сайте

Зачем древние египтяне строили круглые храмы?

Зачем древние египтяне строили круглые храмы?  Планета, на которой вы живёте, но почти не знаете

Планета, на которой вы живёте, но почти не знаете  Может ли анализ крови остановить рак печени ещё до его начала?

Может ли анализ крови остановить рак печени ещё до его начала?  Кто такие GopherWhisper и зачем им монгольские чиновники?

Кто такие GopherWhisper и зачем им монгольские чиновники?  «Вояджер-1» готовится к манёвру «большой взрыв»: NASA отключает приборы ради выживания

«Вояджер-1» готовится к манёвру «большой взрыв»: NASA отключает приборы ради выживания  Почему вокруг Чатемских островов появилось светящееся кольцо из планктона?

Почему вокруг Чатемских островов появилось светящееся кольцо из планктона?  Как взлом Vercel начался с Roblox-скрипта на чужом компьютере

Как взлом Vercel начался с Roblox-скрипта на чужом компьютере  Кто лежит в шотландских гробницах каменного века?

Кто лежит в шотландских гробницах каменного века?  Почему две англосаксонские сестра и брат были похоронены в объятиях 1400 лет назад?

Почему две англосаксонские сестра и брат были похоронены в объятиях 1400 лет назад?  Гормон GDF15: найдена причина мучительного токсикоза у беременных

Гормон GDF15: найдена причина мучительного токсикоза у беременных  Почему хакеры Harvester прячут вредоносный код в папке «Zomato Pizza»?

Почему хакеры Harvester прячут вредоносный код в папке «Zomato Pizza»?  Робот-гуманоид Panther от UniX AI претендует на место в каждом доме

Робот-гуманоид Panther от UniX AI претендует на место в каждом доме  Artemis застряла на земле: NASA не может лететь на луну без новых скафандров

Artemis застряла на земле: NASA не может лететь на луну без новых скафандров  Почему 20 000 промышленных устройств по всему миру оказались под угрозой взлома?

Почему 20 000 промышленных устройств по всему миру оказались под угрозой взлома?  Зачем египетская мумия «проглотила» «Илиаду»?

Зачем египетская мумия «проглотила» «Илиаду»?