В основе разработки лежит идея создания точечного пожарного извещателя, использующего оптический датчик дыма и токовый шлейф сигнализации. Ключевая особенность схемы – отсутствие программируемых микроконтроллеров, что делает ее интересной для изучения принципов аналоговой схемотехники.

Схема состоит из газовой камеры с ИК-светодиодом и фототранзистором, контролирующими задымленность. Превышение порога задымления включает световую (зеленый/красный светодиоды) и звуковую сигнализацию, а также сигнализацию в токовый шлейф. Задержки включения/выключения тревоги реализованы на логических элементах.

Для снижения энергопотребления ИК-светодиод включается импульсами, а питание осуществляется схемой накачки мощности на конденсаторе. При этом индикаторные светодиоды вспыхивают синхронно с отключением заряда конденсатора, а импульсный стабилизатор напряжения компенсирует изменения потребления тока.

Схема управления светодиодами световой сигнализации построена на логических вентилях. Подсчет количества импульсов осуществляется счетчиками, а переключение тонов звукового сигнала формируют два генератора на логической микросхеме. Питание схемы обеспечивает понижающий ШИМ-стабилизатор.

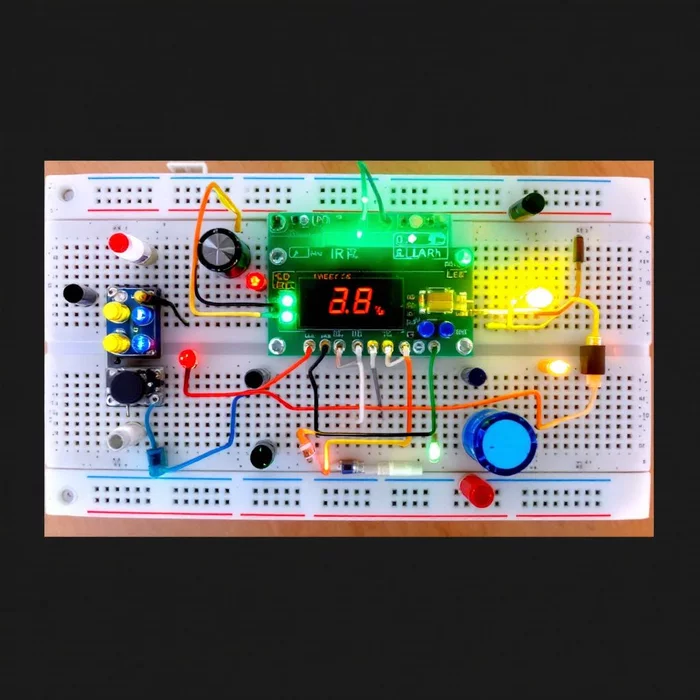

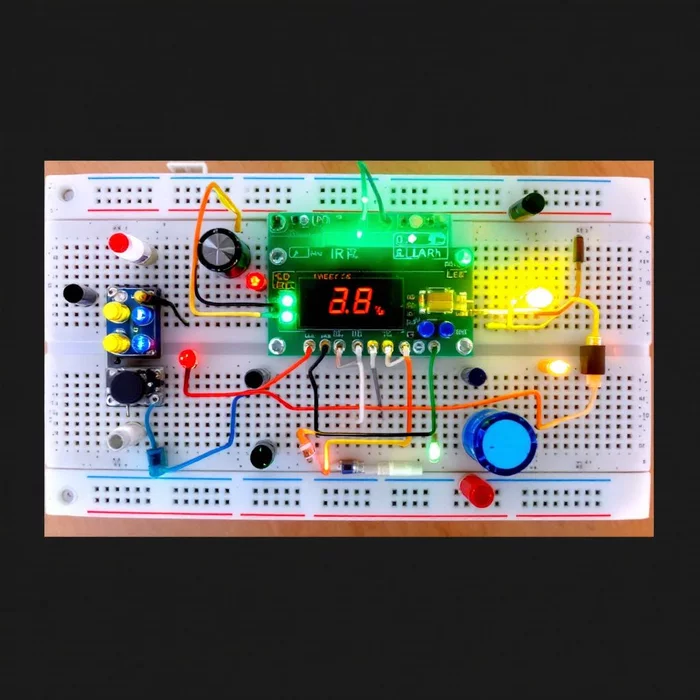

Изображение носит иллюстративный характер

Схема состоит из газовой камеры с ИК-светодиодом и фототранзистором, контролирующими задымленность. Превышение порога задымления включает световую (зеленый/красный светодиоды) и звуковую сигнализацию, а также сигнализацию в токовый шлейф. Задержки включения/выключения тревоги реализованы на логических элементах.

Для снижения энергопотребления ИК-светодиод включается импульсами, а питание осуществляется схемой накачки мощности на конденсаторе. При этом индикаторные светодиоды вспыхивают синхронно с отключением заряда конденсатора, а импульсный стабилизатор напряжения компенсирует изменения потребления тока.

Схема управления светодиодами световой сигнализации построена на логических вентилях. Подсчет количества импульсов осуществляется счетчиками, а переключение тонов звукового сигнала формируют два генератора на логической микросхеме. Питание схемы обеспечивает понижающий ШИМ-стабилизатор.