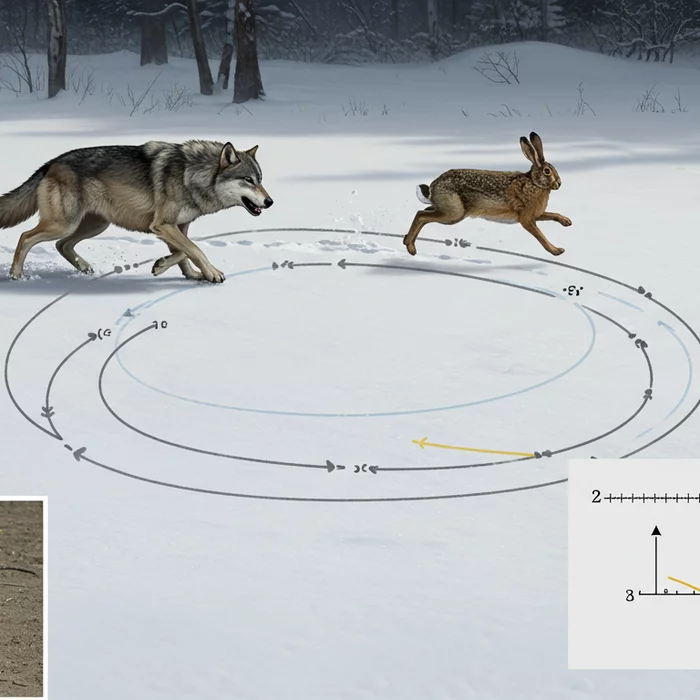

В статье на примере погони волка за зайцем просто и наглядно демонстрируется принцип работы системы перехвата целей, аналогичный принципам противоракетной обороны. Основная идея заключается в том, что, имея информацию о положении цели и собственной позиции, можно направить движение перехватчика к цели.

Для моделирования движения зайца по кругу используется функционально-блочная диаграмма, где блоки выполняют математические операции над числами. В качестве источника данных выступает время, а блоки синуса и косинуса, опираясь на угол и радиус, высчитывают координаты зайца на плоскости. Среда структурного моделирования SimInTech позволяет наглядно представить процесс вычислений, где переменные передаются между блоками, как в программах.

Интегратор, ключевой элемент моделирования движения волка, реализует метод Эйлера для вычисления пройденного пути на основе заданной скорости. В двухмерном пространстве интегратор одновременно считает перемещения по осям X и Y, что позволяет создать модель, где скорость раскладывается на две составляющие. Управляющее воздействие, подаваемое на интегратор, определяет направление движения волка.

Система наведения волка строится путем вычисления координат зайца и волка, а также расстояния между ними. На основе этого вычисляются синус и косинус угла направления, который используется для корректировки направления движения волка. В итоге волк, используя полученную информацию, движется к цели, имитируя процесс перехвата. Скорость волка корректируется через управляющее воздействие на интегратор. Модель позволяет изменять параметры, например, траекторию движения зайца, что демонстрирует универсальность подхода.

Изображение носит иллюстративный характер

Для моделирования движения зайца по кругу используется функционально-блочная диаграмма, где блоки выполняют математические операции над числами. В качестве источника данных выступает время, а блоки синуса и косинуса, опираясь на угол и радиус, высчитывают координаты зайца на плоскости. Среда структурного моделирования SimInTech позволяет наглядно представить процесс вычислений, где переменные передаются между блоками, как в программах.

Интегратор, ключевой элемент моделирования движения волка, реализует метод Эйлера для вычисления пройденного пути на основе заданной скорости. В двухмерном пространстве интегратор одновременно считает перемещения по осям X и Y, что позволяет создать модель, где скорость раскладывается на две составляющие. Управляющее воздействие, подаваемое на интегратор, определяет направление движения волка.

Система наведения волка строится путем вычисления координат зайца и волка, а также расстояния между ними. На основе этого вычисляются синус и косинус угла направления, который используется для корректировки направления движения волка. В итоге волк, используя полученную информацию, движется к цели, имитируя процесс перехвата. Скорость волка корректируется через управляющее воздействие на интегратор. Модель позволяет изменять параметры, например, траекторию движения зайца, что демонстрирует универсальность подхода.