Все темы сайта (страница 24)

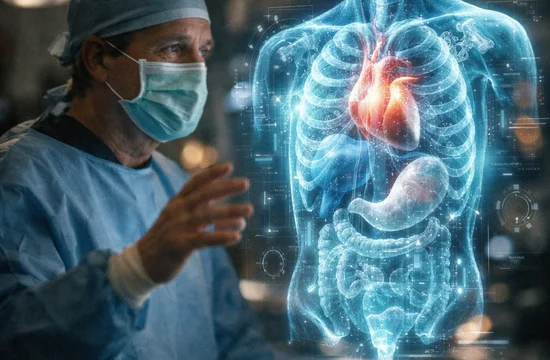

Как цифровая копия вашего тела изменит подход к сложным операциям на пищеводе?

Амэрэнта в разделе «Медицина и здоровье» Использование цифровых двойников для планирования операций на пищеводе позволяет учитывать индивидуальную анатомию, выявлять скрытые аномалии сосудов и проводить виртуальные репетиции хирургических вмешательств.

Почему ожирение напрямую связано с каждой десятой смертью от инфекций в мире?

Хунтлей в разделе «Медицина и здоровье» Влияние ожирения на риск летального исхода от инфекционных заболеваний и поиск биологических причин уязвимости иммунной системы у пациентов с лишним весом.

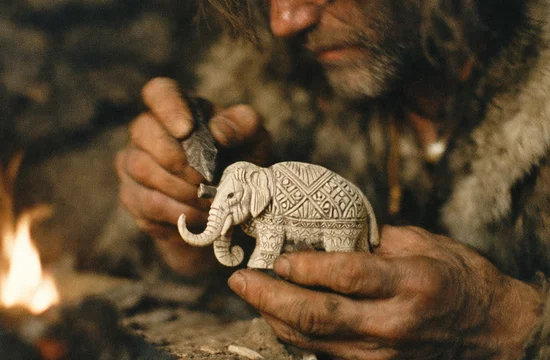

Когда люди впервые попытались «записать» мысль — 40 000 лет назад?

Хайнрич в разделе «История» Находка фигурки мамонта в пещере Фогельхерд с последовательностями крестиков и точек доказывает использование абстрактных символов для передачи информации 40 000 лет назад.

Почему крошечная статья 1974 года заставила древние черные дыры Стивена Хокинга испаряться и взрываться?

Аллистэйр в разделе «Другое» Научная работа Стивена Хокинга от 1 марта 1974 года о квантовом испарении черных дыр, потере массы и неизбежном взрыве древних космических объектов.

Англосаксонские дети, похороненные с оружием воинов

Пэстора в разделе «История» Археологические находки в Великобритании раскрывают символику захоронений англосаксонских детей с воинским снаряжением как проекцию их будущего социального статуса и принадлежности к элите.

Зачем Казахстан высаживает десятки тысяч деревьев ради тигров?

Джасинта в разделе «Животные и растения» Казахстан реализует программу реинтродукции амурских тигров путем масштабного восстановления лесных массивов и создания устойчивой экосистемы для возвращения хищников в дикую природу.

Первая миллисекунда после большого взрыва оказалась похожа на суп

Изабель в разделе «Физика» Исследования кварк-глюонной плазмы на ускорителях доказали, что материя в первую миллисекунду после Большого взрыва обладала свойствами вязкой жидкости и формировала кильватерные волны.

Защищает ли вакцинация от COVID-19 во время беременности от смертельно опасной преэклампсии?

Леофвайн в разделе «Другое» Вакцинация от COVID-19 в период вынашивания ребенка существенно снижает вероятность возникновения преэклампсии и сосудистых нарушений. Иммунизация предотвращает угрожающие жизни скачки артериального давления, защищая внутренние органы матери и плацентарный кровоток плода.

Трехмерная карта ранней вселенной открывает море света у космического рассвета

Трейврс в разделе «Космос и астрономия» Астрофизики создали 3D-карту ранней Вселенной возрастом 10 миллиардов лет на основе данных HETDEX и метода картирования интенсивности линий с применением алгоритмов фильтрации шумов.

Климатические катастрофы обрушили общество древнего Китая три тысячи лет назад

Аларикус в разделе «Другое» Исследование гадательных костей выявило связь между климатическими катастрофами, наводнениями и крахом общества в древнем Китае три тысячи лет назад через расшифровку иероглифов о дожде и бедствиях.

Чистая энергетика набирает обороты вопреки любой политике

Атанасий в разделе «Другое» Экономические факторы роста возобновляемой энергетики в США, конкурентоспособность солнечных и ветровых станций по сравнению с углем и газом в условиях политических изменений и стратегий Дональда Трампа.

Успели ли археологи спасти двухтысячелетние следы с шотландского пляжа до прилива?

Деметрио в разделе «История» Археологи спасли редкие 2000-летние отпечатки ног римской эпохи, обнаруженные в глине на шотландском побережье и находившиеся под угрозой уничтожения приливом.

Генетический «переключатель» превращает заботливых отцов-мышей в агрессоров

Савватий в разделе «Животные и растения» Исследование генетического механизма африканских полосатых мышей, переключающего поведение самцов с родительской заботы и хаддлинга на агрессию по отношению к потомству.

Астероид 2024 YR4 пролетит в критической близости от луны

Мальвина в разделе «Космос и астрономия» Астрономы спрогнозировали сближение астероида 2024 YR4 с Луной на расстояние 13 000 миль в 2032 году и изучили влияние гравитации на траекторию «убийцы городов».

Мог ли скользкий глиняный слой на морском дне усилить разрушительное цунами 2011 года в Японии?

Оллизон в разделе «Происшествия» Анализ влияния слоя скользкой глины на морском дне на масштаб разрушительного цунами 2011 года в Японии и причины аномального смещения тектонических плит.

Тысячи атомов загнали в состояние кота Шрёдингера

Алексия в разделе «Физика» Успешный эксперимент по переводу тысяч атомов натрия в состояние квантовой суперпозиции позволил ученым исследовать границы между микромиром и макроскопической реальностью через волновые свойства наночастиц.

Куда делись лёгкие элементы земли и при чём тут твёрдое ядро?

Макарий в разделе «Окружающая среда» Гипотеза о нахождении пропавших легких элементов в твердом внутреннем ядре Земли в форме экзотического электрида железа для объяснения аномалий плотности и состава планеты.

Как отчет о миссии Boeing Starliner раскрыл правду об угрозе жизням застрявших на мкс астронавтов?

Иолонда в разделе «Космос и астрономия» Анализ официального отчета об инциденте с кораблем Boeing Starliner, признанном аварией высшей категории тяжести из-за угрозы жизням астронавтов Бутча Уилмора и Суни Уильямс на МКС.

Почему спинозавра из древней Сахары прозвали «адской цаплей»?

Фенелла в разделе «Животные и растения» Spinosaurus mirabilis, прозванный «адской цаплей», обитал в реках древней Сахары 95 миллионов лет назад, охотясь на мелководье при помощи метровой пасти и гребня в форме скимитара.

Сигнал из бездны проверит гравитационные законы Эйнштейна

Эгджерт в разделе «Космос и астрономия» Обнаружение пульсара в центре Млечного Пути радиотелескопом Грин-Бэнк позволит проверить теорию относительности Эйнштейна путем фиксации искажений радиосигналов в условиях экстремальной гравитации.

Новое на сайте

В Луксоре нашли стелу с римским императором в образе фараона

В Луксоре нашли стелу с римским императором в образе фараона  Экипаж Artemis II о моменте, когда земля исчезла за луной

Экипаж Artemis II о моменте, когда земля исчезла за луной  Почему луна выглядит по-разному в разных точках земли?

Почему луна выглядит по-разному в разных точках земли?  Adobe экстренно закрыла опасную дыру в Acrobat Reader, которую хакеры использовали с...

Adobe экстренно закрыла опасную дыру в Acrobat Reader, которую хакеры использовали с...  Метеорный поток, рождённый из умирающего астероида

Метеорный поток, рождённый из умирающего астероида  Когда робот пишет за тебя прощальную смс

Когда робот пишет за тебя прощальную смс  Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?

Что общего у лунной миссии, толстого попугая, загадочной плащаницы и лекарства от диабета?  Какие снимки Artemis II уже стали иконами лунной программы?

Какие снимки Artemis II уже стали иконами лунной программы?  Кто на самом деле хочет сладкого — вы или ваши бактерии?

Кто на самом деле хочет сладкого — вы или ваши бактерии?  Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?

Как рекламные данные 500 миллионов телефонов оказались в руках спецслужб?  Экипаж Artemis II вернулся на землю после десяти дней в космосе

Экипаж Artemis II вернулся на землю после десяти дней в космосе  Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте

Зелёная и коричневая луна: почему геологи Artemis II уже не могут усидеть на месте  Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника

Эксперты уверены в теплозащитном щите Artemis II, несмотря на проблемы предшественника  Выжить внутри торнадо: каково это — когда тебя засасывает в воронку

Выжить внутри торнадо: каково это — когда тебя засасывает в воронку  Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла

Аляскинские косатки-охотники на млекопитающих замечены у берегов Сиэтла