Трёхфазные двигатели, предназначенные для работы от трёхфазной сети, могут функционировать и от однофазной, но с некоторыми нюансами. Если в трехфазной сети фазы тока сдвинуты на 120 градусов, создавая вращающееся магнитное поле, то в однофазной сети магнитное поле пульсирующее, а не вращающееся, что требует ручного запуска или использования конденсатора.

При подключении к одной фазе без дополнительных устройств, необходимо первоначально вручную раскрутить вал двигателя, после чего пульсирующее магнитное поле будет поддерживать вращение, но со сниженной мощностью. Для оптимизации работы двигателя в однофазном режиме используется конденсатор, который сдвигает фазу, формируя эллиптическое магнитное поле, повышающее эффективность работы двигателя.

Использование конденсаторов может быть реализовано в двух схемах: с пусковым конденсатором, применяемым только для запуска, и с пусковым и рабочим конденсаторами. В первом случае двигатель работает на пульсирующем поле после отключения пускового конденсатора, а во втором – на эллиптическом поле после переключения на рабочий конденсатор, что обеспечивает более высокую мощность.

Мощность, которую может выдавать трехфазный двигатель при однофазном питании, ограничена. Без конденсатора мощность снижается до 60%, а с конденсатором может достигать 75% от номинальной мощности, указанной на шильдике двигателя. Шильдик также содержит важную информацию о типе двигателя, схемах его подключения (звезда или треугольник), напряжении, токе, оборотах, КПД и других технических характеристиках.

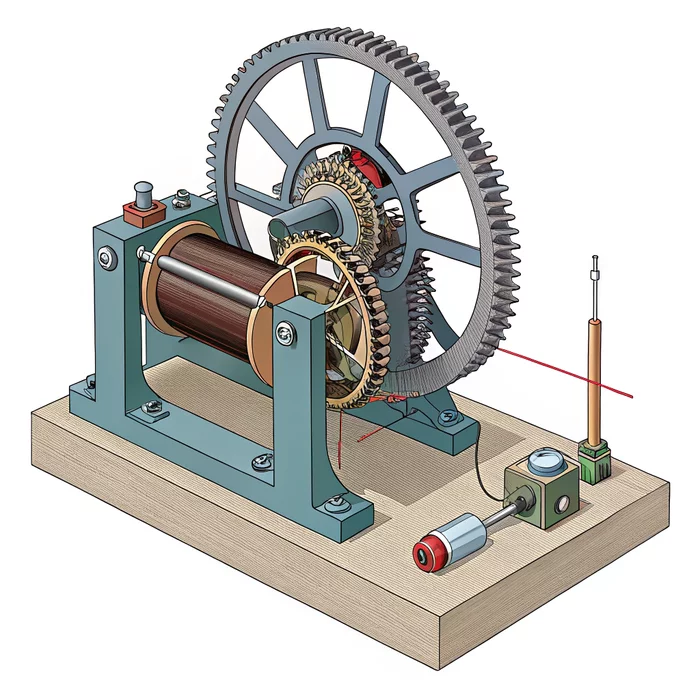

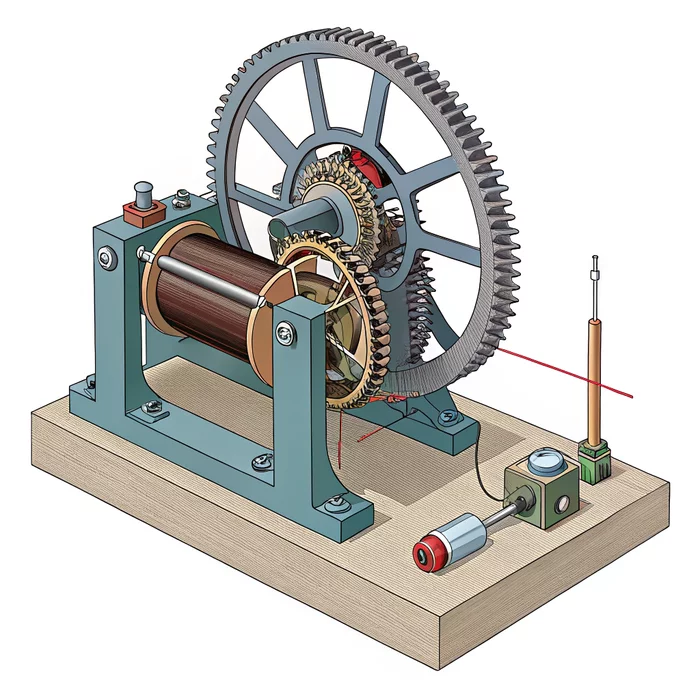

Изображение носит иллюстративный характер

При подключении к одной фазе без дополнительных устройств, необходимо первоначально вручную раскрутить вал двигателя, после чего пульсирующее магнитное поле будет поддерживать вращение, но со сниженной мощностью. Для оптимизации работы двигателя в однофазном режиме используется конденсатор, который сдвигает фазу, формируя эллиптическое магнитное поле, повышающее эффективность работы двигателя.

Использование конденсаторов может быть реализовано в двух схемах: с пусковым конденсатором, применяемым только для запуска, и с пусковым и рабочим конденсаторами. В первом случае двигатель работает на пульсирующем поле после отключения пускового конденсатора, а во втором – на эллиптическом поле после переключения на рабочий конденсатор, что обеспечивает более высокую мощность.

Мощность, которую может выдавать трехфазный двигатель при однофазном питании, ограничена. Без конденсатора мощность снижается до 60%, а с конденсатором может достигать 75% от номинальной мощности, указанной на шильдике двигателя. Шильдик также содержит важную информацию о типе двигателя, схемах его подключения (звезда или треугольник), напряжении, токе, оборотах, КПД и других технических характеристиках.