Разработка модульной системы электроники на основе концепции pp2508, предусматривает использование унифицированных плат, соединенных между собой для быстрого прототипирования и создания нескольких независимых сборок. В системе применяются как модули-адаптеры, позволяющие использовать компоненты, предназначенные для беспаечных макеток, так и специализированные модули, такие как USB-разъемы (Type-C и Type-B), USB-хаб, 8-канальный индикатор состояния и программатор STLink. Отдельное внимание уделяется стандартизации распиновок USB и UART для удобства соединения модулей.

При выборе крепежа для модулей предпочтение отдано круглым стойкам M2, удобным для затяжки плоскогубцами, и винтам Torx T6, которые лучше шестигранных справляются с частой затяжкой. Отверстия в макетках для крепежа требуют использования твердосплавных сверл, так как обычные быстро тупятся, при этом необходимо сверлить с подложкой для предотвращения закусывания. Для обрезки макеток рекомендуется надламывать их длинногубцами по линиям отверстий, а не ломать сразу.

Для хранения модулей предлагается использовать контейнер с перфорированным пенополиэтиленом на дне, что обеспечивает более организованное размещение, чем контейнеры с ячейками. STLink-программатор разработан в модульном формате с добавлением SWO, UART и Reset, при этом его компактность достигается за счет отказа от буферизации. Логический анализатор на CY7C68013A оснащен буферами с возможностью переключения опорного напряжения, а также защитой от статики по USB и входам.

Разработка собственной модульной системы обусловлена желанием иметь универсальные и совместимые решения для различных задач, а не дорабатывать существующие. Модульная конструкция позволяет собрать несколько сборок одновременно и исключает наличие избыточных функций, таких как логический анализатор в устройстве, которое не предназначено для этого. Такой подход, несмотря на дополнительные усилия, позволяет добиться большей гибкости и контроля над процессом прототипирования.

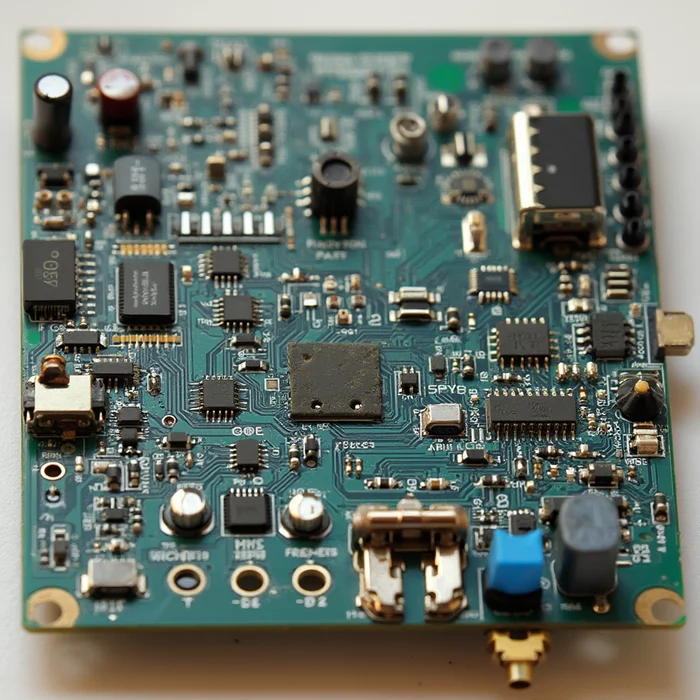

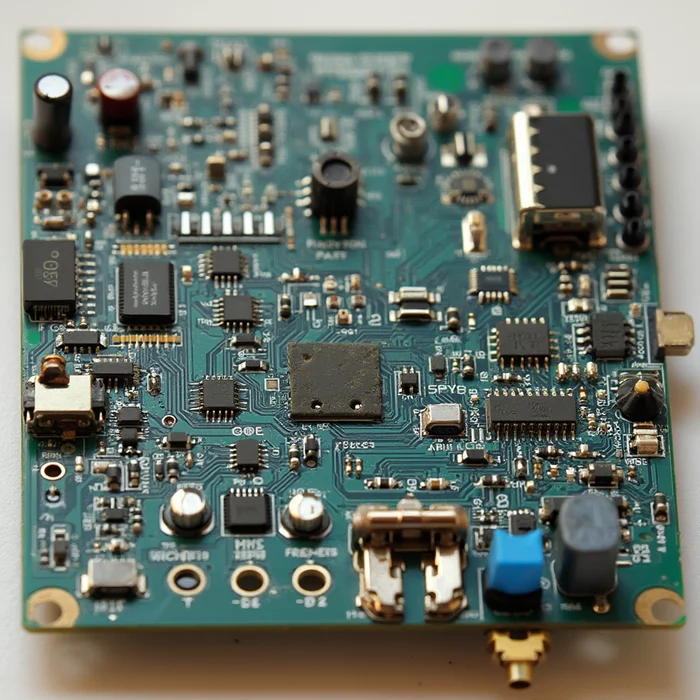

Изображение носит иллюстративный характер

При выборе крепежа для модулей предпочтение отдано круглым стойкам M2, удобным для затяжки плоскогубцами, и винтам Torx T6, которые лучше шестигранных справляются с частой затяжкой. Отверстия в макетках для крепежа требуют использования твердосплавных сверл, так как обычные быстро тупятся, при этом необходимо сверлить с подложкой для предотвращения закусывания. Для обрезки макеток рекомендуется надламывать их длинногубцами по линиям отверстий, а не ломать сразу.

Для хранения модулей предлагается использовать контейнер с перфорированным пенополиэтиленом на дне, что обеспечивает более организованное размещение, чем контейнеры с ячейками. STLink-программатор разработан в модульном формате с добавлением SWO, UART и Reset, при этом его компактность достигается за счет отказа от буферизации. Логический анализатор на CY7C68013A оснащен буферами с возможностью переключения опорного напряжения, а также защитой от статики по USB и входам.

Разработка собственной модульной системы обусловлена желанием иметь универсальные и совместимые решения для различных задач, а не дорабатывать существующие. Модульная конструкция позволяет собрать несколько сборок одновременно и исключает наличие избыточных функций, таких как логический анализатор в устройстве, которое не предназначено для этого. Такой подход, несмотря на дополнительные усилия, позволяет добиться большей гибкости и контроля над процессом прототипирования.