Развитие электроники прошло путь от дискретных элементов (резисторов, конденсаторов, транзисторов), где каждый компонент выполнял свою функцию, до интегральных схем, объединяющих множество элементов на одном кристалле. Этот переход был обусловлен стремлением к миниатюризации, повышению производительности и снижению влияния паразитных эффектов, возникающих при соединении дискретных компонентов.

Интегральные схемы, с одной стороны, упростили разработку конечных устройств, но с другой — привели к специализации производства. Разные типы микросхем, особенно аналоговые и цифровые, часто требуют разных техпроцессов, что усложняет их интеграцию. Кроме того, для высокочастотных применений, где паразитные эффекты играют ключевую роль, интегральные решения не всегда являются оптимальными из-за жестких требований к настройке.

В результате появилась концепция микросборок – модулей, объединяющих несколько интегральных схем и дискретных элементов для выполнения конкретной функции. Это решение обеспечивает баланс между интеграцией и гибкостью, позволяя создавать сложные устройства из готовых функциональных блоков. При этом функциональные печатные платы, такие как материнские платы, являются еще одним шагом в сторону сокрытия сложности и упрощения процесса разработки конечных устройств.

В конечном итоге, выбор между дискретными компонентами, интегральными схемами и микросборками зависит от технико-экономической целесообразности. Принимается во внимание такие факторы, как возможность повторного использования блока, требуемая скорость работы и особенности технологического процесса, что и определяет подход к разработке.

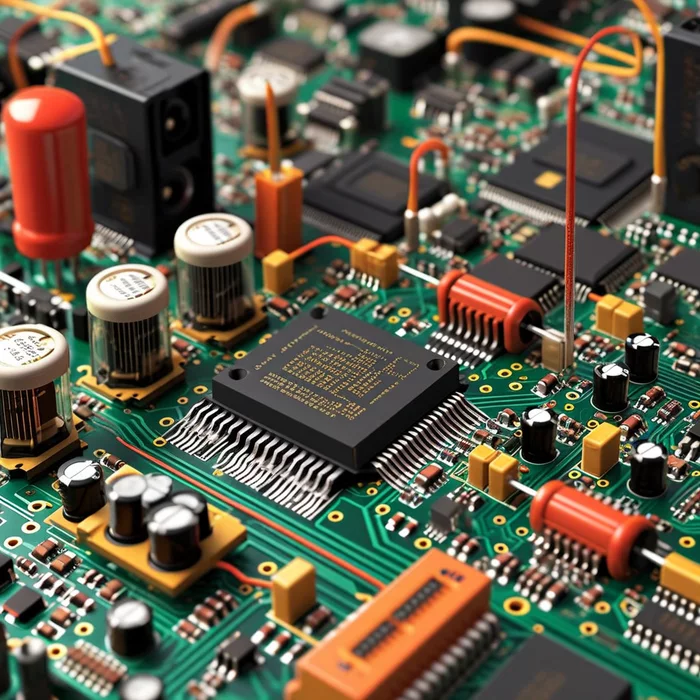

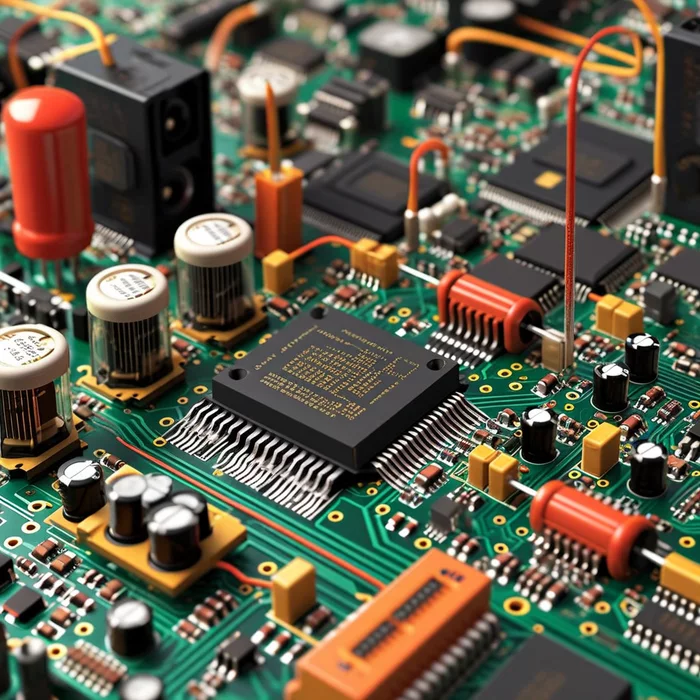

Изображение носит иллюстративный характер

Интегральные схемы, с одной стороны, упростили разработку конечных устройств, но с другой — привели к специализации производства. Разные типы микросхем, особенно аналоговые и цифровые, часто требуют разных техпроцессов, что усложняет их интеграцию. Кроме того, для высокочастотных применений, где паразитные эффекты играют ключевую роль, интегральные решения не всегда являются оптимальными из-за жестких требований к настройке.

В результате появилась концепция микросборок – модулей, объединяющих несколько интегральных схем и дискретных элементов для выполнения конкретной функции. Это решение обеспечивает баланс между интеграцией и гибкостью, позволяя создавать сложные устройства из готовых функциональных блоков. При этом функциональные печатные платы, такие как материнские платы, являются еще одним шагом в сторону сокрытия сложности и упрощения процесса разработки конечных устройств.

В конечном итоге, выбор между дискретными компонентами, интегральными схемами и микросборками зависит от технико-экономической целесообразности. Принимается во внимание такие факторы, как возможность повторного использования блока, требуемая скорость работы и особенности технологического процесса, что и определяет подход к разработке.