Для надежной работы 1-Wire на протяженных линиях стандартной схемы подключения недостаточно. Питание датчиков по линии данных требует стабильного напряжения, а для нескольких датчиков необходим достаточный заряд. Использование транзистора, стабилитрона и резисторов позволяет согласовать напряжение шины с 5В, избегая повреждения GPIO микроконтроллера.

Улучшение питания датчиков достигается путем добавления диода и конденсатора, обеспечивающих дополнительный запас энергии. Такой подход особенно важен при работе с длинными линиями и несколькими устройствами, где внутренние конденсаторы датчиков быстро разряжаются. Применение емкости 10 мкФ – это с запасом, но вполне достаточно для длинных линий.

Беспроводные датчики, хотя и удобны в плане размещения, имеют проблемы с батарейками. Проводные датчики надежнее для критически важных измерений, например, температуры котла. Звездное подключение датчиков может создавать проблемы из-за отражений сигнала на линиях разной длины.

Для обеспечения надежности системы рекомендуется устанавливать защиту линии от статики. Это может быть защитный диод и последовательный резистор, снижающие риск повреждения микроконтроллера.

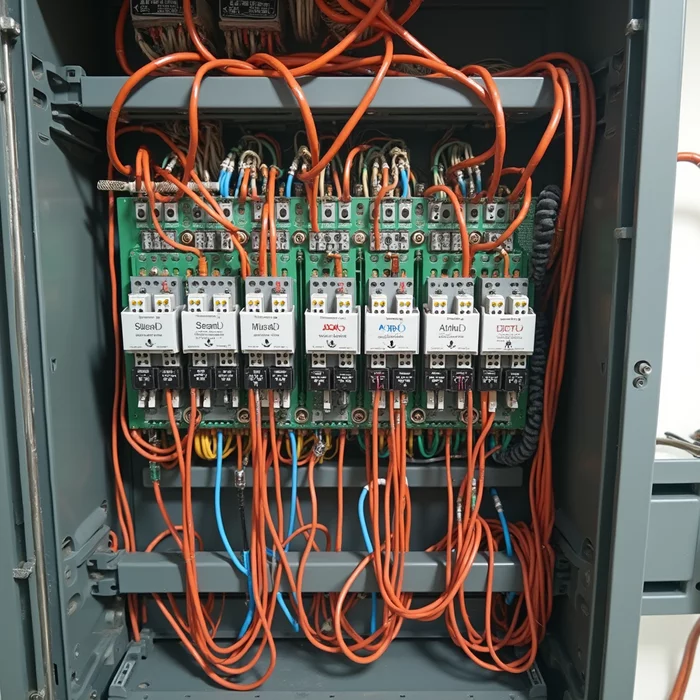

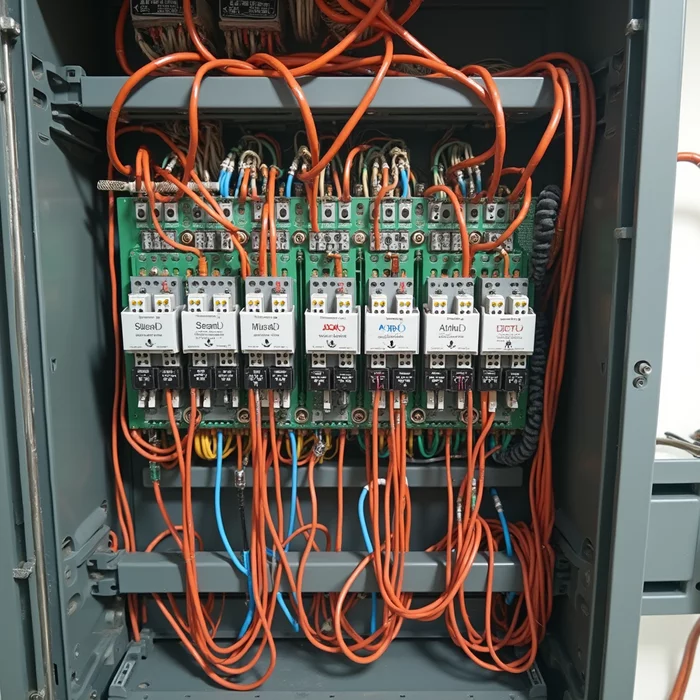

Изображение носит иллюстративный характер

Улучшение питания датчиков достигается путем добавления диода и конденсатора, обеспечивающих дополнительный запас энергии. Такой подход особенно важен при работе с длинными линиями и несколькими устройствами, где внутренние конденсаторы датчиков быстро разряжаются. Применение емкости 10 мкФ – это с запасом, но вполне достаточно для длинных линий.

Беспроводные датчики, хотя и удобны в плане размещения, имеют проблемы с батарейками. Проводные датчики надежнее для критически важных измерений, например, температуры котла. Звездное подключение датчиков может создавать проблемы из-за отражений сигнала на линиях разной длины.

Для обеспечения надежности системы рекомендуется устанавливать защиту линии от статики. Это может быть защитный диод и последовательный резистор, снижающие риск повреждения микроконтроллера.