ISA-платы, возникшие в начале 90-х, использовались в качестве компактных и надежных промышленных компьютеров. Они до сих пор применяются в специализированном оборудовании, поскольку модернизация систем на их основе часто обходится слишком дорого. Примером может служить McLaren F1, где для диагностики использовались ноутбуки Compaq LTE 5280 со специальными CA-картами. В промышленности старое оборудование не только работает, но даже управляется кассетными магнитофонами.

Интересной особенностью ISA-компьютеров является их форм-фактор. В виде отдельной платы, которую можно установить в существующий бэкплейн, позволяет производить быстрый ремонт путем простой замены вышедшего из строя компонента. Компактность также играет важную роль, позволяя разместить большое количество компьютеров в ограниченном пространстве. Например, Eyretel MediaStore, плата с разъемами ISA и PCI, применялась для записи телефонных разговоров колл-центров. Накопители DiscOnChip в DIP-32 корпусе применялись для хранения данных, без шлейфов и отдельного питания.

Модели Advantech PCA-6144S, с процессорами 486 от Intel, AMD или Cyrix, являются более доступными. Они интересны отсутствием проблемного чипа Dallas DS1287, поскольку микросхема часов реального времени распаяна на плате. Разъем PC/104 позволяет добавлять модули расширения, например CANbus. Использование модулей PC/104 дает возможность использовать такие платы для диагностики и управления промышленным оборудованием.

Другие интересные платы, например Cubix QL-2220, работают под управлением Novell Netware и могут объединяться в кластеры. Несмотря на то, что такие платы представляют собой полноценные компьютеры, способные работать с приложениями своего времени, их стоимость обусловлена редкостью и применением в компаниях, которые эксплуатируют старые системы. Тем не менее, на аукционах можно найти эти устройства по более доступным ценам.

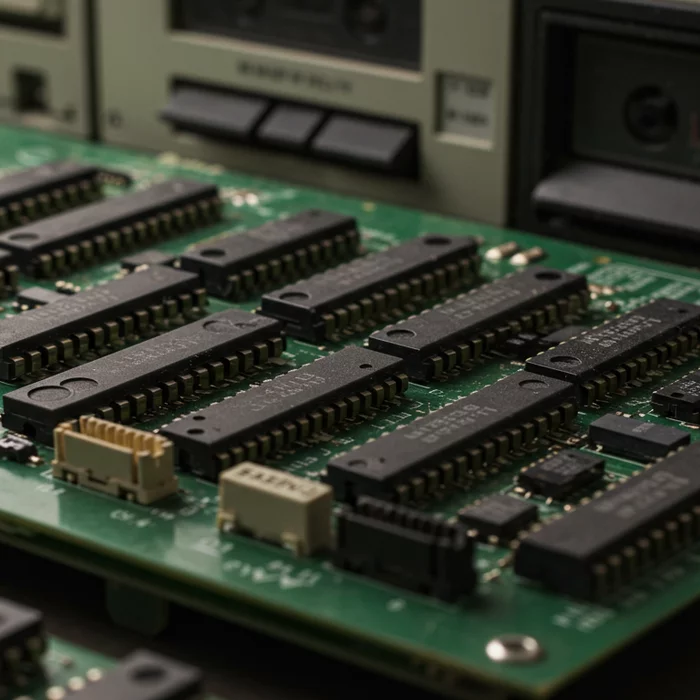

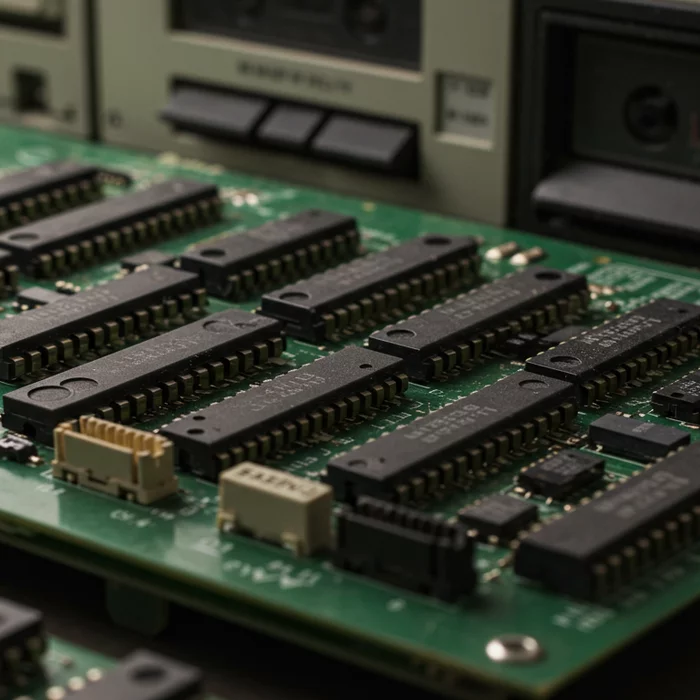

Изображение носит иллюстративный характер

Интересной особенностью ISA-компьютеров является их форм-фактор. В виде отдельной платы, которую можно установить в существующий бэкплейн, позволяет производить быстрый ремонт путем простой замены вышедшего из строя компонента. Компактность также играет важную роль, позволяя разместить большое количество компьютеров в ограниченном пространстве. Например, Eyretel MediaStore, плата с разъемами ISA и PCI, применялась для записи телефонных разговоров колл-центров. Накопители DiscOnChip в DIP-32 корпусе применялись для хранения данных, без шлейфов и отдельного питания.

Модели Advantech PCA-6144S, с процессорами 486 от Intel, AMD или Cyrix, являются более доступными. Они интересны отсутствием проблемного чипа Dallas DS1287, поскольку микросхема часов реального времени распаяна на плате. Разъем PC/104 позволяет добавлять модули расширения, например CANbus. Использование модулей PC/104 дает возможность использовать такие платы для диагностики и управления промышленным оборудованием.

Другие интересные платы, например Cubix QL-2220, работают под управлением Novell Netware и могут объединяться в кластеры. Несмотря на то, что такие платы представляют собой полноценные компьютеры, способные работать с приложениями своего времени, их стоимость обусловлена редкостью и применением в компаниях, которые эксплуатируют старые системы. Тем не менее, на аукционах можно найти эти устройства по более доступным ценам.