RabbitMQ, брокер сообщений, ориентированный на «умного» брокера и «глупого» потребителя, служит эффективным решением для управления очередями сообщений в микросервисных и распределенных системах, особенно в условиях умеренной нагрузки. В отличие от Kafka, где вся логика обработки данных ложится на потребителей, RabbitMQ позволяет строить логику обработки и маршрутизации прямо в брокере, что делает его более подходящим для проектов, не требующих обработки десятков и сотен тысяч сообщений в секунду.

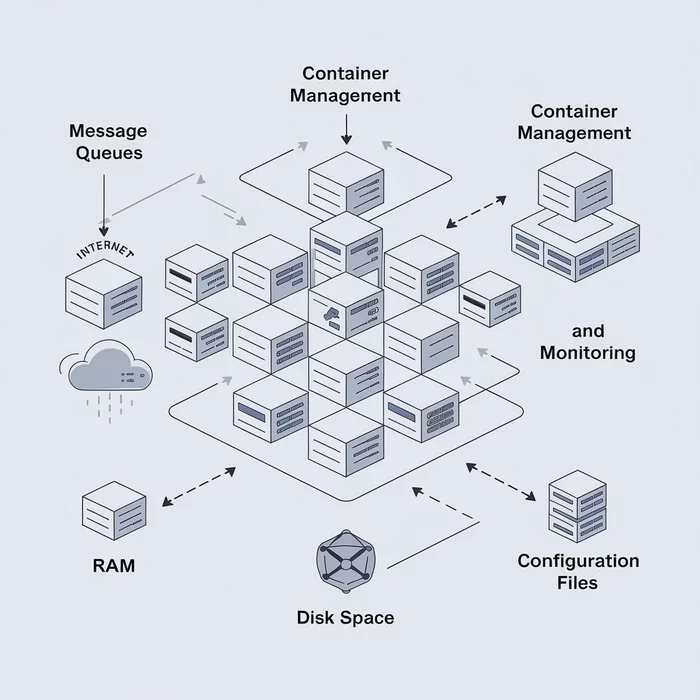

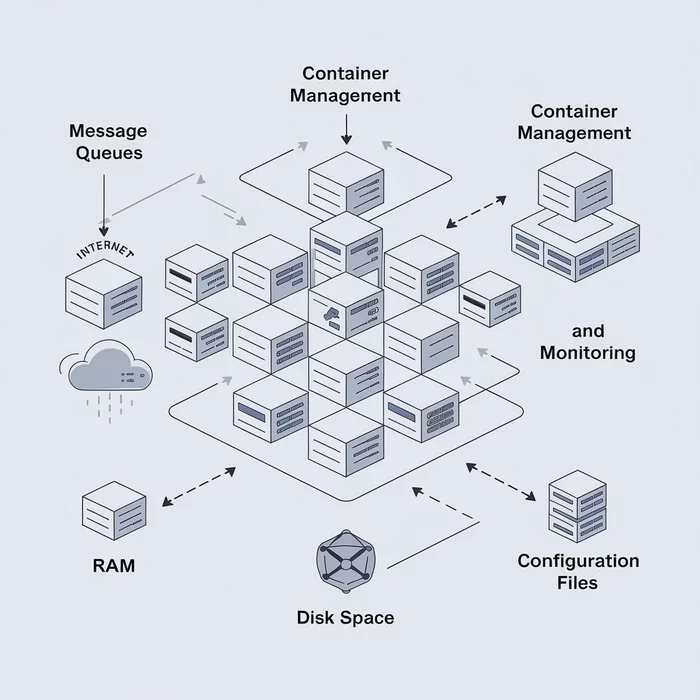

Внедрение RabbitMQ в контейнерные платформы, такие как dBrain, включает использование Kubernetes операторов для управления кластерами и их внутренними компонентами, такими как виртуальные хосты, очереди, биржи и привязки. Одной из сложностей, с которыми сталкиваются разработчики, является настройка использования оперативной памяти. Дефолтная настройка ограничивает использование RAM до 40%. Оптимальная настройка достигается путем задания абсолютного значения предела использования памяти, выраженного в мегабайтах, что повышает утилизацию и предотвращает перезапуск подов.

Ключевые настройки RabbitMQ, помимо управления памятью, включают управление дисковым пространством и обработку разделения кластера. Для продакшен окружений рекомендуется использовать настройку

Для мониторинга и расширения функциональности RabbitMQ применяются плагины. Например,

Изображение носит иллюстративный характер

Внедрение RabbitMQ в контейнерные платформы, такие как dBrain, включает использование Kubernetes операторов для управления кластерами и их внутренними компонентами, такими как виртуальные хосты, очереди, биржи и привязки. Одной из сложностей, с которыми сталкиваются разработчики, является настройка использования оперативной памяти. Дефолтная настройка ограничивает использование RAM до 40%. Оптимальная настройка достигается путем задания абсолютного значения предела использования памяти, выраженного в мегабайтах, что повышает утилизацию и предотвращает перезапуск подов.

Ключевые настройки RabbitMQ, помимо управления памятью, включают управление дисковым пространством и обработку разделения кластера. Для продакшен окружений рекомендуется использовать настройку

disk_free_limit.relative = 1.0 для сброса данных из памяти на диск. При нечетном количестве инстансов для параметра cluster_partition_handling рекомендуется значение pause_minority. Настройка осуществляется через несколько конфигурационных файлов: rabbitmq.conf, advanced.config и rabbitmq-env.conf. Для мониторинга и расширения функциональности RabbitMQ применяются плагины. Например,

rabbitmq_top предоставляет пользовательский интерфейс для детального анализа, а rabbitmq_prometheus открывает порт для сбора метрик в формате Prometheus. Управление внутренними элементами кластера, такими как пользователи, очереди и права доступа, происходит через декларативные YAML-конфигурации. Важно учитывать, что для применения изменений, например, обновления пароля пользователя, необходима модификация лейблов или аннотаций в ресурсе User.