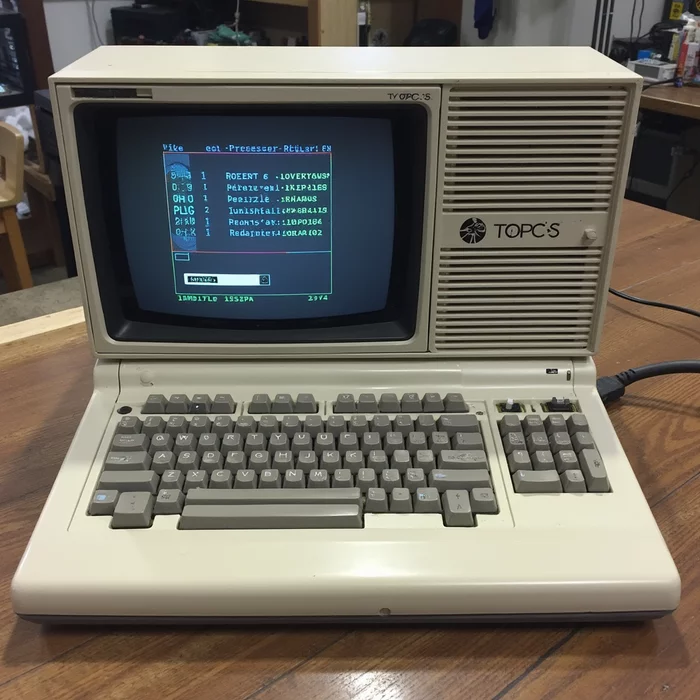

Редкий ноутбук TOPPCs NB5620 на базе процессора 386SX был восстановлен после обнаружения на блошином рынке. Первоначальное состояние аппарата было плачевным: нерабочий блок питания, неисправный тиристор, дефекты корпуса. Однако, после ремонта, включавшего замену тиристора, предохранителя, дросселя и жесткого диска (на CF-карту), ноутбук удалось запустить.

Устройство имеет 1 МБ оперативной памяти, 512 МБ накопитель, дисковод 3.5" и несколько портов: PS/2, VGA. Выяснилось, что некоторые клавиши не работают и наблюдаются сбои при загрузке. Несмотря на это, основная логика устройства оказалась работоспособной, и он способен запускать софт для DOS.

В процессе ремонта был выявлен ряд конструктивных особенностей, характерных для noname-производителей: сочетание качественных комплектующих и небрежной сборки. Был обнаружен тиристор, выполняющий роль защиты от перенапряжения в блоке питания (crowbar circuit). Заклеенный угол дискеты оказался меткой объема 720 КБ, а не защитой от записи.

Сейчас данный ноутбук предлагается в дар. Будущий владелец может использовать его для коллекции или для изучения ретро-техники. Основным препятствием для пользователей из России может стать стоимость доставки.

Изображение носит иллюстративный характер

Устройство имеет 1 МБ оперативной памяти, 512 МБ накопитель, дисковод 3.5" и несколько портов: PS/2, VGA. Выяснилось, что некоторые клавиши не работают и наблюдаются сбои при загрузке. Несмотря на это, основная логика устройства оказалась работоспособной, и он способен запускать софт для DOS.

В процессе ремонта был выявлен ряд конструктивных особенностей, характерных для noname-производителей: сочетание качественных комплектующих и небрежной сборки. Был обнаружен тиристор, выполняющий роль защиты от перенапряжения в блоке питания (crowbar circuit). Заклеенный угол дискеты оказался меткой объема 720 КБ, а не защитой от записи.

Сейчас данный ноутбук предлагается в дар. Будущий владелец может использовать его для коллекции или для изучения ретро-техники. Основным препятствием для пользователей из России может стать стоимость доставки.