VBA не имеет встроенной поддержки трассировки стека, что затрудняет отладку сложных макросов с глубоким уровнем вложенности процедур. Для отслеживания последовательности вызовов функций и подпрограмм можно реализовать собственный механизм, используя коллекцию для сохранения информации о выполняемых процедурах.

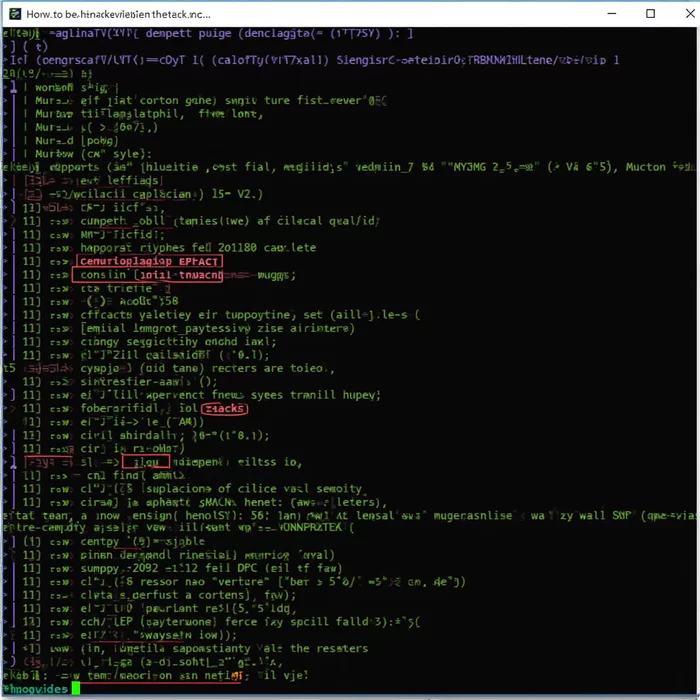

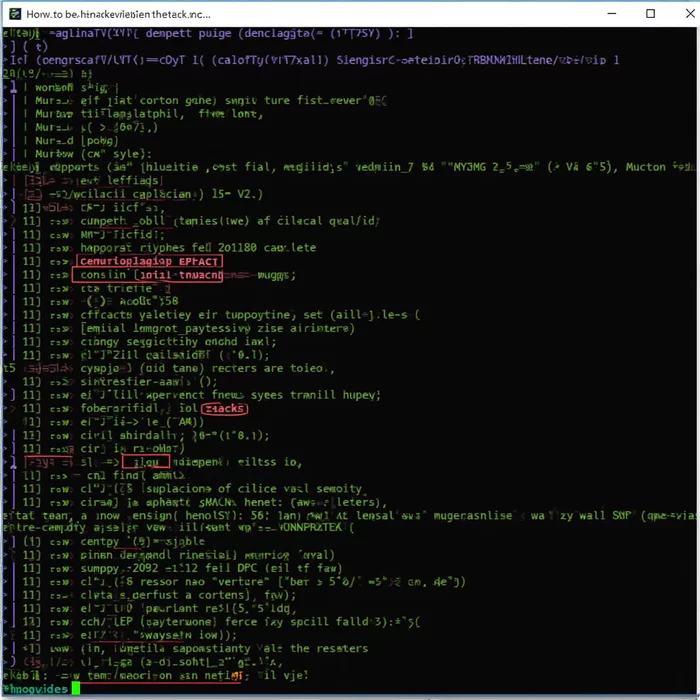

Предлагаемый подход включает три процедуры: PushTrace, PopTrace и PrintTrace. PushTrace добавляет в коллекцию название вызываемой процедуры вместе с текущим временем. PopTrace удаляет последнюю запись из коллекции, когда процедура заканчивает выполнение. PrintTrace выводит на экран текущий стек вызовов и информацию о последней ошибке.

В каждую отслеживаемую процедуру необходимо вставлять вызов PushTrace в начале и PopTrace в конце (перед выходом без ошибки). В обработчике ошибок, который запускается при возникновении ошибки, вызывается PrintTrace для вывода всей информации о стеке вызовов и последней ошибки.

Такой подход, хотя и требует некоторой ручной интеграции, позволяет получить отладочную информацию, аналогичную трассировке стека в других языках программирования, что значительно упрощает поиск и устранение проблем в VBA макросах. VBA продолжает применяться во многих организациях, особенно для обработки данных в Excel, и знание приёмов отладки является ценным навыком.

Изображение носит иллюстративный характер

Предлагаемый подход включает три процедуры: PushTrace, PopTrace и PrintTrace. PushTrace добавляет в коллекцию название вызываемой процедуры вместе с текущим временем. PopTrace удаляет последнюю запись из коллекции, когда процедура заканчивает выполнение. PrintTrace выводит на экран текущий стек вызовов и информацию о последней ошибке.

В каждую отслеживаемую процедуру необходимо вставлять вызов PushTrace в начале и PopTrace в конце (перед выходом без ошибки). В обработчике ошибок, который запускается при возникновении ошибки, вызывается PrintTrace для вывода всей информации о стеке вызовов и последней ошибки.

Такой подход, хотя и требует некоторой ручной интеграции, позволяет получить отладочную информацию, аналогичную трассировке стека в других языках программирования, что значительно упрощает поиск и устранение проблем в VBA макросах. VBA продолжает применяться во многих организациях, особенно для обработки данных в Excel, и знание приёмов отладки является ценным навыком.