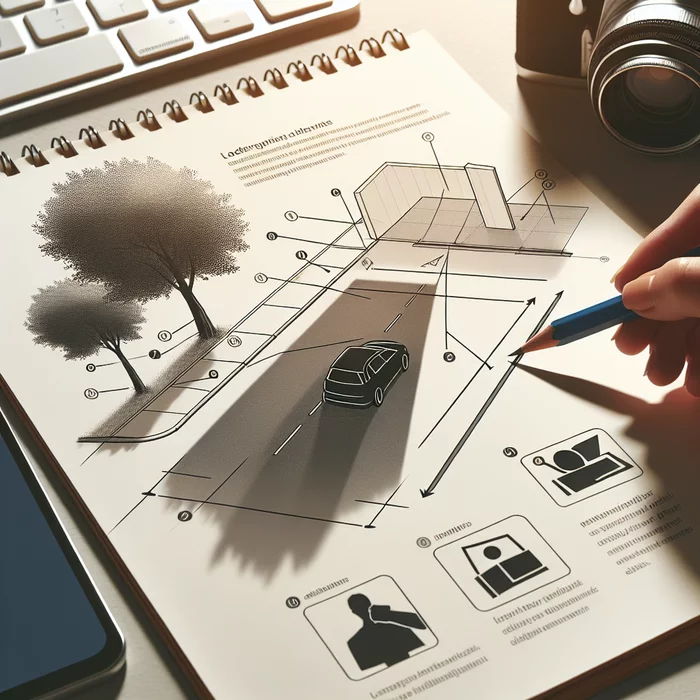

Определение местоположения объекта на фотографии по длине тени и времени съемки возможно, но требует учета множества факторов. Метод основан на вычислении угла падения солнечных лучей и сравнении расчетной и измеренной длин теней. Расчеты позволяют выделить линию возможных локаций. Для этого необходимо знать высоту объекта и длину тени на фотографии, а также точное время съемки.

Необходимо помнить, что точность измерений играет ключевую роль. На длину тени в пикселях влияет угол зрения, неровности поверхности, а также кривизна земли. Применение такого метода требует вдумчивого подхода, необходимо учитывать перспективу, а также высоту расположения камеры. Использование современных данных о часовых поясах может быть некорректно для исторических фотоснимков.

Точное определение длины тени возможно только при наличии на изображении объекта с известной высотой. Иначе, исходных данных для анализа недостаточно. Из-за неточностей измерений и погрешностей модели, местоположение объекта определяется лишь приблизительно.

Метод геолокации по теням эффективен только в совокупности с другими методами, например, анализом архитектуры, надписей и ландшафта. Использование метода без учета всех ограничений может привести к неверным выводам, в том числе при атрибуции исторических фотографий.

Изображение носит иллюстративный характер

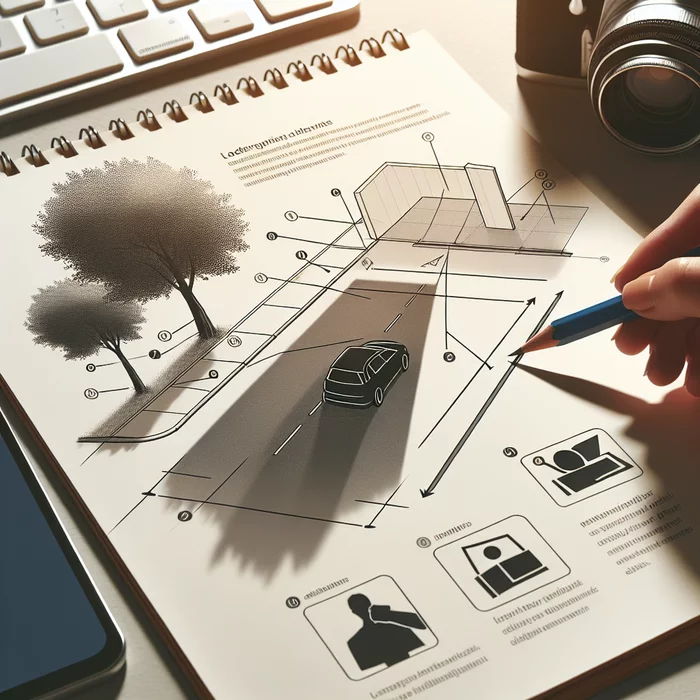

Необходимо помнить, что точность измерений играет ключевую роль. На длину тени в пикселях влияет угол зрения, неровности поверхности, а также кривизна земли. Применение такого метода требует вдумчивого подхода, необходимо учитывать перспективу, а также высоту расположения камеры. Использование современных данных о часовых поясах может быть некорректно для исторических фотоснимков.

Точное определение длины тени возможно только при наличии на изображении объекта с известной высотой. Иначе, исходных данных для анализа недостаточно. Из-за неточностей измерений и погрешностей модели, местоположение объекта определяется лишь приблизительно.

Метод геолокации по теням эффективен только в совокупности с другими методами, например, анализом архитектуры, надписей и ландшафта. Использование метода без учета всех ограничений может привести к неверным выводам, в том числе при атрибуции исторических фотографий.