Корпорация Microsoft предприняла решительные действия для срыва финансово мотивированной кибератаки, отозвав более двухсот мошеннических сертификатов подписи кода. Эти сертификаты использовались для легитимизации вредоносного программного обеспечения, что позволяло обходить базовые системы безопасности и вводить пользователей в заблуждение. О данном шаге было объявлено командой Microsoft Threat Intelligence в четверг, в начале текущего месяца, что стало кульминацией расследования, начавшегося после обнаружения первых признаков кампании в конце сентября 2024 года.

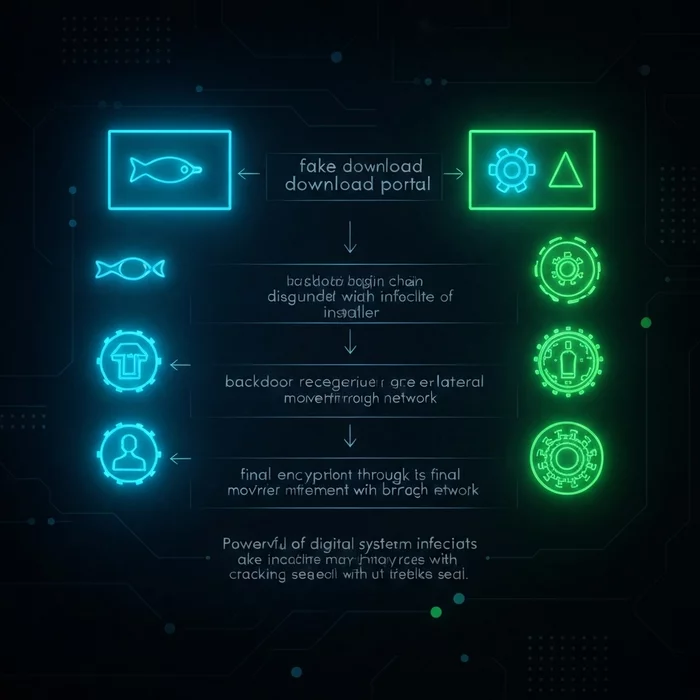

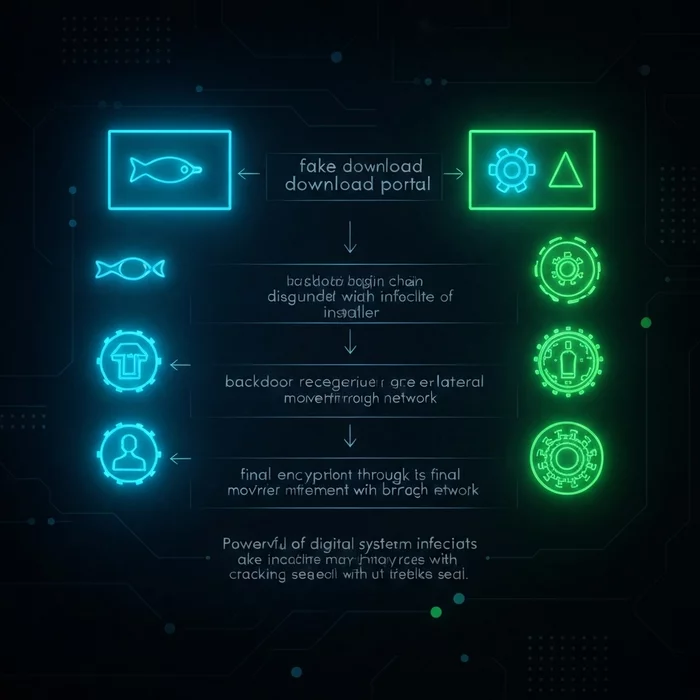

Атака начиналась с эксплуатации доверия пользователей к поисковым системам, таким как Google и Bing. Хакерская группировка, известная как Vanilla Tempest, использовала тактику отравления поисковой выдачи (SEO poisoning) и вредоносную рекламу. Когда пользователь искал легитимное программное обеспечение, например, Microsoft Teams или Google Chrome, поисковые системы направляли его на поддельные сайты для загрузки, такие как

Ключевым элементом обмана был загружаемый файл, замаскированный под официальный установщик

В ходе атак были скомпрометированы и использованы сертификаты, выданные через сервисы нескольких авторитетных центров сертификации. Среди них были Trusted Signing, SSL[.]com, DigiCert и GlobalSign. Злоупотребление доверием к этим известным именам стало центральной тактикой для успешного проникновения в системы жертв.

После запуска поддельного установщика на компьютер жертвы немедленно не загружался шифровальщик. Вместо этого разворачивался многоступенчатый процесс заражения. На первом этапе устанавливался бэкдор под названием Oyster, также известный под псевдонимами Broomstick и CleanUpLoader. Этот бэкдор обеспечивал злоумышленникам удаленный доступ к скомпрометированной системе и плацдарм для дальнейших действий.

Закрепившись в системе через бэкдор Oyster, операторы атаки получали возможность проводить разведку, повышать свои привилегии и перемещаться по сети. Финальной стадией атаки являлась доставка и активация основной вредоносной нагрузки — программы-шифровальщика Rhysida, которая шифровала файлы жертвы с целью получения выкупа.

За этой кампанией стоит группировка Vanilla Tempest, ранее известная как Storm-0832, и также действующая под именами Vice Society и Vice Spider. Эта финансово мотивированная группа активна как минимум с июля 2022 года и известна своей адаптивностью и использованием различных инструментов для достижения своих целей.

Помимо Rhysida, деятельность Vanilla Tempest связывают с развертыванием и других известных семейств программ-вымогателей. В их арсенале были замечены такие шифровальщики, как BlackCat, Quantum Locker и Zeppelin, что свидетельствует о высоком уровне технической подготовки и ресурсном обеспечении группы.

Первоначально детали этой сложной кампании были раскрыты специалистами по кибербезопасности из компании Blackpoint Cyber. Их анализ позволил выявить всю цепочку атаки, от SEO-отравления до развертывания конечного шифровальщика, что послужило основой для дальнейших действий со стороны Microsoft.

Реакция Microsoft была комплексной. Помимо отзыва более 200 мошеннических сертификатов, компания обновила свои защитные решения. Теперь продукты Microsoft способны обнаруживать и блокировать сигнатуры поддельных установочных файлов, бэкдора Oyster и непосредственно шифровальщика Rhysida.

Данный инцидент подчеркивает критическую важность загрузки программного обеспечения исключительно из официальных и проверенных источников. Пользователям настоятельно рекомендуется избегать перехода по ссылкам из рекламных блоков в поисковой выдаче и с подозрением относиться к любым неофициальным сайтам, предлагающим популярные приложения.

Изображение носит иллюстративный характер

Атака начиналась с эксплуатации доверия пользователей к поисковым системам, таким как Google и Bing. Хакерская группировка, известная как Vanilla Tempest, использовала тактику отравления поисковой выдачи (SEO poisoning) и вредоносную рекламу. Когда пользователь искал легитимное программное обеспечение, например, Microsoft Teams или Google Chrome, поисковые системы направляли его на поддельные сайты для загрузки, такие как

teams-download[.]buzz, teams-install[.]run и teams-download[.]top. Ключевым элементом обмана был загружаемый файл, замаскированный под официальный установщик

MSTeamsSetup.exe. Чтобы придать файлу вид подлинного и доверенного, злоумышленники подписывали его цифровым сертификатом, полученным мошенническим путем. Это позволяло вредоносному коду обходить стандартные проверки безопасности операционной системы и антивирусных программ, которые доверяют файлам с валидной цифровой подписью. В ходе атак были скомпрометированы и использованы сертификаты, выданные через сервисы нескольких авторитетных центров сертификации. Среди них были Trusted Signing, SSL[.]com, DigiCert и GlobalSign. Злоупотребление доверием к этим известным именам стало центральной тактикой для успешного проникновения в системы жертв.

После запуска поддельного установщика на компьютер жертвы немедленно не загружался шифровальщик. Вместо этого разворачивался многоступенчатый процесс заражения. На первом этапе устанавливался бэкдор под названием Oyster, также известный под псевдонимами Broomstick и CleanUpLoader. Этот бэкдор обеспечивал злоумышленникам удаленный доступ к скомпрометированной системе и плацдарм для дальнейших действий.

Закрепившись в системе через бэкдор Oyster, операторы атаки получали возможность проводить разведку, повышать свои привилегии и перемещаться по сети. Финальной стадией атаки являлась доставка и активация основной вредоносной нагрузки — программы-шифровальщика Rhysida, которая шифровала файлы жертвы с целью получения выкупа.

За этой кампанией стоит группировка Vanilla Tempest, ранее известная как Storm-0832, и также действующая под именами Vice Society и Vice Spider. Эта финансово мотивированная группа активна как минимум с июля 2022 года и известна своей адаптивностью и использованием различных инструментов для достижения своих целей.

Помимо Rhysida, деятельность Vanilla Tempest связывают с развертыванием и других известных семейств программ-вымогателей. В их арсенале были замечены такие шифровальщики, как BlackCat, Quantum Locker и Zeppelin, что свидетельствует о высоком уровне технической подготовки и ресурсном обеспечении группы.

Первоначально детали этой сложной кампании были раскрыты специалистами по кибербезопасности из компании Blackpoint Cyber. Их анализ позволил выявить всю цепочку атаки, от SEO-отравления до развертывания конечного шифровальщика, что послужило основой для дальнейших действий со стороны Microsoft.

Реакция Microsoft была комплексной. Помимо отзыва более 200 мошеннических сертификатов, компания обновила свои защитные решения. Теперь продукты Microsoft способны обнаруживать и блокировать сигнатуры поддельных установочных файлов, бэкдора Oyster и непосредственно шифровальщика Rhysida.

Данный инцидент подчеркивает критическую важность загрузки программного обеспечения исключительно из официальных и проверенных источников. Пользователям настоятельно рекомендуется избегать перехода по ссылкам из рекламных блоков в поисковой выдаче и с подозрением относиться к любым неофициальным сайтам, предлагающим популярные приложения.